Agent Safehouse: Control de permisos nativo para agentes locales en macOS

La arquitectura de Agent Safehouse destaca por ser "zero-dependency", lo que elimina la necesidad de capas de abstracción pesadas como contenedores (HN Comment 1). Al apoyarse directamente en el kerne

El Pitch

Agent Safehouse es un generador de políticas para la utilidad nativa sandbox-exec de macOS, diseñado para ejecutar agentes de IA locales con permisos mínimos. Su objetivo es evitar la sobrecarga de Docker o entornos virtualizados, permitiendo un control granular sobre el acceso al sistema de archivos (Dossier UsedBy).

Bajo el capó

La arquitectura de Agent Safehouse destaca por ser "zero-dependency", lo que elimina la necesidad de capas de abstracción pesadas como contenedores (HN Comment 1). Al apoyarse directamente en el kernel de macOS, genera perfiles que restringen qué directorios puede leer o escribir un proceso de inferencia local (GitHub).

Sin embargo, el proyecto presenta vulnerabilidades críticas que la comunidad de desarrollo senior ya ha señalado. El sandbox no protege contra la exfiltración de credenciales que ya residen en la memoria del proceso si ocurre una inyección de prompts (HN Comment 2). Si el agente ya cargó una API key en su contexto, el aislamiento del sistema de archivos es irrelevante para prevenir su robo.

Un punto débil importante es su redundancia técnica en el ecosistema actual de 2026. Las herramientas de CLI nativas de Claude 4.5 y GPT-5 ya incluyen configuraciones de sandbox-exec integradas por defecto (HN Comment 4). Esto hace que añadir una herramienta externa para gestionar lo que el proveedor del modelo ya soluciona de fábrica sea difícil de justificar.

Además, el aislamiento local no mitiga la escalada de acciones en cadena. Un agente puede estar limitado en el disco duro, pero aún así ejecutar llamadas destructivas a APIs externas o activar flujos de trabajo internos maliciosos si tiene acceso a la red (HN Comment 3). Aún no sabemos si el generador de políticas incluye filtrado de egreso de red por defecto o cómo se comporta frente a entornos de producción (Dossier UsedBy).

Faltan datos públicos sobre la sostenibilidad del proyecto y benchmarks oficiales que comparen su latencia frente a entornos de ejecución de agentes estándar como E2B (Dossier UsedBy). Al ser un lanzamiento temprano y "inesperado", la falta de pruebas de estrés en entornos reales es evidente.

La opinión de Diego

Agent Safehouse llega dos años tarde. En 2026, si estás usando los SDKs oficiales de Claude 4.5 o GPT-5, ya tienes este nivel de protección configurado de forma nativa sin romperte la cabeza con políticas manuales. Es un proyecto técnicamente elegante para entusiastas de la seguridad que quieren trastear con procesos locales, pero para un flujo de trabajo profesional es una capa de complejidad innecesaria. Mi consejo: ignóralo y confía en el sandboxing que ya traen tus herramientas de orquestación actuales. No tiene sentido parchar un barco que ya viene blindado de fábrica, a menos que te guste perder el tiempo configurando archivos .sb por pura nostalgia.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

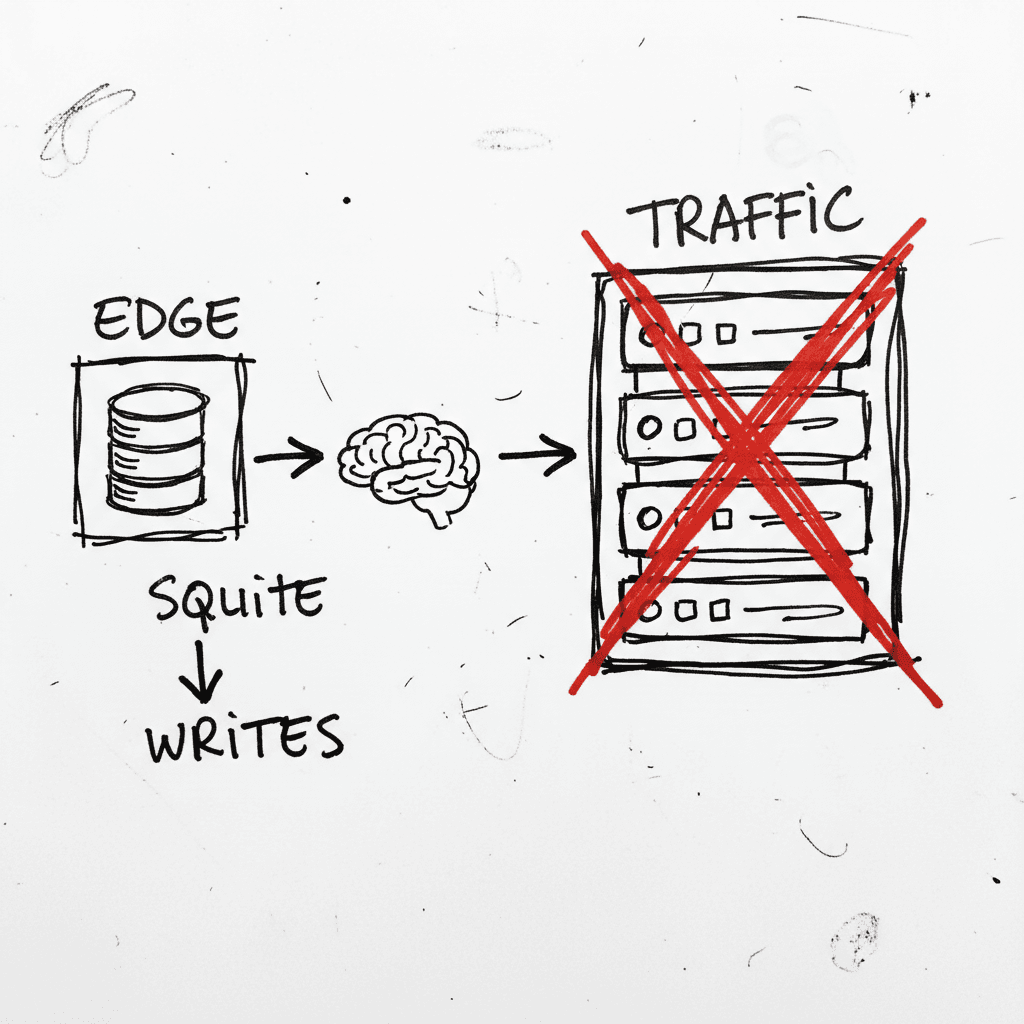

SQLite: El estándar de la Library of Congress para la persistencia en el edge

SQLite ha dejado de ser considerado una base de datos "de juguete" para convertirse en el estándar de facto en despliegues local-first y arquitecturas edge en 2026. Su reconocimiento por parte de la L

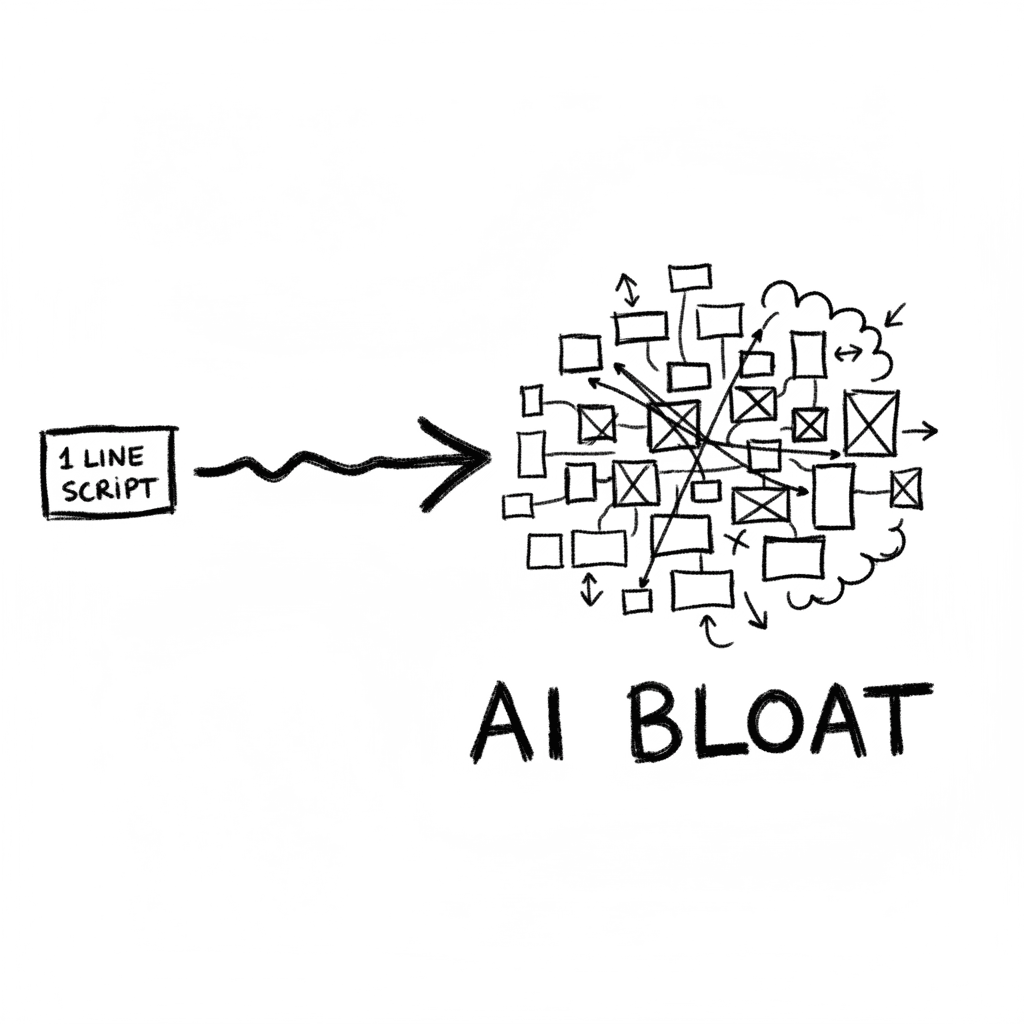

La paradoja de la productividad y la elongación de artefactos por IA

Claude 4.5 Opus y GPT-5 han permitido que perfiles junior generen entregables que, a primera vista, parecen obra de un senior con años de experiencia. La comunidad en Hacker News está analizando cómo

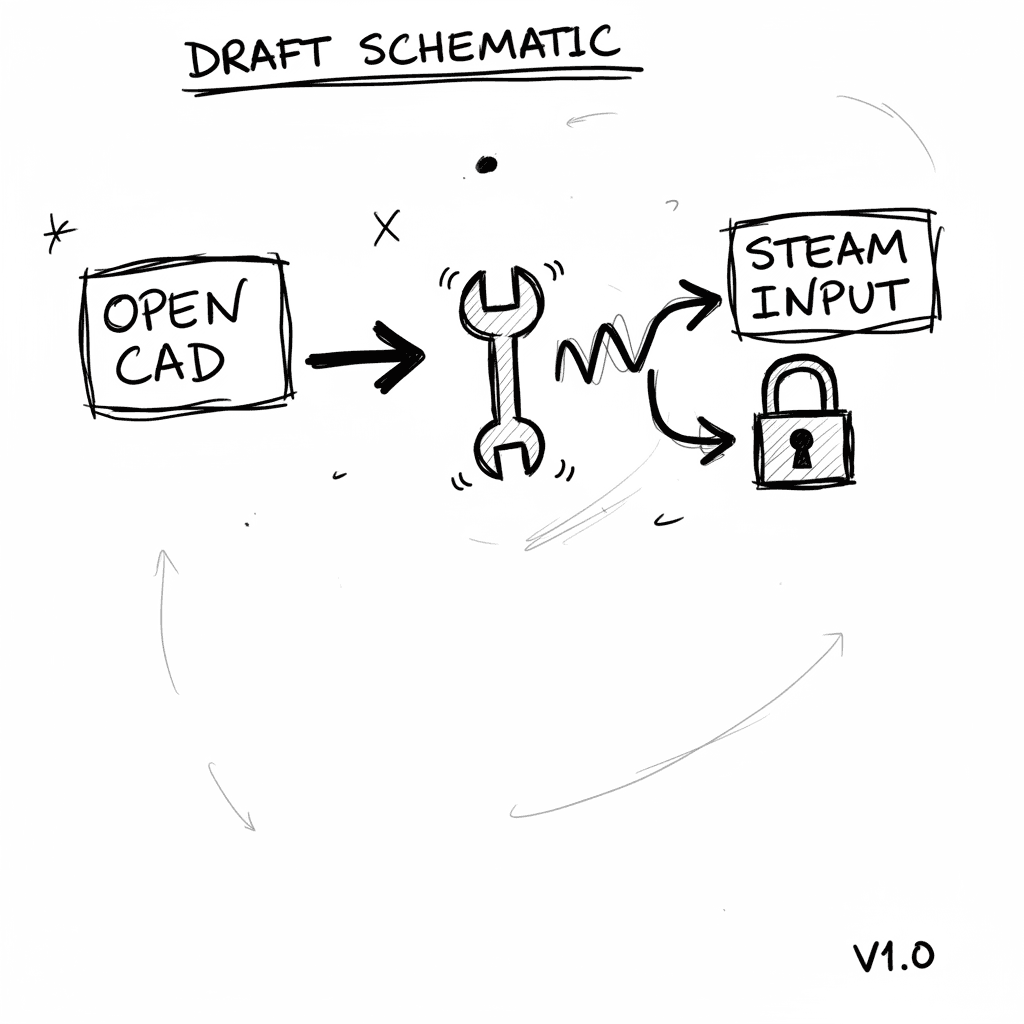

Steam Controller 2026 y Steam Controller Puck: CAD abierto y sticks TMR

Valve ha trasladado la tecnología de sticks TMR y los trackpads duales de la Steam Deck a un mando independiente que busca estandarizar el input de alta precisión. La gran noticia para la comunidad de

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.