Brecha de seguridad en Vercel por compromiso de OAuth en terceros

La arquitectura de seguridad de Vercel ha quedado comprometida este mes de abril de 2026 debido a una vulnerabilidad de movimiento lateral. El ataque se originó tras el compromiso del OAuth de Google

El Pitch

Vercel es la plataforma de despliegue estándar para frameworks de frontend que promete una infraestructura segura y optimizada con gestión avanzada de secretos. Actualmente es el pilar de despliegue para 312 organizaciones de alto perfil en nuestra base de datos, incluyendo Washington Post, Loom y HashiCorp (Dossier UsedBy). Ver ficha de Vercel.

Bajo el capó

La arquitectura de seguridad de Vercel ha quedado comprometida este mes de abril de 2026 debido a una vulnerabilidad de movimiento lateral. El ataque se originó tras el compromiso del OAuth de Google Workspace de una herramienta de IA externa, context.ai (BleepingComputer/Vercel IOC statement).

Este incidente permitió el acceso a tuberías de CI/CD y a secretos de producción en cientos de organizaciones. Es el tercer fallo crítico de seguridad que sufre la plataforma en los últimos 12 meses, sumándose al exploit React2Shell (CVSS 10) y a un bypass de middleware previo (Dossier UsedBy).

El análisis técnico revela que la funcionalidad de "Sensitive Environment Variables", lanzada en febrero de 2024, no migró automáticamente las variables de entorno existentes. Esto dejó los secretos antiguos expuestos en texto plano dentro de la infraestructura interna (HN Comment).

Además, las integraciones populares como la de la base de datos Neon siguen sin marcar por defecto las cadenas de conexión como "sensibles" (HN Comment). Todavía no sabemos el número exacto de organizaciones afectadas más allá de las mencionadas en el IOC, ni existe un comunicado oficial de context.ai sobre el origen de su brecha.

El riesgo se amplifica por la homogeneidad del ecosistema actual. Con modelos como Claude 4.5 y herramientas como Claude Code priorizando el despliegue en Vercel por defecto, cualquier fallo en el proveedor genera un radio de explosión sistémico en la industria (Amplifying.ai report).

La opinión de Diego

Tres incidentes de severidad alta en un año no son un accidente, son un síntoma de inestabilidad arquitectónica. Vercel ha priorizado la experiencia de desarrollador y la integración con modelos de IA sobre la robustez del aislamiento de procesos. No es aceptable que una plataforma que gestiona el tráfico de empresas como HashiCorp permita el movimiento lateral desde una herramienta de terceros. Mi veredicto es claro: saca tus secretos críticos de Vercel inmediatamente y usa un gestor externo como Doppler o Vault. No es momento de jugar con la infraestructura de producción hasta que demuestren cambios estructurales profundos.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

CVE-2026-31431 y la propuesta de moratorio de instalación de Xe Iaso

La vulnerabilidad Copy Fail ha invalidado el modelo de confianza en la cadena de suministro de software de Linux en mayo de 2026. Xe Iaso propone un moratorio inmediato en la instalación de cualquier

Cloudflare y la reestructuración por eficiencia en agentes de IA

Cloudflare ha ejecutado un pivot hacia un modelo operativo "agentic AI-first" tras registrar un aumento del 600% en la eficiencia de sus agentes internos. La compañía busca automatizar la gestión de s

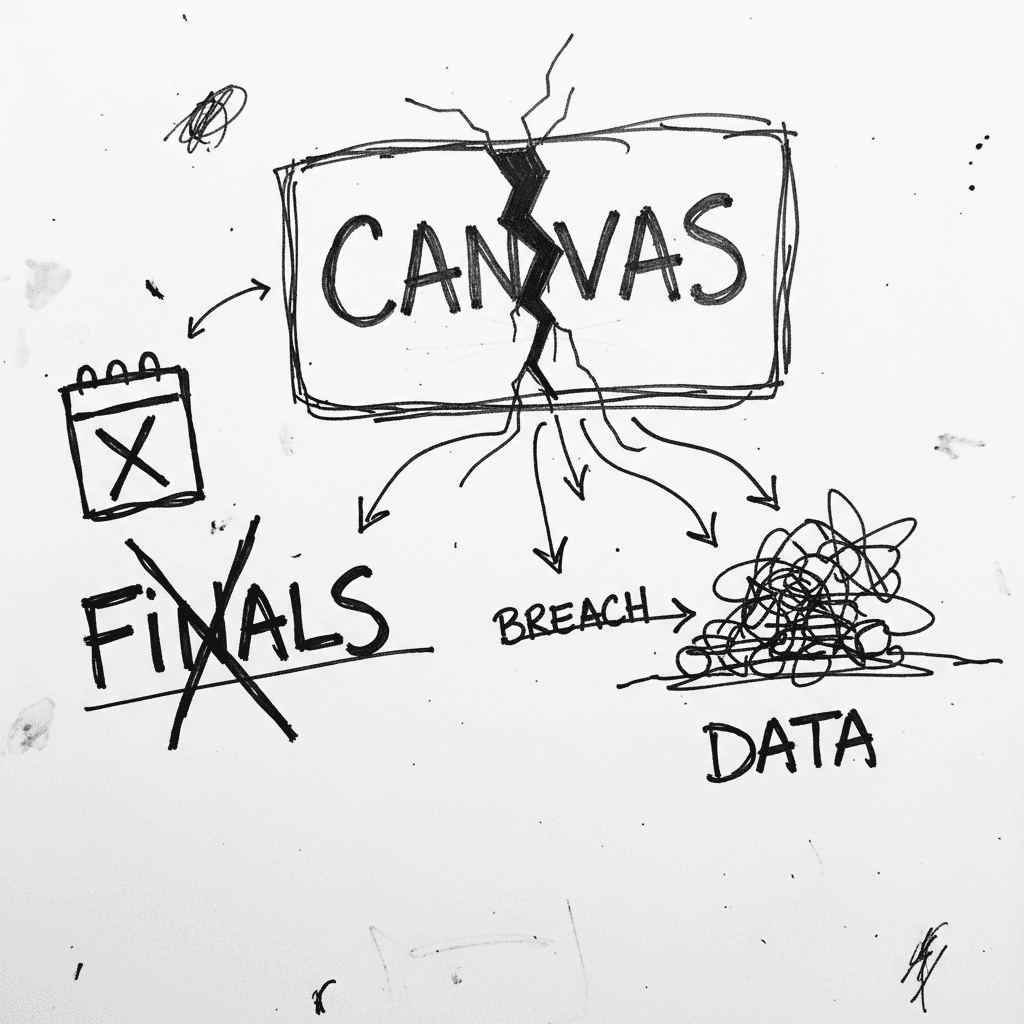

Canvas sufre brecha masiva de 3.65 TB y caída global de servicios

Canvas es el sistema de gestión de aprendizaje (LMS) de Instructure que centraliza la educación de 30 millones de usuarios bajo un modelo SaaS multi-tenant. En Hacker News, el debate se centra en la f

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.