Claude Cowork: Fuite de données et prompt injection - ce qu'il faut savoir

PromptArmor révèle des failles critiques dans Claude Cowork permettant l'exfiltration de fichiers. Docker comme solution? Analyse technique des risques.

Le Pitch

Claude Cowork d'Anthropic, le LLM collaboratif, s'avère être un peu plus bavard que prévu. Des chercheurs de PromptArmor ont découvert des failles permettant l'exfiltration de fichiers et l'exécution de code à distance. Pas terrible pour la collaboration, hein?

Sous le capot

Apparemment, le problème vient de ce qu'on appelle la "prompt injection". En gros, tu peux injecter des instructions malicieuses dans le prompt et amener Claude à faire des choses qu'il ne devrait pas. Dans le cas présent, ça a permis d'exfiltrer des fichiers, une belle faille de sécurité. PromptArmor a bien fait le job.

Ensuite, il y a la question de l'exécution de code à distance. C'est un cran au-dessus en terme de dangerosité. Imaginez un attaquant qui pourrait exécuter du code arbitraire sur les serveurs d'Anthropic via une simple requête. Pour éviter ce genre de catastrophe, une des solutions proposées par la communauté est l'utilisation de Docker. En enfermant Claude dans un container, on crée une sandbox qui limite les dégâts potentiels. L'article "Using Claude Code Dangerously (but Safely)" explique comment faire. C'est un peu comme mettre un lion en cage avant de le laisser jouer avec les enfants. Tu me diras, c'est mieux que rien.

L'avis de Ruben

Soyons clairs, je suis développeur, donc je suis naturellement sceptique envers les LLM. Le hype autour de l'IA est souvent disproportionné par rapport à la réalité. Ces failles de sécurité dans Claude Cowork ne font que renforcer mes doutes. Oui, Docker peut atténuer le risque, mais ce n'est pas une solution miracle. Ça reste un patch temporaire en attendant qu'Anthropic corrige le problème à la source.

Mon conseil : Ne faites pas confiance aveuglément à ces outils. Traitez les LLM comme des boîtes noires et appliquez des mesures de sécurité draconiennes. Sinon, vous risquez de vous faire surprendre.

---

Codez propre,

Ruben.

Ruben Isaac est le Lead AI Tech Watcher de UsedBy.ai. À 29 ans, il traque les nouveautés tech avec un oeil de développeur. Sceptique par défaut, il ne fait confiance qu'au code et aux benchmarks.

Voir tous les articles de cet auteurArticles connexes

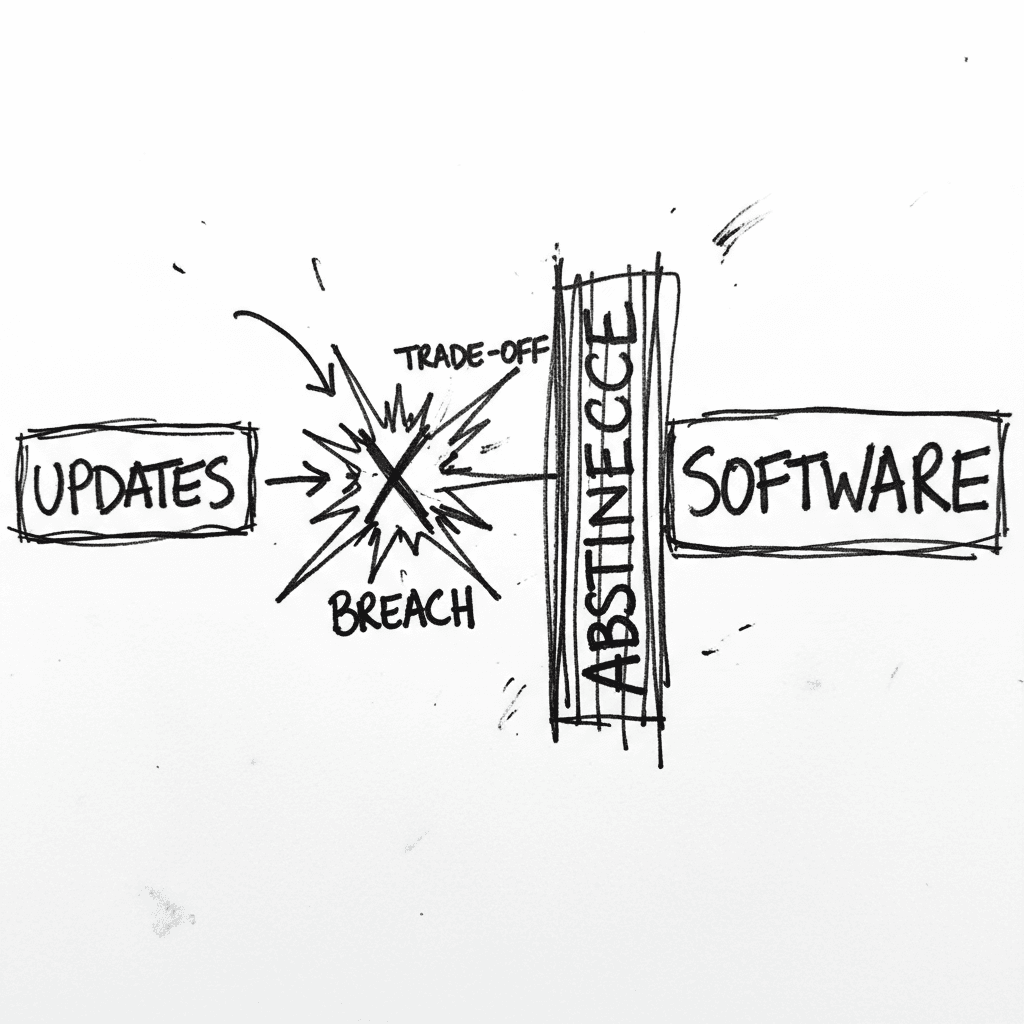

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

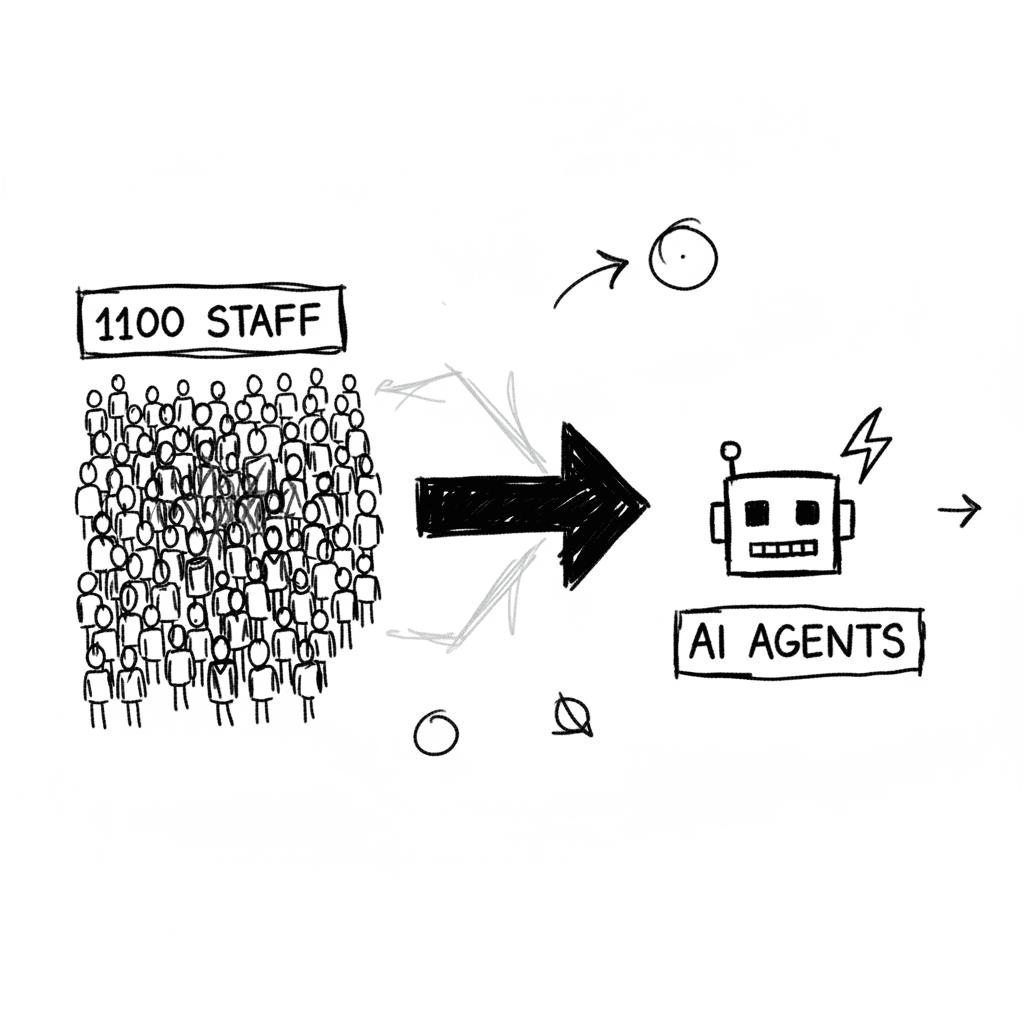

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

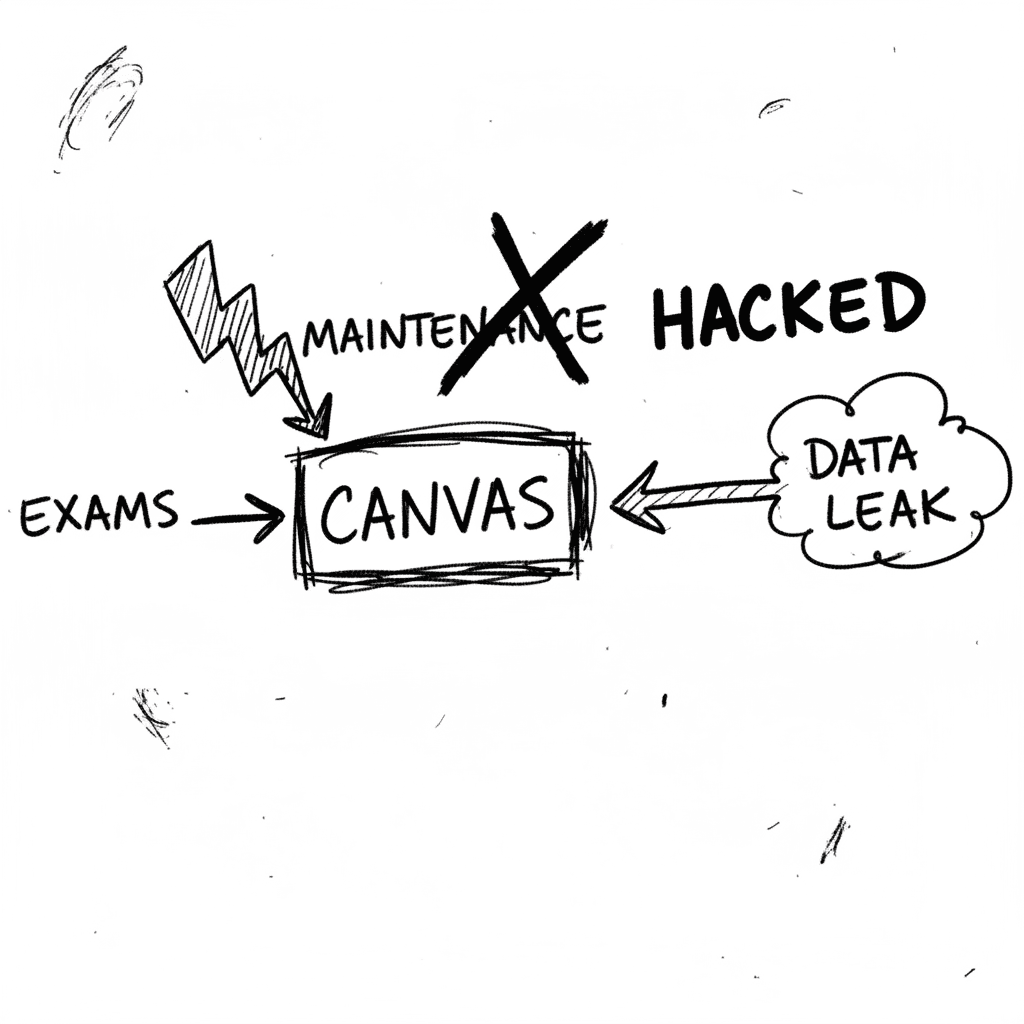

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.