Cloudflare Agents x Stripe Projects : l'automatisation du provisioning par l'IA

Lancé le 30 avril 2026, ce protocole ouvert permet à des agents IA de provisionner des comptes Cloudflare, d'acheter des noms de domaine et de déployer des applications full-stack de manière autonome.

Le Pitch

Lancé le 30 avril 2026, ce protocole ouvert permet à des agents IA de provisionner des comptes Cloudflare, d'acheter des noms de domaine et de déployer des applications full-stack de manière autonome. Stripe agit comme fournisseur d'identité (IdP) et couche de paiement, permettant à des agents IA d'exécuter des transactions d'infrastructure sans intervention humaine (source : Cloudflare Blog).

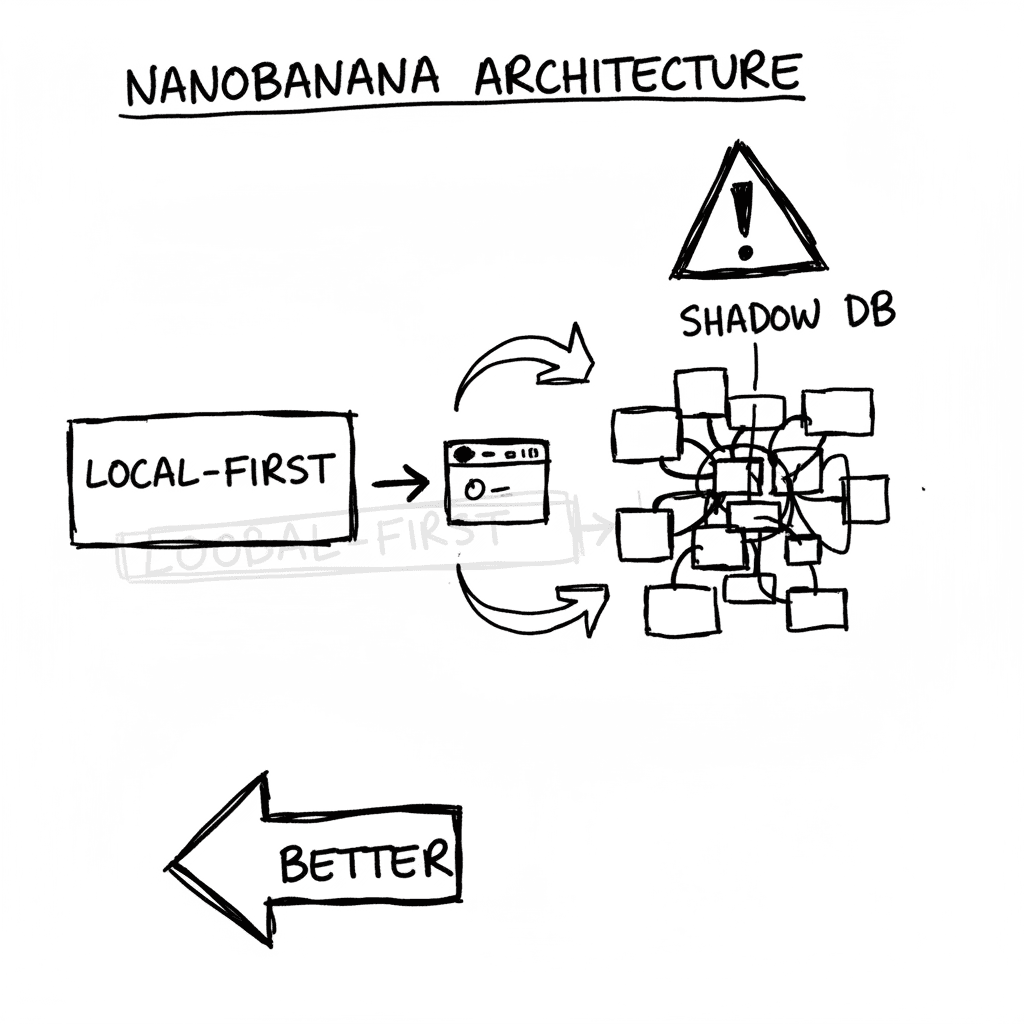

Sous le capot

L'architecture repose sur l'identité Stripe de l'utilisateur pour créer des comptes "downstream" sur des plateformes comme Cloudflare, Vercel ou Supabase. La sécurité est gérée par des identifiants tokenisés, garantissant que l'agent n'accède jamais aux données brutes de la carte bancaire, avec un plafond de dépenses par défaut limité à 100 $ par mois et par fournisseur (source : ppc.land).

Le déploiement s'appuie sur les "Dynamic Workers", un runtime basé sur des isolats V8 lancé en mars 2026 et optimisé pour l'exécution de code éphémère généré par IA (source : InfoWorld). Pour inciter à l'adoption, les startups passant par Stripe Atlas bénéficient de 100 000 $ de crédits Cloudflare pour financer ces déploiements automatisés (source : Cloudflare Blog).

Le tableau n'est pas totalement propre. La communauté technique s'inquiète massivement des risques de fraude automatisée, l'outil abaissant la barrière à l'entrée pour la création industrielle de sites de phishing (source : HN). Une recherche de Cloudforce One publiée le 4 mai 2026 montre que des injections de prompts peuvent dissimuler du code malveillant dans des bundles de bibliothèques trop denses pour être analysés efficacement par les revues de code des LLM actuels (source : SecurityBrief Australia).

Il existe également un risque de "deadlock" administratif : des comptes créés par des agents pourraient devenir inaccessibles aux humains en cas de perte de tokens de session, un problème déjà observé sur d'autres PaaS (source : HN). Enfin, on ne sait pas encore comment Cloudflare compte distinguer les agents autorisés des botnets malveillants, ni si le taux de succès des déploiements survit à des architectures plus complexes que de simples applications de démonstration.

L'avis de Ruben

C'est une prouesse technique qui arrive trop tôt pour le monde réel. Déléguer la gestion des DNS et le provisionnement de ressources à un agent autonome est un cauchemar de sécurité opérationnelle. Le gain de temps sur le bootstrapping ne compense pas le risque d'injection de code via les dépendances ou les dérives de facturation autonomes type "OpenClaw". C'est un excellent outil pour monter des environnements de test jetables, mais une hérésie totale pour toute infrastructure de production sérieuse en 2026. On regarde, on teste en sandbox, mais on garde les clés du coffre.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

SQLite 3.53.1 : Standard de persévérance et architecture Edge

SQLite est devenu en 2026 le format de stockage universel recommandé par la Library of Congress pour la conservation de données à long terme (source: loc.gov). Loin d'être un simple utilitaire, il s'e

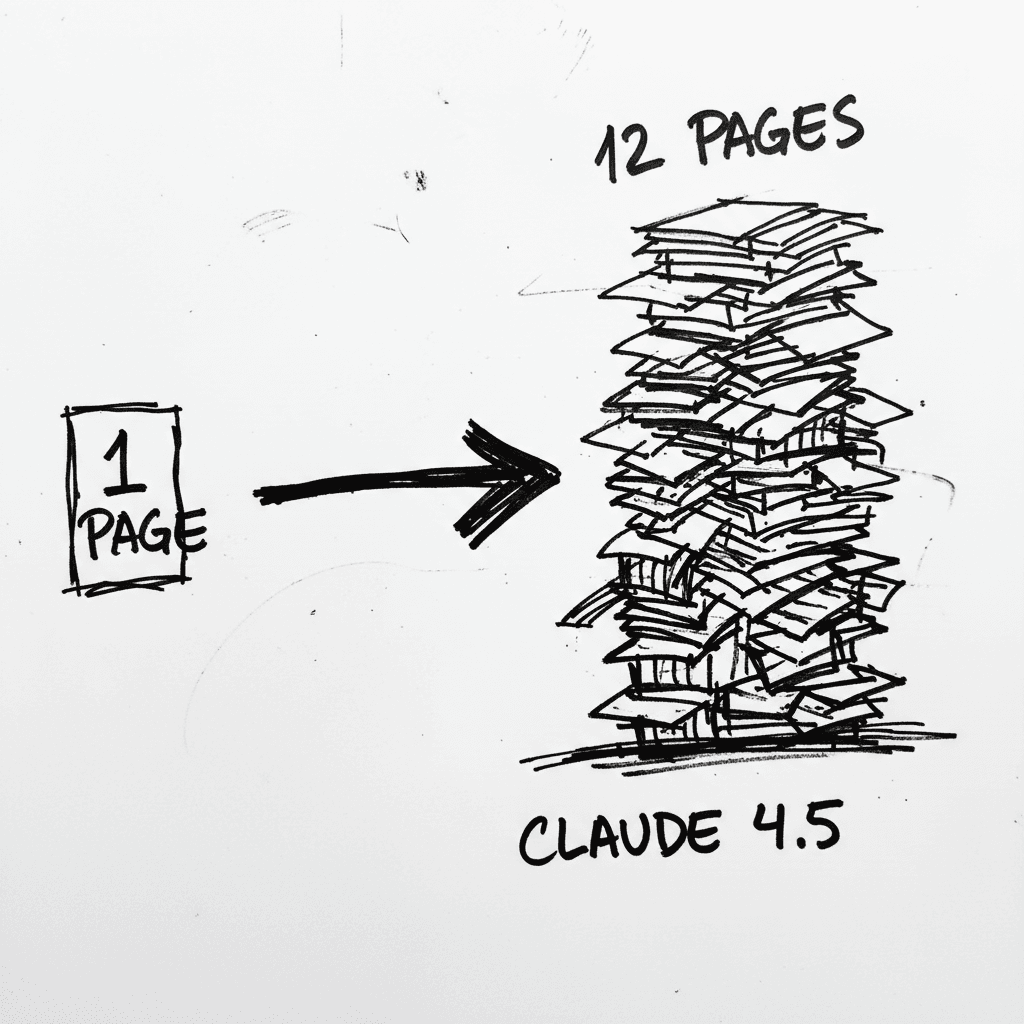

Anthropic Claude 4.5 Opus : l'élongation documentaire comme indicateur de productivité

Le déploiement de Claude 4.5 Opus en entreprise a validé sa capacité à générer des artifacts professionnels sophistiqués (Dossier UsedBy). Les intégrations majeures chez Quora et Notion confirment que

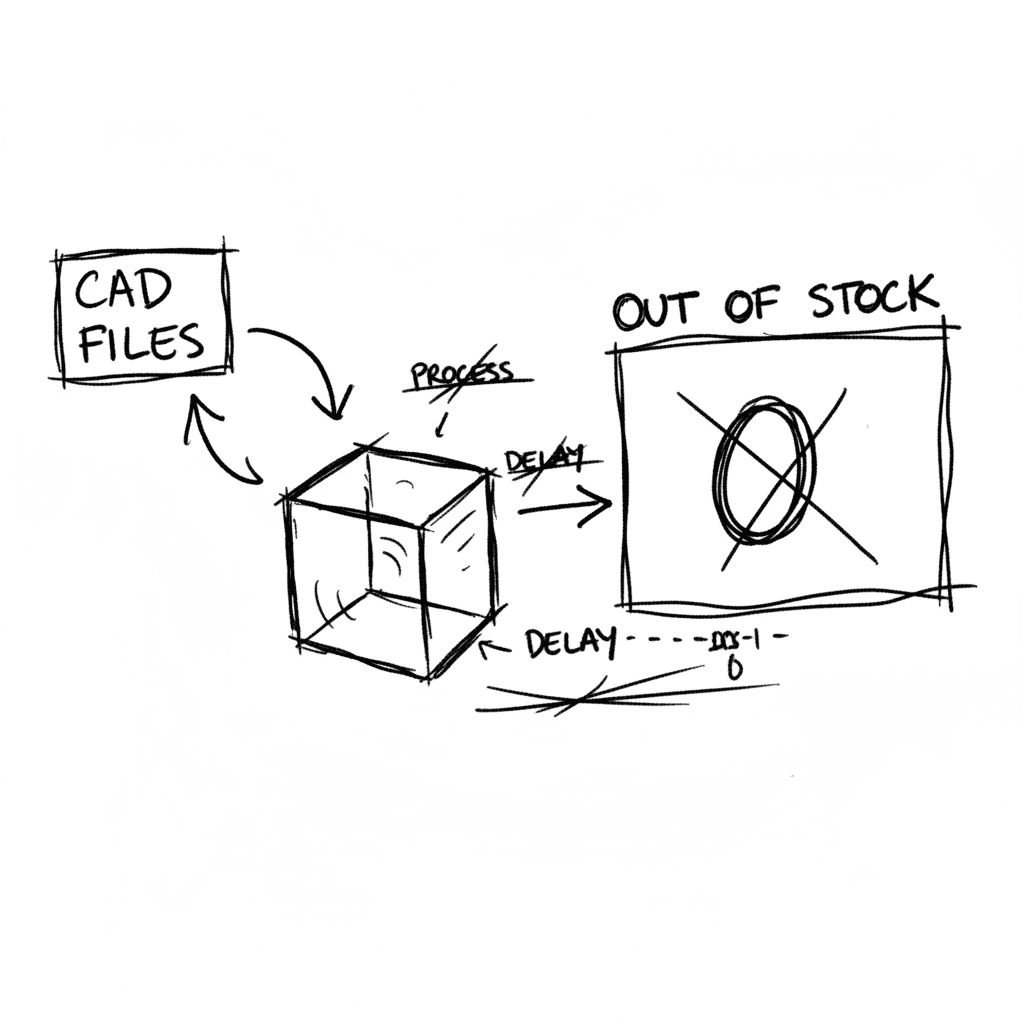

Valve Steam Controller 2026 : Ouverture des fichiers CAO et rupture de stock immédiate

Valve a libéré les fichiers CAO (STP, STL) de la coque externe du nouveau Steam Controller et de son "Puck" magnétique sous licence Creative Commons BY-NC-SA 4.0 (Source: Valve Official Announcement).

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.