Fuga de metadatos en Synology DSM a través de telemetría Sentry

Synology DSM integra telemetría proactiva mediante Sentry para el rastreo de errores en tiempo real y mantenimiento de alta disponibilidad. El problema técnico central es que el SDK del lado del clien

El Pitch

Synology DSM integra telemetría proactiva mediante Sentry para el rastreo de errores en tiempo real y mantenimiento de alta disponibilidad. El problema técnico central es que el SDK del lado del cliente captura nombres de host internos y los envía a endpoints externos de GCP. (Dossier UsedBy)

Bajo el capó

La filtración se produce directamente en la interfaz web de administración del NAS. El 3 de febrero de 2026, Rachel by the Bay (ex-SRE de Google y Meta) identificó que el SDK de Sentry integrado exfiltra el hostname interno completo hacia un endpoint alojado en Google Cloud Platform. (rachelbythebay.com)

Esto significa que nombres de host como proyecto-fusion-nas.internal.net terminan en logs de terceros. Los certificados wildcard no ofrecen protección en este escenario, ya que la exfiltración ocurre en la capa de aplicación y no a través de logs de Certificate Transparency. (HN)

El riesgo principal es el mapeo de red externa y la divulgación de información sensible contenida en las convenciones de nombres. Dado que el tráfico de telemetría lo inicia el navegador del usuario durante una sesión de gestión, los firewalls y ACLs perimetrales suelen ignorar esta salida de datos. (Dossier UsedBy)

Synology reaccionó rápido con una actualización de seguridad el 4 de febrero de 2026. Aunque el boletín se centra en una vulnerabilidad de telnetd y endurecimiento general, la comunidad técnica sigue analizando el binario para confirmar cambios en Sentry. (SANS Stormcast)

Aún no sabemos si este último parche incluye un "kill-switch" explícito para la telemetría del lado del cliente. Tampoco existe confirmación de si otros proveedores de nube como AWS o Azure están recibiendo paquetes de datos similares desde dispositivos Synology. (Dossier UsedBy)

La opinión de Diego

Si usas Synology en un entorno corporativo donde los nombres de los servidores revelan proyectos confidenciales, tienes un problema de seguridad de manual. No asumas que el parche del 4 de febrero soluciona la fuga de telemetría solo por instalarlo. Mi recomendación es bloquear el dominio del endpoint de Sentry a nivel de DNS o Gateway inmediatamente; la comodidad del reporte de errores automático no justifica entregar tu topología de red interna a una nube pública.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

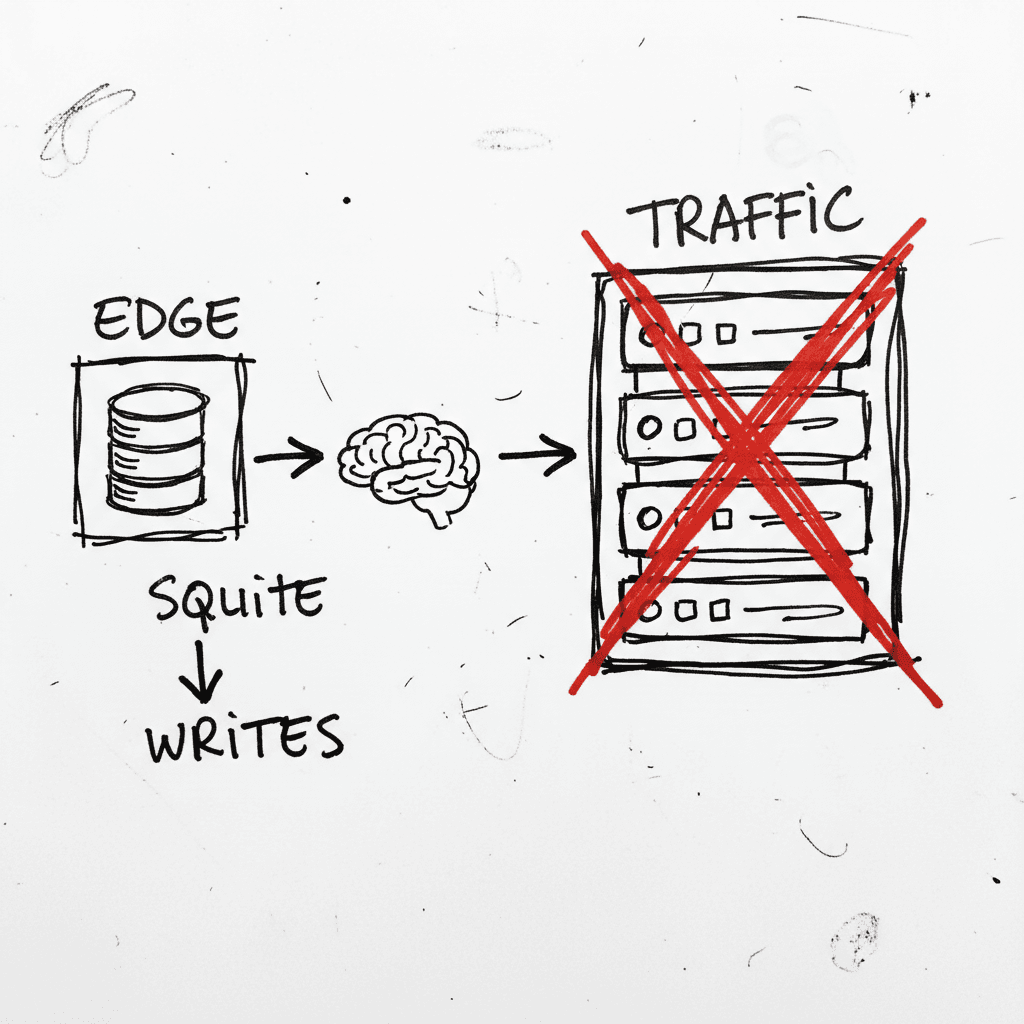

SQLite: El estándar de la Library of Congress para la persistencia en el edge

SQLite ha dejado de ser considerado una base de datos "de juguete" para convertirse en el estándar de facto en despliegues local-first y arquitecturas edge en 2026. Su reconocimiento por parte de la L

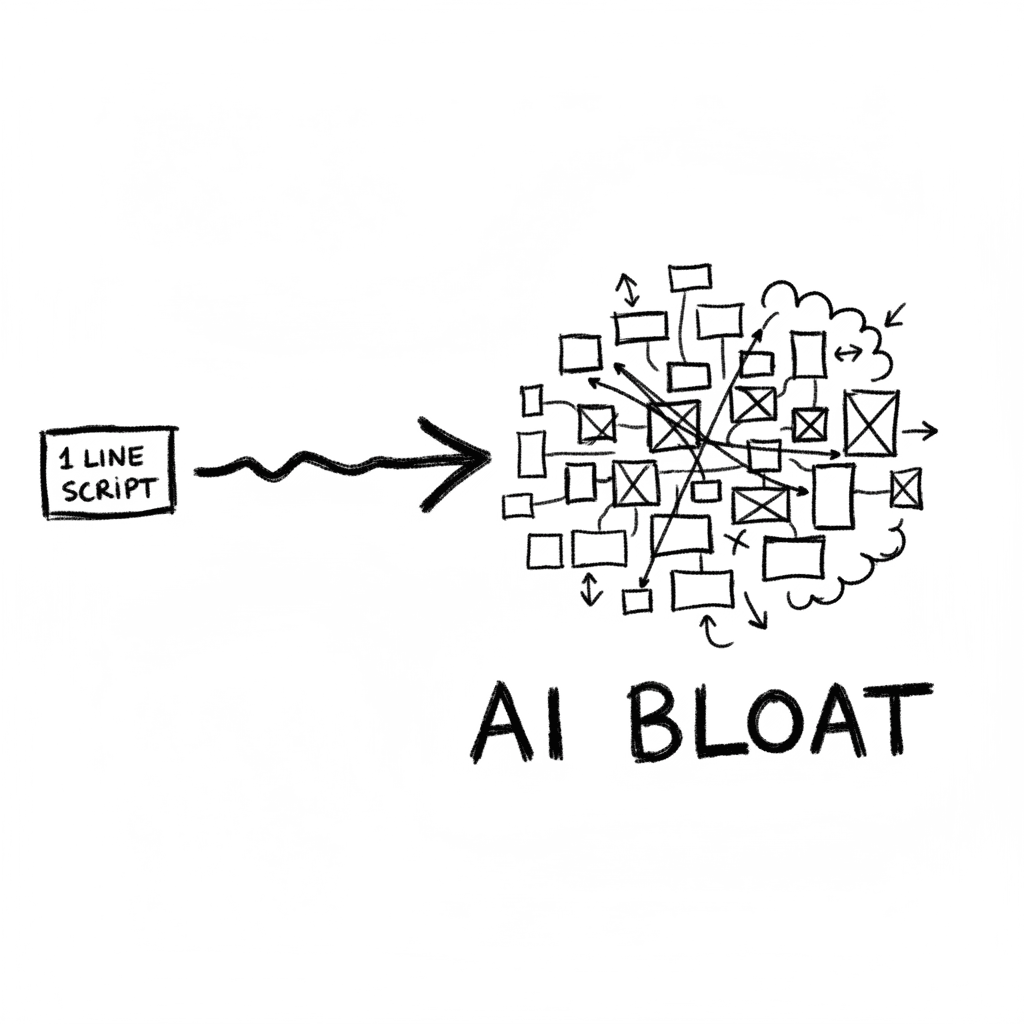

La paradoja de la productividad y la elongación de artefactos por IA

Claude 4.5 Opus y GPT-5 han permitido que perfiles junior generen entregables que, a primera vista, parecen obra de un senior con años de experiencia. La comunidad en Hacker News está analizando cómo

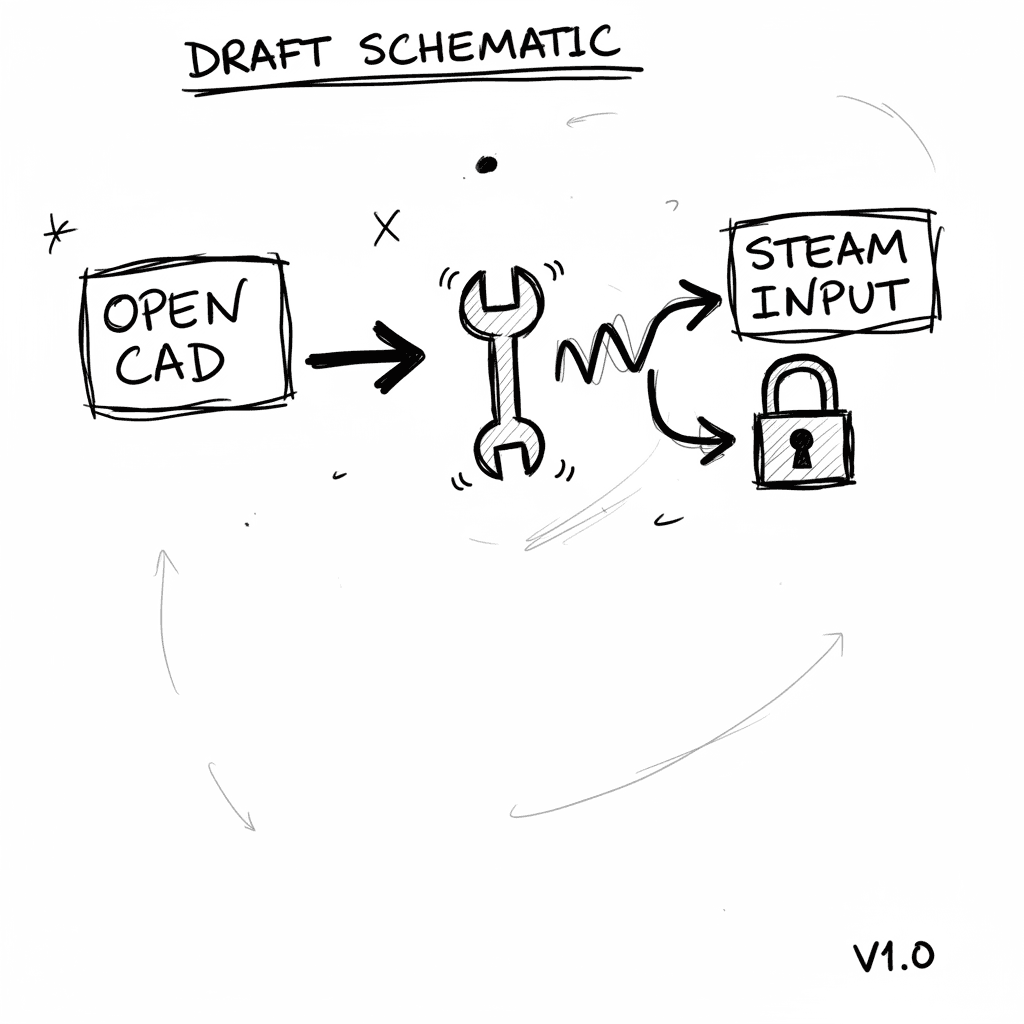

Steam Controller 2026 y Steam Controller Puck: CAD abierto y sticks TMR

Valve ha trasladado la tecnología de sticks TMR y los trackpads duales de la Steam Deck a un mando independiente que busca estandarizar el input de alta precisión. La gran noticia para la comunidad de

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.