Ingeniería inversa en dongles de Software Security Inc.

Dmitry Brant, Lead Engineer en Wikimedia, ha documentado el bypass de un dongle de protección de hace 40 años utilizado en software RPG empresarial (fuente: dmitrybrant.com). Este análisis de "arqueol

El Pitch

Dmitry Brant, Lead Engineer en Wikimedia, ha documentado el bypass de un dongle de protección de hace 40 años utilizado en software RPG empresarial (fuente: dmitrybrant.com). Este análisis de "arqueología digital" resuena en Hacker News porque expone la fragilidad de la seguridad física frente a herramientas modernas de desensamblado (fuente: HN).

Bajo el capó

El bypass se centró en una rutina de assembly de solo 144 bytes inyectada por el compilador para gestionar la comunicación con el puerto paralelo (fuente: GitHub @dbrant). Brant utilizó el de-assembler Reko para identificar instrucciones in/out específicas y simplemente modificó las condiciones de salto JNE/JE para saltarse la validación (fuente: DmitryBrant.com).

A nivel técnico, estos sistemas de Software Security Inc. basados en Stamford no implementaban cifrado en chip, sino que dependían de la oscuridad del código (fuente: HN). El riesgo actual en 2026 es crítico: el hardware se está degradando físicamente y no existen repuestos para puertos paralelos en una era dominada por Thunderbolt 5+ y conexiones inalámbricas (fuente: HN).

Aún no sabemos si existen equivalentes modernos para el control de funciones regionales que prescindan totalmente del hardware. Tampoco es pública la información sobre si el compilador RPG (Report Program Generator) original ha recibido algún tipo de actualización para licencias emuladas en entornos modernos (fuente: Dossier).

La opinión de Diego

La seguridad tangible de los años 80 era puro teatro. Si tu infraestructura de 2026 todavía depende de un trozo de plástico y silicio degradado para ejecutar software crítico, tienes una bomba de tiempo en el rack. Este bypass demuestra que cualquier junior con un de-assembler puede tumbar protecciones que las empresas consideraban "robustas" solo por ser físicas. Úsalo como caso de estudio pedagógico para tu equipo de seguridad, pero si encuentras uno de estos en producción, migra a una validación cloud nativa antes de que el puerto paralelo termine de convertirse en polvo.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

CVE-2026-31431 y la propuesta de moratorio de instalación de Xe Iaso

La vulnerabilidad Copy Fail ha invalidado el modelo de confianza en la cadena de suministro de software de Linux en mayo de 2026. Xe Iaso propone un moratorio inmediato en la instalación de cualquier

Cloudflare y la reestructuración por eficiencia en agentes de IA

Cloudflare ha ejecutado un pivot hacia un modelo operativo "agentic AI-first" tras registrar un aumento del 600% en la eficiencia de sus agentes internos. La compañía busca automatizar la gestión de s

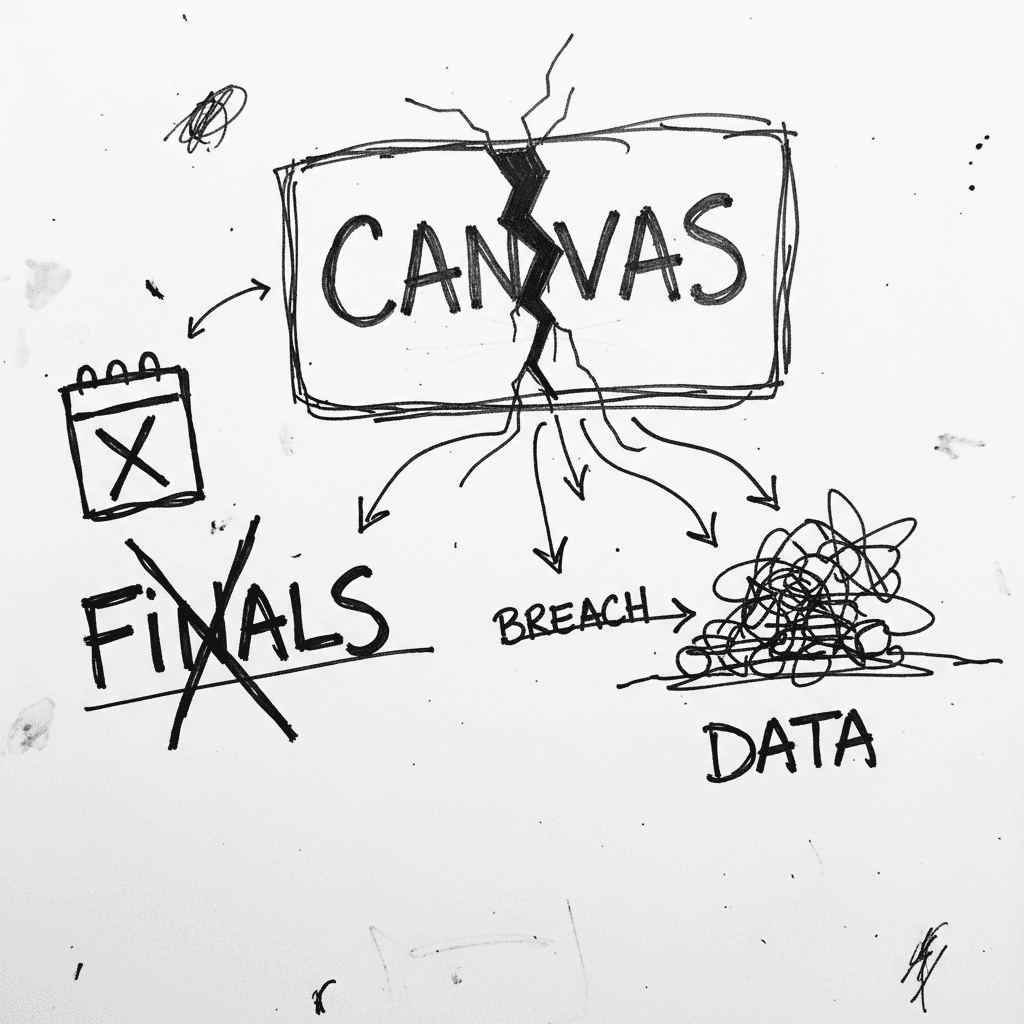

Canvas sufre brecha masiva de 3.65 TB y caída global de servicios

Canvas es el sistema de gestión de aprendizaje (LMS) de Instructure que centraliza la educación de 30 millones de usuarios bajo un modelo SaaS multi-tenant. En Hacker News, el debate se centra en la f

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.