Little Snitch for Linux : l'interception eBPF face aux réalités du kernel

Le studio Objective Development a publié le 8 avril 2026 le portage Linux de son pare-feu applicatif historique (Official Blog, April 2026). L'outil utilise eBPF pour intercepter le trafic sortant au

Le Pitch

Le studio Objective Development a publié le 8 avril 2026 le portage Linux de son pare-feu applicatif historique (Official Blog, April 2026). L'outil utilise eBPF pour intercepter le trafic sortant au niveau du noyau et promet un contrôle granulaire des connexions sortantes via une interface Web (Official Blog, April 2026).

Sous le capot

L'architecture repose sur une stack en Rust imposant une version minimale du kernel Linux 6.12 pour fonctionner (Official Blog, April 2026). Le binaire supporte les architectures x86_64 et ARM64, ciblant aussi bien les stations de travail que les instances cloud (Official Blog, April 2026).

Le modèle de licence est hybride : le composant kernel eBPF et l'interface Web sont sous GPL-2, tandis que la logique du backend reste propriétaire (GitHub, April 2026). L'interface étant basée sur le web, elle autorise le monitoring distant des serveurs, mais aucune version native en GTK ou Qt n'est disponible pour l'instant (Thurrott, April 2026).

Les premiers retours font état de problèmes de stabilité critiques sur Fedora 43 avec le kernel 6.19.11 (Hacker News, April 2026). Des utilisateurs rapportent une consommation de 13,7 Go de RAM et un CPU saturé à 100% avant un échec total du service (Hacker News, April 2026). On ne sait pas encore si un correctif pour l'erreur BPF_PROG_LOAD spécifique à Fedora est en cours de développement.

L'outil est explicitement positionné sur le segment de la confidentialité et non de la sécurité pure (OMG! Ubuntu, April 2026). Il est structurellement vulnérable au "eBPF table flooding" et ne protège pas contre les contournements par wrappers autorisés (Hacker News, April 2026). Un script malveillant peut par exemple lancer une instance de Firefox pour exfiltrer des données sans déclencher d'alerte.

L'avis de Ruben

N'installez pas ça sur vos serveurs de production. Little Snitch for Linux est actuellement un outil de confort pour le debugging réseau en environnement de développement local ou un gadget pour les obsédés de la télémétrie logicielle. L'absence d'interface native et les fuites de ressources constatées sur Fedora le rendent inexploitable pour tout workflow sérieux. C'est une implémentation technique intéressante du Rust dans le kernel, mais tant que les failles de contournement par subprocess ne sont pas adressées, l'apport sécuritaire reste illusoire. Passez votre chemin pour le moment.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

Magnifica Humanitas : Le Vatican s'invite dans la gouvernance des LLM

Le document marque une rupture en liant explicitement l'esclavage historique aux "nouvelles formes d'esclavage numérique" liées à l'automatisation cognitive (source: Washington Post). La présence de C

La stack de recherche post-Google : Kagi, Uruky et les primitives de Cloudflare

La recherche généraliste est saturée par les publicités et les résumés IA intrusifs de Gemini 2.5 qui dégradent la qualité des résultats (Dossier UsedBy). Les power users migrent vers des modèles paya

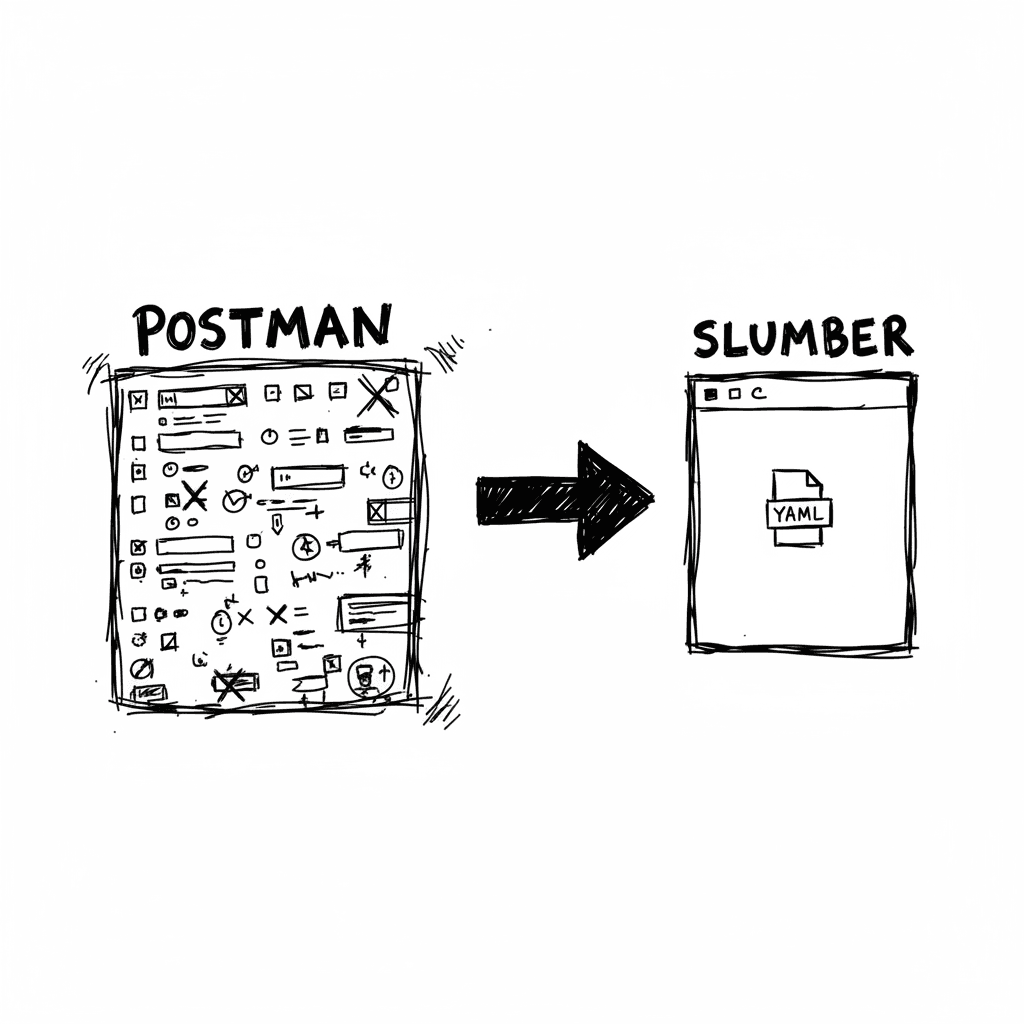

Slumber 5.3 : l'alternative TUI en Rust pour le debugging API

Slumber est un client HTTP basé sur le terminal qui privilégie la configuration au clic-bouton. Développé en Rust, il propose une approche "un-enshittified" face à des usines à gaz comme Postman en st

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.