Métodos de obfuscación de emails y resistencia ante modelos GPT-5 y Gemini 2.5

Las técnicas de obfuscación basadas en JS, CSS y SVG bloquean actualmente entre el 95% y el 100% de los scrapers automatizados estándar (fuente: spencermortensen.com). La comunidad de Hacker News está

El Pitch

Las técnicas de obfuscación basadas en JS, CSS y SVG bloquean actualmente entre el 95% y el 100% de los scrapers automatizados estándar (fuente: spencermortensen.com). La comunidad de Hacker News está analizando estos métodos porque, en 2026, la seguridad del correo ya no es un reto técnico insuperable, sino un cálculo de coste económico por página procesada.

Bajo el capó

El cifrado AES-256 mediante la librería nativa SubtleCrypto del navegador es la defensa más sólida documentada este año, aunque exige un contexto HTTPS estricto para funcionar (fuente: spencermortensen.com). Por otro lado, el uso de etiquetas SVG y el embebido mediante Object-tag protegen totalmente contra scrapers no visuales manteniendo la compatibilidad con lectores de pantalla (fuente: Spencer Mortensen Study, 2026).

La vulnerabilidad real aparece con la inferencia de modelos avanzados. Pruebas de MADWeb confirman que Gemini 2.5 y GPT-5 superan los métodos de extracción clásicos, con Gemini logrando un 74% de éxito en la reconstrucción de correos ofuscados con formatos "dot/at" (fuente: MADWeb.work, Feb 2026). A un coste de 0,02 USD por página, estos modelos de 2026 invalidan la mayoría de las técnicas legibles por humanos si el objetivo tiene alto valor.

Existen riesgos de degradación en la experiencia de usuario que no podemos ignorar. Las transformaciones complejas de JS generan latencia en la interacción con enlaces 'mailto:' y desplazamientos visuales en dispositivos móviles actuales (fuente: Spencer Mortensen). Además, el uso de 'display: none' en CSS para engañar a bots sigue presentando riesgos de cumplimiento con las normas de accesibilidad WCAG (fuente: Reddit r/webdev).

En cuanto a lo que no sabemos, la fiabilidad de Claude 4.5 Opus contra la obfuscación JS cifrada con AES está menos documentada que los benchmarks de GPT-5. También desconocemos qué porcentaje de los bots de spam genéricos han dado ya el salto a modelos pequeños (tipo Mistral) para realizar tareas de extracción masiva en lugar de usar regex tradicionales.

La opinión de Diego

Olvídate de los trucos de CSS; solo sirven para romper tu accesibilidad y cualquier scraper agéntico moderno como 'llm-scraper' los lee sin pestañear (fuente: Bright Data / Kadoa, 2026). Si vas a proteger un correo en producción hoy, usa el cifrado AES-256 o el método SVG para forzar al atacante a gastar computación de visión artificial. Si no quieres complicaciones técnicas, usa un 'tarpit' de direcciones trampa para identificar y bloquear IPs de scrapers durante 24 horas (fuente: HN Thread).

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

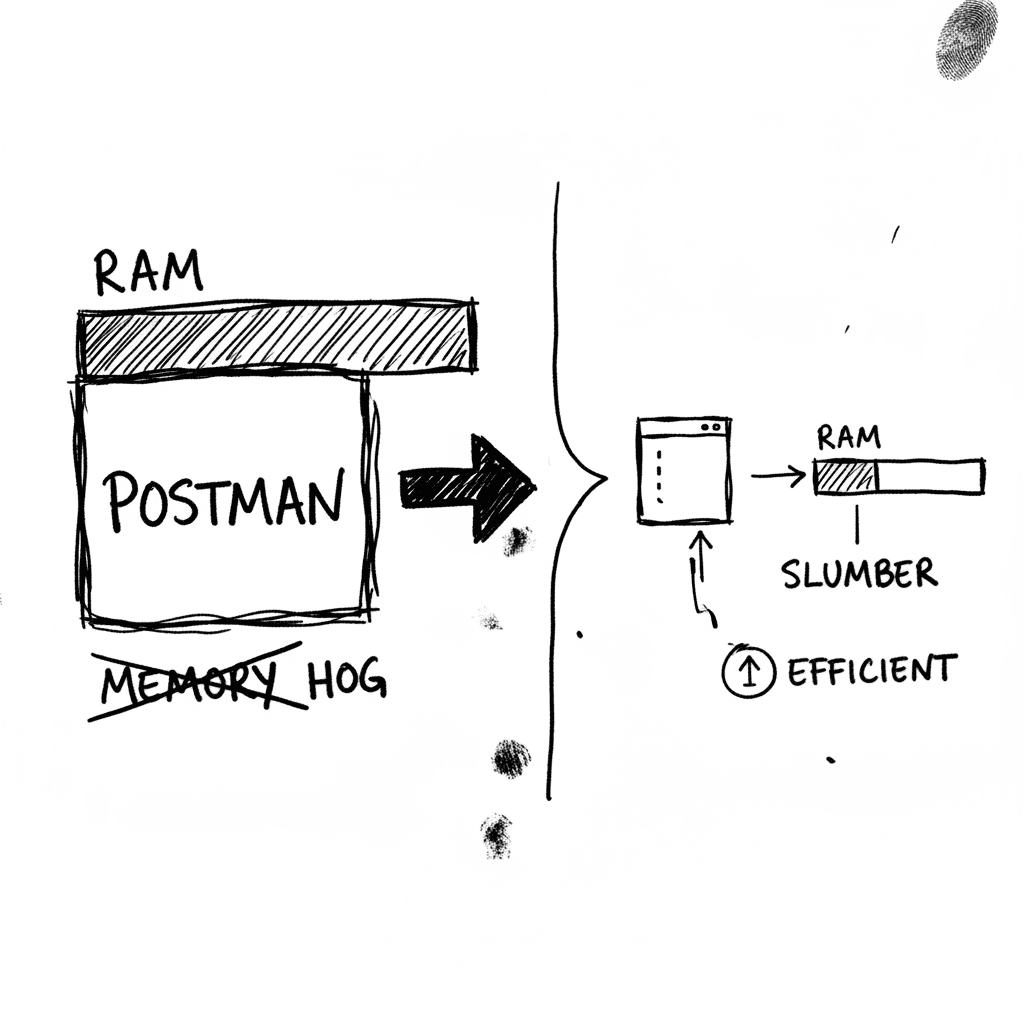

Slumber: gestión de APIs local-first vía terminal

Slumber es un cliente HTTP basado en terminal (TUI) escrito en Rust que utiliza archivos YAML para definir colecciones de peticiones sin depender de nubes externas (GitHub: lucaspickering/slumber). Es

Carta estelar Gaia Mary y el dataset DR3 de la ESA

Gaia Mary es una herramienta de navegación estelar en 3D que recrea la computadora de la nave de "Project Hail Mary" utilizando el dataset real GAIA DR3 de la ESA. Val Hovey ha mapeado más de 1.800 mi

El modelo de seguridad de VS Code falla ante ataques de cadena de suministro

Visual Studio Code utiliza un sistema de "Workspace Trust" y firmas de editores que no impiden que una extensión maliciosa ejecute comandos con privilegios totales de usuario. A pesar de ser el estánd

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.