OpenClaw : orchestration locale et risques d’exécution de code arbitraire

OpenClaw est un agent autonome local-first conçu pour automatiser vos workflows sur WhatsApp, Telegram et vos fichiers locaux avec une souveraineté totale des données. Développé par Peter Steinberger,

Le Pitch

OpenClaw est un agent autonome local-first conçu pour automatiser vos workflows sur WhatsApp, Telegram et vos fichiers locaux avec une souveraineté totale des données. Développé par Peter Steinberger, le projet sature les flux Hacker News après avoir atteint 100 000 stars sur GitHub en un temps record (source: News9Live). Il agit comme une couche d'orchestration pour Claude 4.5 Opus et GPT-5, transformant ces LLM en assistants capables d'agir directement sur votre machine 24h/24.

Sous le capot

Le projet subit une pression juridique intense : initialement nommé Clawdbot, il est devenu Moltbot le 27 janvier avant d'être renommé OpenClaw ce 30 janvier 2026 suite aux menaces d'Anthropic sur la marque (source: openclaw.ai). Techniquement, l'outil repose sur une architecture MIT open source qui privilégie la latence minimale en traitant l'orchestration localement, tout en déléguant le raisonnement complexe aux API frontier.

La sécurité est le point critique qui refroidit les ardeurs des Ops. OpenClaw est essentiellement une "RCE contrôlée par l'utilisateur" : le sandboxing est optionnel (opt-in). Si vous ne l'activez pas, le LLM dispose d'un accès shell direct à l'hôte, ce qui expose la machine à des injections de prompts via des messages WhatsApp ou des emails malveillants (source: HN).

Un correctif d'urgence v2.1 a été déployé aujourd'hui, 30 janvier 2026, pour colmater une faille critique permettant de contourner l'approbation automatique sur localhost (source: Official site). Malgré ce patch, l'absence d'audit de sécurité tiers sur cette nouvelle architecture "strict origin check" impose une prudence extrême avant toute installation (source: Dossier UsedBy).

Enfin, la gourmandise matérielle du moteur est non négligeable. Pour faire tourner la passerelle, prévoyez au minimum 2 vCPUs et 2 Go de RAM, sans compter les coûts de tokens élevés induits par les capacités de raisonnement de Claude 4.5 Opus indispensables au bon fonctionnement des agents (source: Zeabur). On ignore encore comment l'équipe compte financer le projet à long terme une fois les fonds personnels du fondateur épuisés.

L'avis de Ruben

OpenClaw est un excellent jouet pour les développeurs qui veulent tester les limites des agents autonomes sous GPT-5 dans un environnement contrôlé, mais c'est un suicide sécuritaire en entreprise. L'implémentation du sandboxing en "option" est une erreur de design fondamentale qui finira par coûter cher aux utilisateurs non techniques. Je conseille de le garder en side-project sur une machine isolée, mais ne l'approchez pas de vos environnements de production ou de vos données sensibles tant qu'un audit indépendant n'a pas validé la v2.1.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

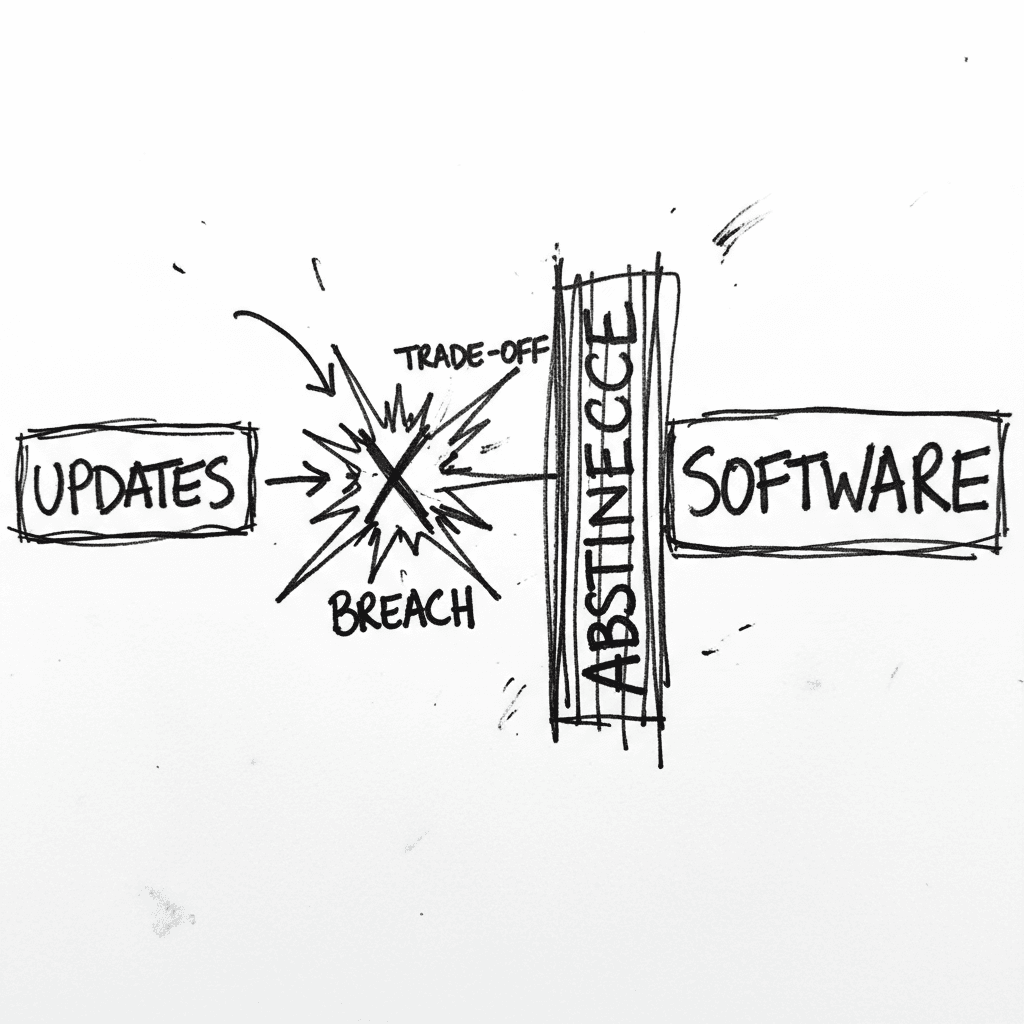

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

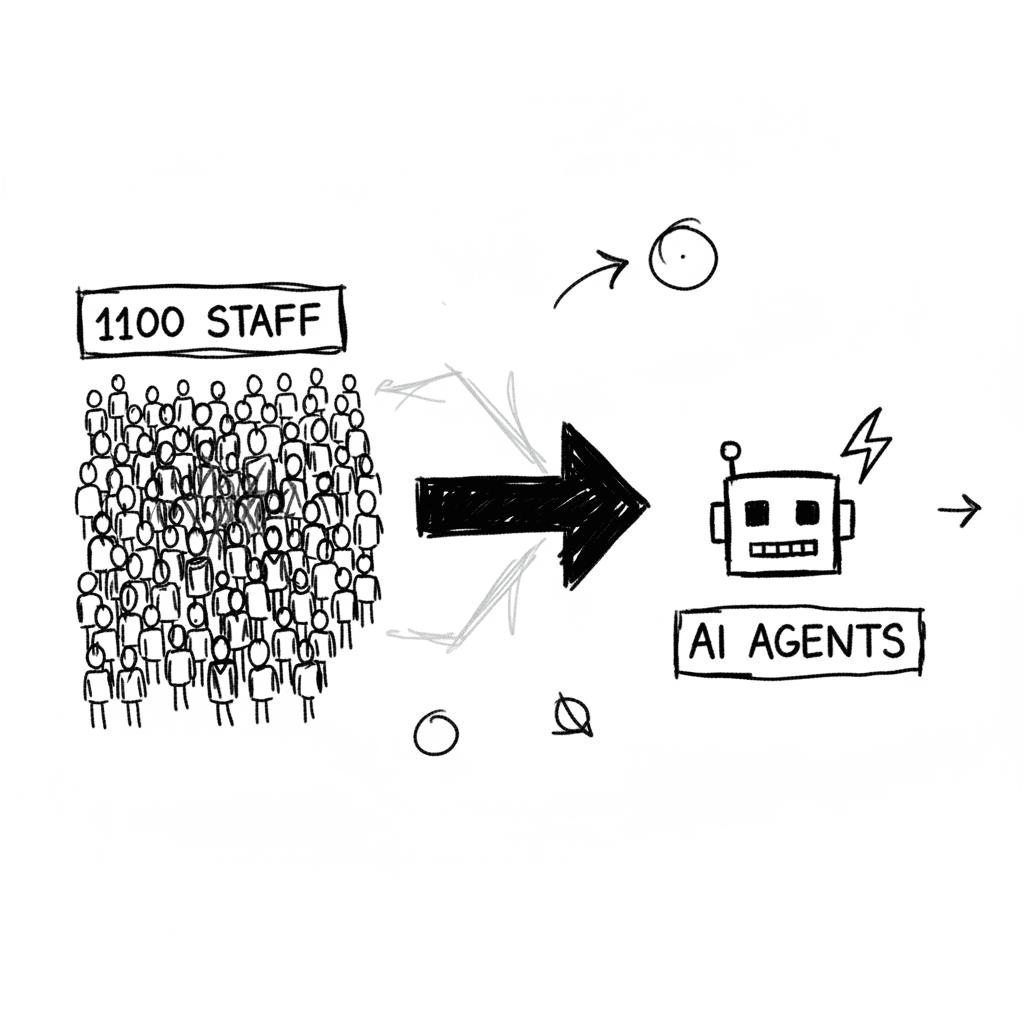

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

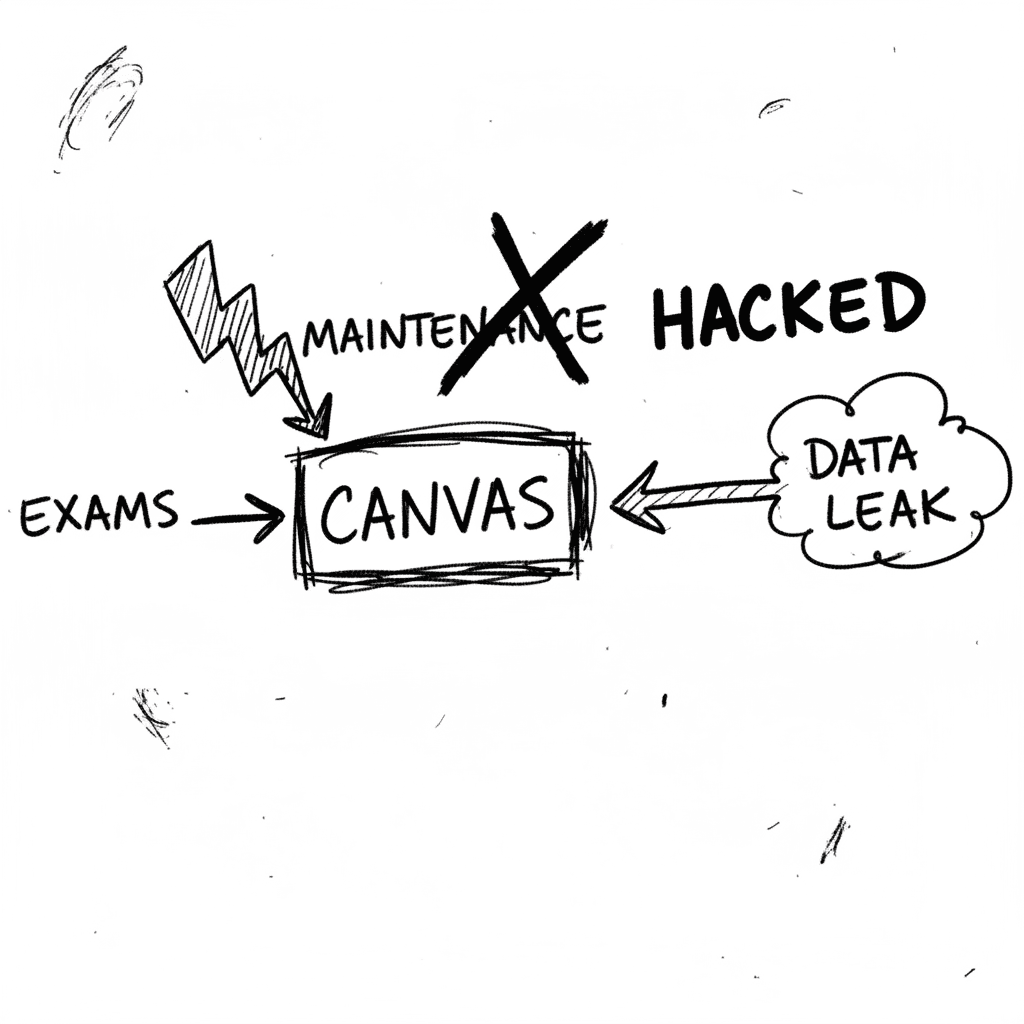

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.