OrcaSlicer-bambulab: El bypass de FULU Foundation al bloqueo de nube de Bambu Lab

Este fork de OrcaSlicer permite omitir el middleware obligatorio Bambu Connect para restaurar el acceso directo y sin restricciones a la nube en impresoras Bambu Lab. Es la respuesta técnica al sistem

El Pitch

Este fork de OrcaSlicer permite omitir el middleware obligatorio Bambu Connect para restaurar el acceso directo y sin restricciones a la nube en impresoras Bambu Lab. Es la respuesta técnica al sistema de autorización que el fabricante impuso en 2025, devolviendo el control de la telemetría y el monitoreo remoto al slicer sin pasar por proxies propietarios. La comunidad de Hacker News ha reaccionado con fuerza debido a las implicaciones de "Derecho a Reparar" y la resistencia contra el lock-in de hardware (fuente: HN).

Bajo el capó

El proyecto utiliza una implementación que emula las llamadas RPC (Remote Procedure Call) de la nube para engañar al ecosistema de Bambu Lab. Esto permite mantener las funciones de la App Handy activas mientras se usa OrcaSlicer para control local, una combinación que el fabricante restringe oficialmente (fuente: HN Comment May 2026). La base técnica es un re-fork publicado el 12 de mayo de 2026 por la FULU Foundation, tras el cierre del proyecto original de Paweł Jarczak por amenazas legales (fuente: Tom's Hardware / GitHub).

Lo que funciona y lo que no:

- Restaura el monitoreo remoto y la impresión en la nube saltándose el bloqueo de firmware v01.08.03.00+ (fuente: All3DP).

- La instalación en Windows es tediosa: exige obligatoriamente WSL 2 y privilegios de Administrador para interceptar el tráfico (fuente: GitHub README).

- Existe un riesgo real de "Hardware Blacklisting", ya que el software suplanta la identidad oficial de Bambu Studio (fuente: Reddit).

- Aún no sabemos si Bambu Lab implementará validaciones de metadatos en el lado del servidor para bloquear específicamente este método (fuente: Dossier UsedBy).

- La postura legal de FULU Foundation ante el Cease & Desist que hundió al desarrollador anterior sigue siendo una incógnita (fuente: Dossier UsedBy).

La opinión de Diego

No instales esto en tu granja de impresión si tu negocio depende de ella. Es un proyecto de alto riesgo: el fabricante ya ha calificado este bypass como "suplantación" y "reversa" (fuente: XDA Developers), lo que deja la puerta abierta al baneo masivo de UUIDs de impresoras. Es una herramienta fascinante para usuarios avanzados que quieren protestar contra el software cerrado, pero la dependencia de binarios parcheados por una fundación en pleno conflicto legal requiere un nivel de confianza que yo no tengo. Juega con él en un side-project, pero mantén tus máquinas de producción lejos de este binario hasta que veamos la respuesta del servidor de Bambu.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

Googlebook y la unificación de ChromeOS con Android 17

Googlebook es la culminación del Proyecto Aluminum, el intento de Google por fusionar ChromeOS y Android 17 en un sistema operativo centrado en Gemini 2.5 (blog.google, mayo 2026). La apuesta central

Elevator: Traducción estática binaria de x86-64 a AArch64 sin heurística

Elevator es el primer traductor binario totalmente estático y determinista que procesa cada interpretación de byte posible de x86-64 para generar binarios AArch64. A diferencia de las soluciones tradi

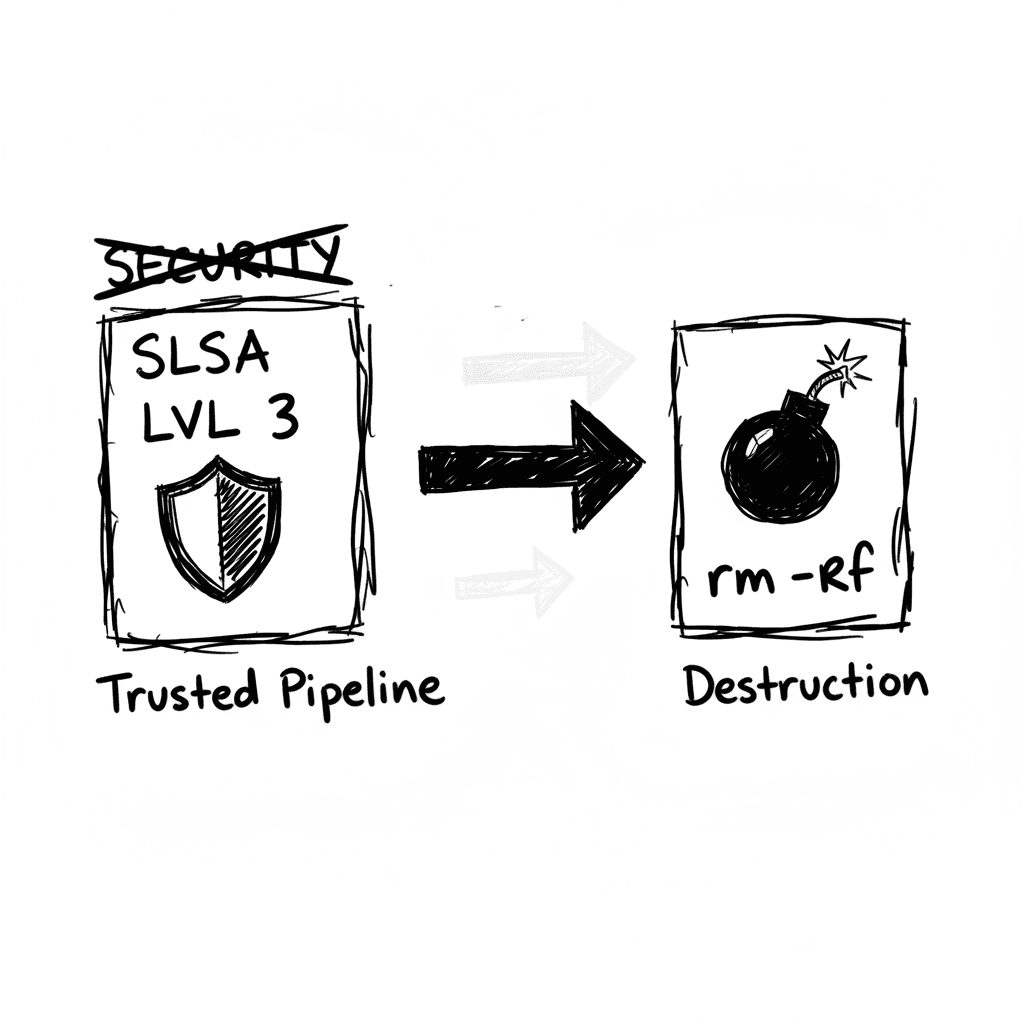

Compromiso masivo del ecosistema TanStack: 42 paquetes infectados con carga destructiva

TanStack es el estándar de la industria para el manejo de estado y enrutado con seguridad de tipos en el frontend moderno. El 11 de mayo de 2026, este ecosistema sufrió un compromiso de cadena de sumi

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.