Redirección de Standard Error (2>&1): El syscall de los 70 que sobrevive a la era del GPT-5

En la práctica actual de 2026, detectamos una degradación en la comprensión de estos fundamentos. Con la caída de plataformas humanas como StackOverflow, los ingenieros dependen de GPT-5 para generar

El Pitch

La sintaxis 2>&1 es el estándar POSIX para redirigir el flujo de error (stderr) al mismo destino que la salida estándar (stdout). Aunque en 2026 delegamos el scripting complejo a Claude 4.5 Opus o GPT-5, esta "reliquia" sigue siendo el núcleo de la observabilidad en sistemas modernos (fuente: Dossier UsedBy).

Bajo el capó

Esta operación funciona como un wrapper de alto nivel para la llamada al sistema dup2(1, 2) de Unix (fuente: HN). La clave técnica reside en que los operadores de redirección se ejecutan estrictamente de izquierda a derecha (fuente: HN). Si alteras el orden, terminas enviando los flujos a lugares distintos sin recibir un aviso de error del shell.

El uso del símbolo & es una de las mayores fuentes de deuda técnica y errores de ejecución. Actúa como prefijo de descriptor de archivo solo dentro del contexto de redirección; en cualquier otra parte de la línea de comandos, dispara un proceso en segundo plano (fuente: HN). Esta fragilidad sintáctica causa que un espacio mal colocado convierta una redirección en un proceso background accidental.

En la práctica actual de 2026, detectamos una degradación en la comprensión de estos fundamentos. Con la caída de plataformas humanas como StackOverflow, los ingenieros dependen de GPT-5 para generar estas líneas (fuente: HN). Sin embargo, el modelo no siempre explica que los "números mágicos" (0, 1, 2) representan flujos específicos, aumentando la carga cognitiva cuando el pipeline de CI/CD falla.

Aún no sabemos si existen propuestas formales para implementar descriptores de archivos con nombre en el estándar POSIX este año (fuente: Dossier UsedBy). Tampoco disponemos de benchmarks que comparen el rendimiento de la redirección legacy frente a la gestión de flujos orquestada nativamente por agentes de IA (fuente: Dossier UsedBy). Su persistencia en PowerShell y Zsh confirma que no hay un reemplazo a corto plazo.

La opinión de Diego

Úsalo en producción porque no tienes otra opción real, pero deja de copiar y pegar lo que te escupa el LLM de turno. Es ridículo que en 2026 sigamos lidiando con una sintaxis de 1970 que puede tumbar un despliegue por un símbolo mal puesto. Si tu equipo no entiende la diferencia entre un syscall y un operador de shell, vas a sufrir fugas de logs en el momento más crítico. No es una herramienta elegante, es una necesidad técnica que requiere supervisión humana experta.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

CVE-2026-31431 y la propuesta de moratorio de instalación de Xe Iaso

La vulnerabilidad Copy Fail ha invalidado el modelo de confianza en la cadena de suministro de software de Linux en mayo de 2026. Xe Iaso propone un moratorio inmediato en la instalación de cualquier

Cloudflare y la reestructuración por eficiencia en agentes de IA

Cloudflare ha ejecutado un pivot hacia un modelo operativo "agentic AI-first" tras registrar un aumento del 600% en la eficiencia de sus agentes internos. La compañía busca automatizar la gestión de s

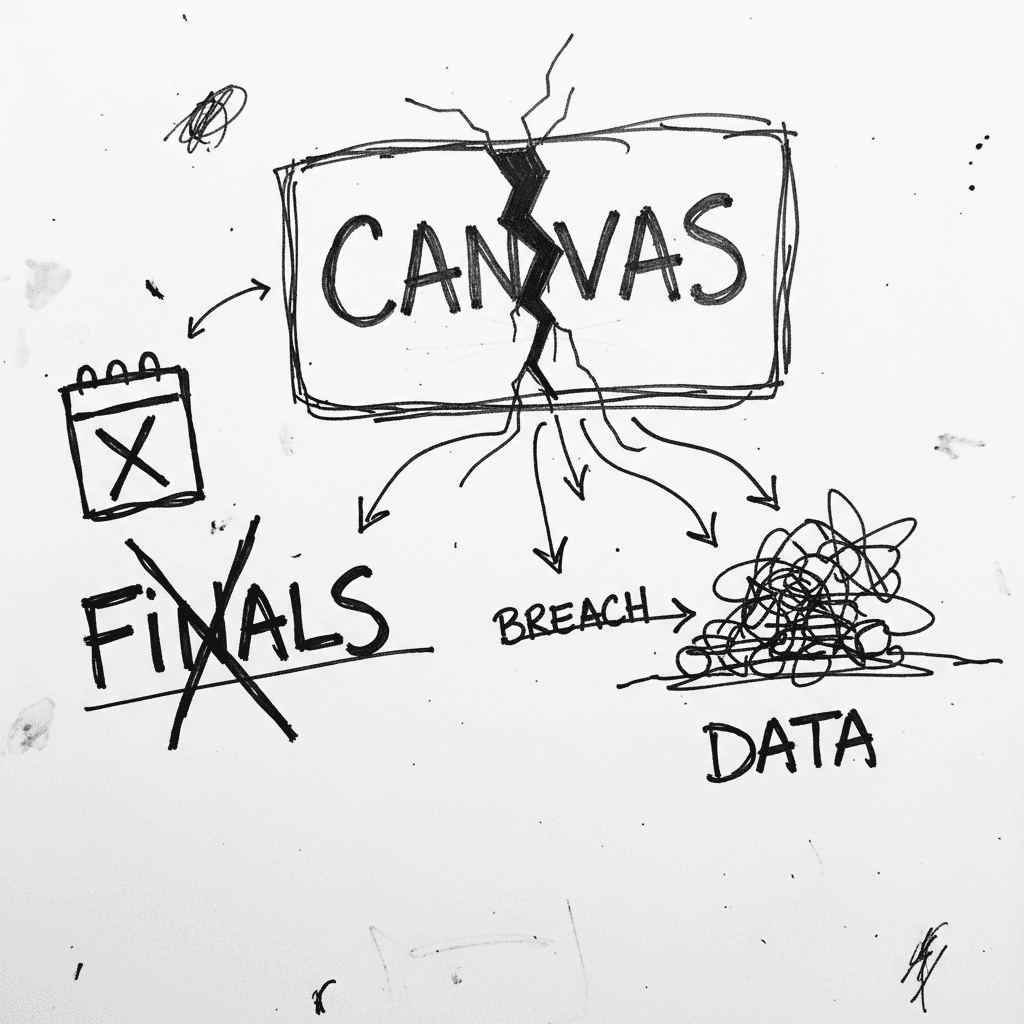

Canvas sufre brecha masiva de 3.65 TB y caída global de servicios

Canvas es el sistema de gestión de aprendizaje (LMS) de Instructure que centraliza la educación de 30 millones de usuarios bajo un modelo SaaS multi-tenant. En Hacker News, el debate se centra en la f

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.