Sentry JS SDK : Fuite de hostnames et exfiltration de topologie interne

Sentry propose un monitoring d'erreurs et des sessions replays en capturant les traces client et les erreurs réseau. L'intégration de son SDK JavaScript dans des firmwares NAS provoque actuellement un

Le Pitch

Sentry propose un monitoring d'erreurs et des sessions replays en capturant les traces client et les erreurs réseau. L'intégration de son SDK JavaScript dans des firmwares NAS provoque actuellement un tollé suite à la découverte d'une fuite systématique de noms d'hôtes internes vers des logs tiers (source: HN).

Sous le capot

Le SDK Sentry, spécifiquement dans ses versions 8.x et 9.x, modifie les messages d'erreur de type "Failed to fetch" pour y injecter le hostname cible. Ce comportement documenté (GitHub Issue #18449, décembre 2025) envoie des noms de serveurs privés directement aux serveurs d'ingestion de Sentry et GCP.

L'usage de certificats wildcard, technique habituelle pour éviter les fuites via les logs Certificate Transparency (CT), devient inutile ici. Le SDK bypass cette protection en rapportant l'URL active directement depuis le navigateur de l'utilisateur (source: HN, février 2026).

Ce mécanisme transforme un navigateur consultant une interface NAS en outil d'exfiltration. Même derrière un firewall strict, les noms de projets sensibles ou les détails de structures internes contenus dans les hostnames (ex: nas.projet-x-merger.internal) sont transmis à des tiers.

Les serveurs de Sentry tentent parfois de poller ces hostnames pour récupérer des source maps ou des métadonnées. Ces requêtes laissent des traces explicites dans les logs réseau externes, confirmant la compromission de la topologie privée (source: HN).

On ne sait pas encore quelle est la version exacte du SDK présente dans le firmware incriminé. Synology n'a pas non plus communiqué officiellement sur ses configurations de masquage de données (source: Dossier UsedBy).

L'avis de Ruben

Utiliser un SDK SaaS collectant des données brutes dans une interface d'administration de stockage est une faute professionnelle. Sentry a fait le choix de la verbosité technique au mépris de la confidentialité des infrastructures on-premise. Si vous avez ce type de device sur votre réseau, bloquez l'ingestion Sentry au niveau DNS immédiatement ou changez de firmware.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

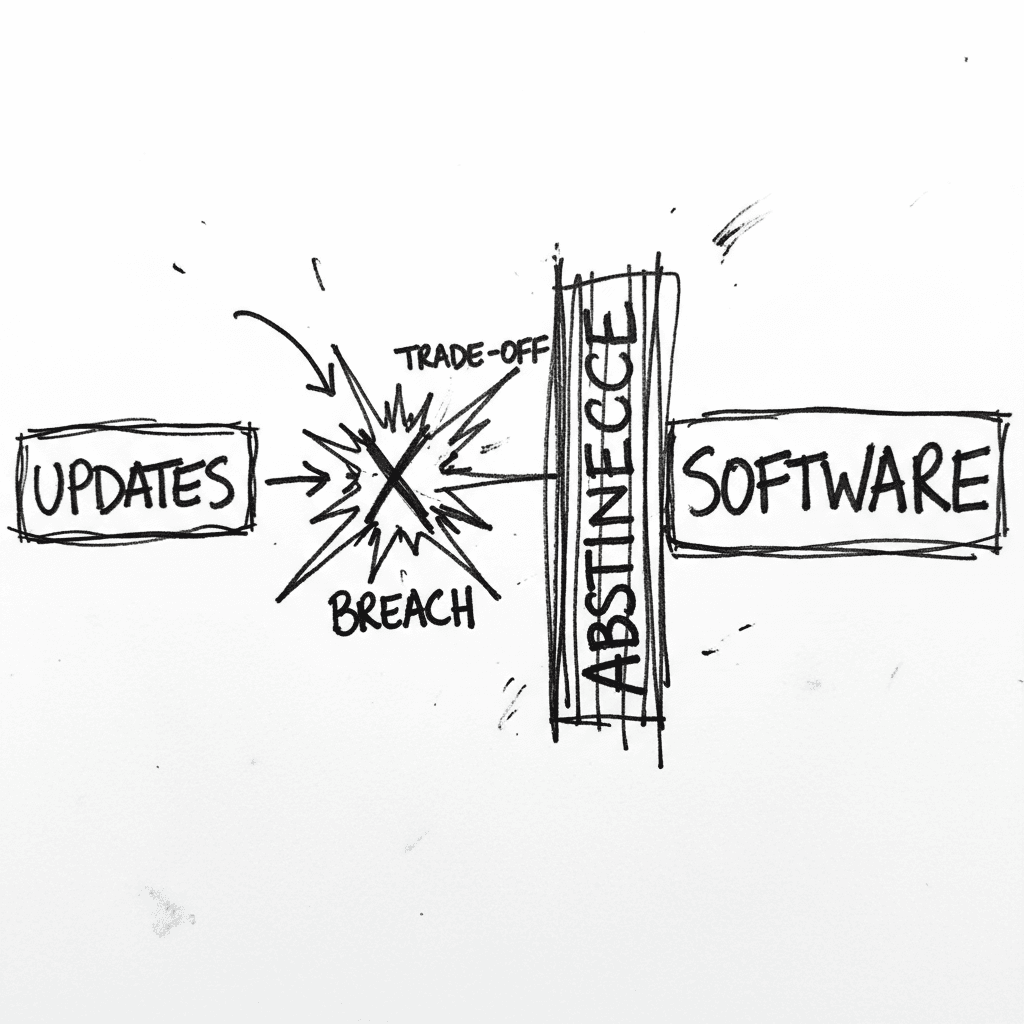

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

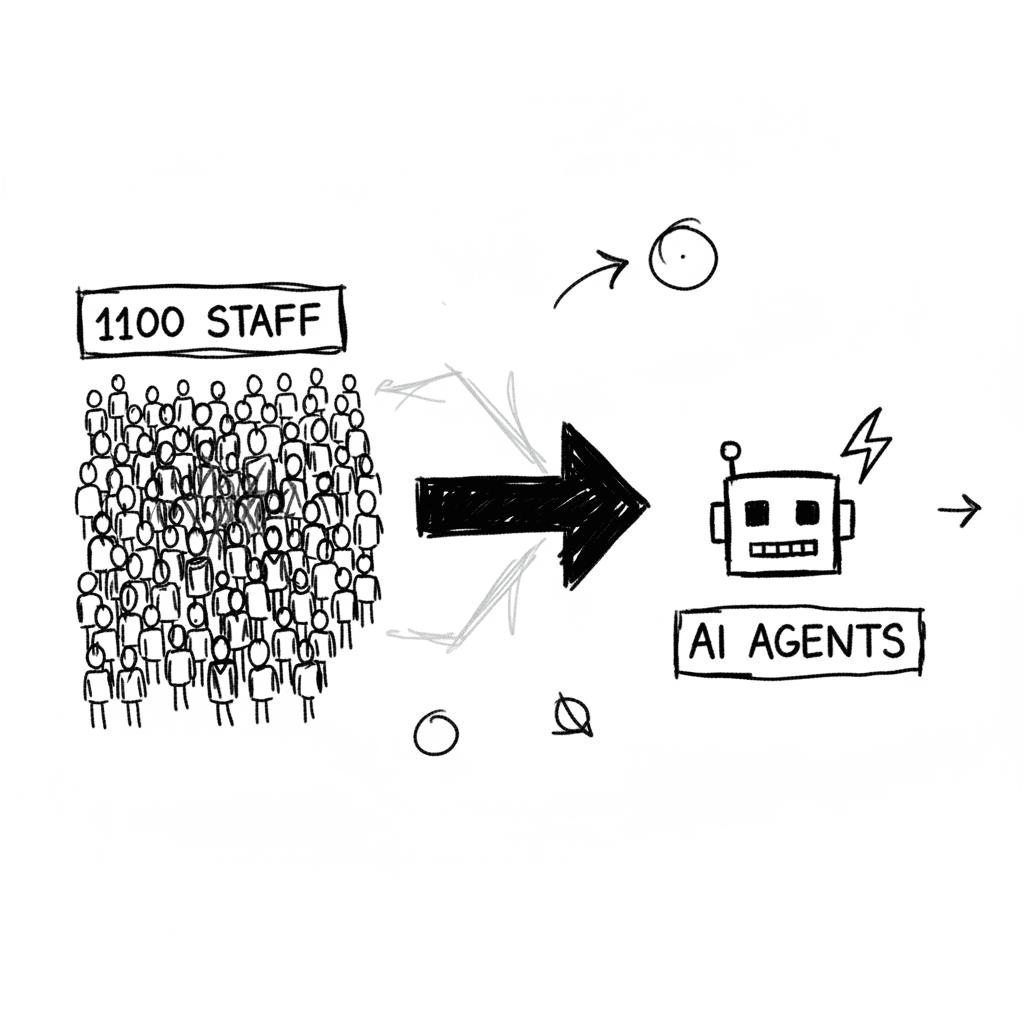

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

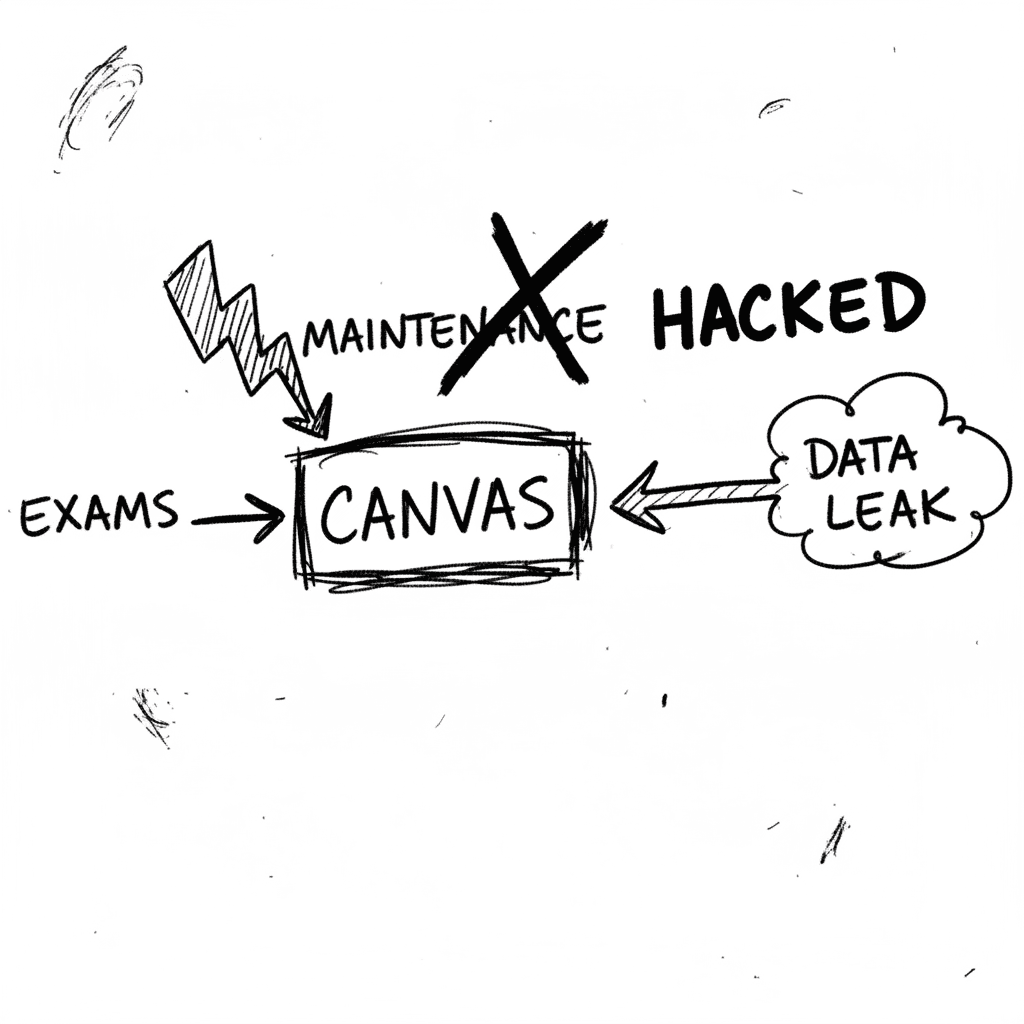

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.