Bench-testing Tesla : l'ingénierie inversée du MCU Highland sur banc d'essai

Extraire un ordinateur d'infodivertissement (MCU) et un calculateur Autopilot d'une Tesla Model 3 accidentée pour les faire tourner sur un bureau est devenu le nouveau standard de la recherche en cybe

Le Pitch

Extraire un ordinateur d'infodivertissement (MCU) et un calculateur Autopilot d'une Tesla Model 3 accidentée pour les faire tourner sur un bureau est devenu le nouveau standard de la recherche en cybersécurité. Cette méthode permet d'auditer l'OS Tesla et de chasser les vulnérabilités zero-day sans risquer de transformer un véhicule à 40 000 euros en presse-papier de deux tonnes (source : xdavidhu.me).

Sous le capot

L'infrastructure nécessaire pour faire démarrer ces composants hors du châssis est loin d'être triviale. Un setup de bureau Model 3 consomme jusqu'à 8A en pic, ce qui impose une alimentation stabilisée 12V de 10A minimum pour éviter les instabilités lors des phases de boot ou d'inférence (source : xdavidhu.me, mars 2026).

Le nerf de la guerre reste l'accès root, désormais institutionnalisé. Le "Root Access Program" de Tesla sur Bugcrowd permet aux chercheurs ayant compromis leur propre matériel de recevoir un certificat SSH permanent lié à l'ID de leur hardware (source : Bugcrowd, mars 2026). C'est une avancée majeure pour la persistance des recherches, validée par les récents succès à la Pwn2Own Automotive 2026 de Tokyo, où des accès root ont été obtenus via des chaînes d'attaque USB (source : Bleeping Computer).

Cependant, le matériel récent complexifie la donne. Les composants des Tesla Model 3 "Highland" (2024-2026) ne sont plus plug-and-play : l'installation d'un écran de remplacement nécessite une configuration logicielle obligatoire via Tesla ToolBox 3 pour être fonctionnel (source : Go-Parts Technical Guide, mars 2026). Ce couplage matériel-logiciel (Hardware Lock-in) s'intensifie sur les architectures AI4 et AI5.

À ce jour, plusieurs zones d'ombre subsistent :

- Les schémas de brochage (pinouts) officiels pour les calculateurs AI5 (HW5) ne sont pas documentés pour les tests sur banc (source : Dossier UsedBy).

- On ne sait pas encore si Tesla prévoit de lancer un "Research Device" pré-provisionné, à l'instar du programme SRD d'Apple, pour éviter aux chercheurs de sourcer des pièces en casse.

L'avis de Ruben

Si vous n'avez pas un accès ToolBox 3 ou un budget conséquent pour du reverse engineering de câblage LVDS, passez votre chemin. Le temps où l'on pouvait bidouiller un MCU Intel ou AMD de Model 3 sans friction est officiellement révolu. Avec le durcissement sécuritaire des puces AI4/AI5, ces setups de bureau deviennent des projets de haute voltige réservés aux chercheurs de primes ou aux équipes de Red Teaming spécialisées. C'est un excellent outil de travail, mais un gouffre financier pour un développeur curieux qui n'aurait pas l'intention de rentabiliser ses découvertes sur Bugcrowd.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

Slumber 5.3 : l'alternative TUI en Rust pour le debugging API

Slumber est un client HTTP basé sur le terminal qui privilégie la configuration au clic-bouton. Développé en Rust, il propose une approche "un-enshittified" face à des usines à gaz comme Postman en st

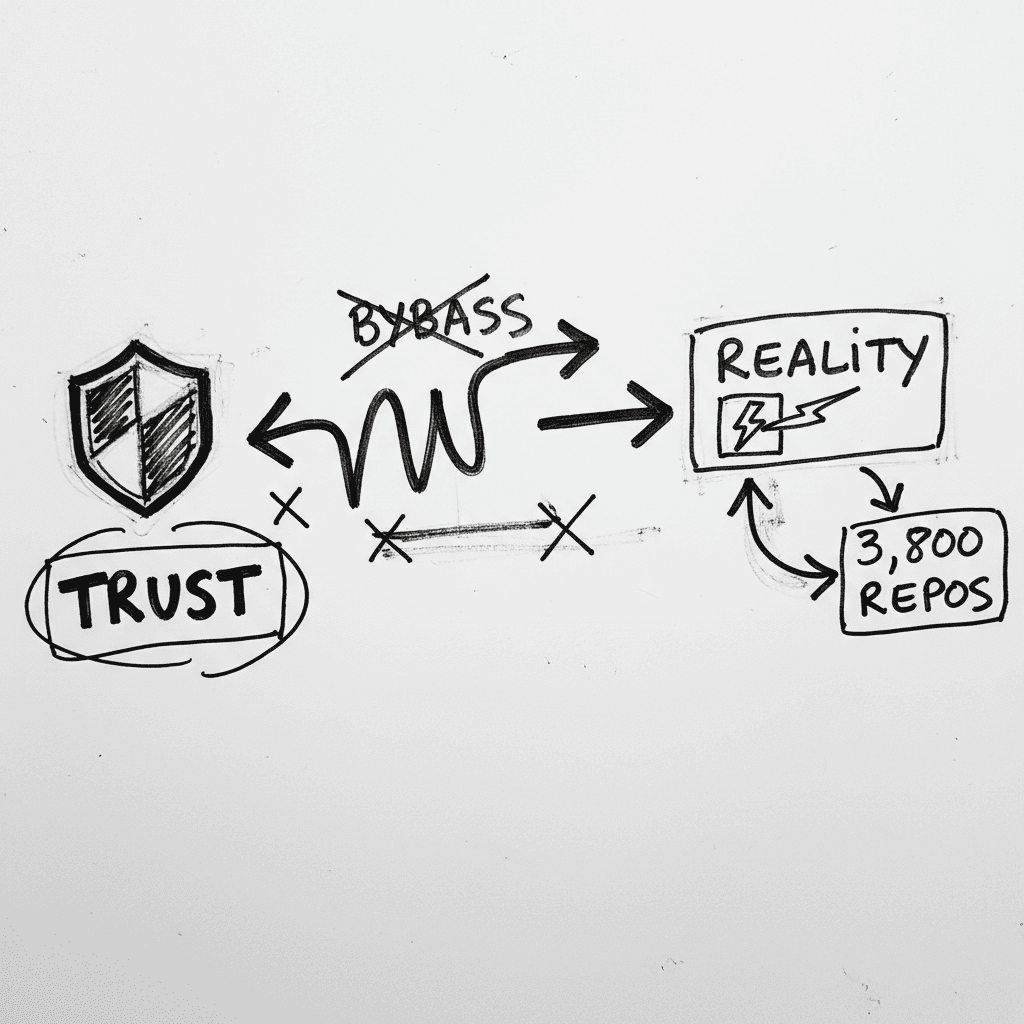

Violation de 3 800 dépôts GitHub via l'extension Nx Console

L'attaque subie par GitHub le 20 mai 2026 marque l'échec critique du modèle de sécurité de VS Code. Une mise à jour empoisonnée de l'extension Nx Console a permis à TeamPCP d'exfiltrer des milliers de

GPT-5 et la conjecture d'Erdős : validation formelle d'une découverte autonome

OpenAI vient de publier une preuve autonome réfutant la conjecture d'Erdős sur les distances unitaires planes, un problème ouvert depuis 80 ans. Contrairement aux hallucinations de recherche documenta

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.