Chrome DevTools MCP: Análisis de la v0.20.0 y el coste de la integración profunda

Google ha lanzado el puente oficial para que agentes como Claude 4 y GPT-5 interactúen directamente con las herramientas de desarrollo de Chrome (GitHub). El objetivo es que los LLM puedan inspecciona

El Pitch

Google ha lanzado el puente oficial para que agentes como Claude 4 y GPT-5 interactúen directamente con las herramientas de desarrollo de Chrome (GitHub). El objetivo es que los LLM puedan inspeccionar, depurar y automatizar el navegador usando el Model Context Protocol sin intermediarios.

Bajo el capó

La versión 0.20.0, publicada este marzo de 2026, introduce un CLI independiente que facilita la orquestación de agentes fuera de entornos cerrados (GitHub / release notes). El servidor expone 26 herramientas especializadas que permiten capturar snapshots de memoria y extraer datos de experiencia de usuario real mediante la CrUX API (GitHub README). Para intentar paliar el consumo excesivo de recursos, la v0.19.0 introdujo el modo --slim, que optimiza las descripciones de las herramientas para reducir el ruido en el prompt (Chrome for Developers Blog, March 2026).

Sin embargo, los datos de rendimiento son preocupantes. Investigaciones recientes indican que el uso de este protocolo genera un overhead de tokens de hasta 236x en comparación con la ejecución directa de scripts para tareas multietapa (Source: YouTube/MCPGAUGE Research). A esto se suma un problema de seguridad estructural: el 41% de los servidores MCP activos carecen de autenticación, lo que permite riesgos de ejecución remota de código mediante llamadas de herramientas alucinadas (Source: Knostic Security Scan).

Aún no sabemos si existe una auditoría de seguridad independiente para el nuevo CLI de la v0.20.0. Tampoco hay datos públicos que comparen el drenaje de batería entre agentes basados en MCP y agentes nativos en Playwright cuando corren en hardware de movilidad (Dossier UsedBy).

La opinión de Diego

No implementes esto en flujos de trabajo críticos de producción todavía. Aunque tener acceso nativo a las DevTools desde Claude 4 suena tentador para depurar fugas de memoria, el "impuesto de tokens" es prohibitivo para tareas de automatización simples. El ecosistema se está moviendo rápido hacia runtimes centrados en código como Pydantic Monty, lo que hace que el JSON-RPC estricto de MCP parezca una solución del año pasado (HackerNoon). Quédate con Playwright para el scraping y la automatización general; usa Chrome DevTools MCP solo en un side-project si necesitas auditorías de accesibilidad profundas y no te importa quemar presupuesto en créditos de API.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

CVE-2026-31431 y la propuesta de moratorio de instalación de Xe Iaso

La vulnerabilidad Copy Fail ha invalidado el modelo de confianza en la cadena de suministro de software de Linux en mayo de 2026. Xe Iaso propone un moratorio inmediato en la instalación de cualquier

Cloudflare y la reestructuración por eficiencia en agentes de IA

Cloudflare ha ejecutado un pivot hacia un modelo operativo "agentic AI-first" tras registrar un aumento del 600% en la eficiencia de sus agentes internos. La compañía busca automatizar la gestión de s

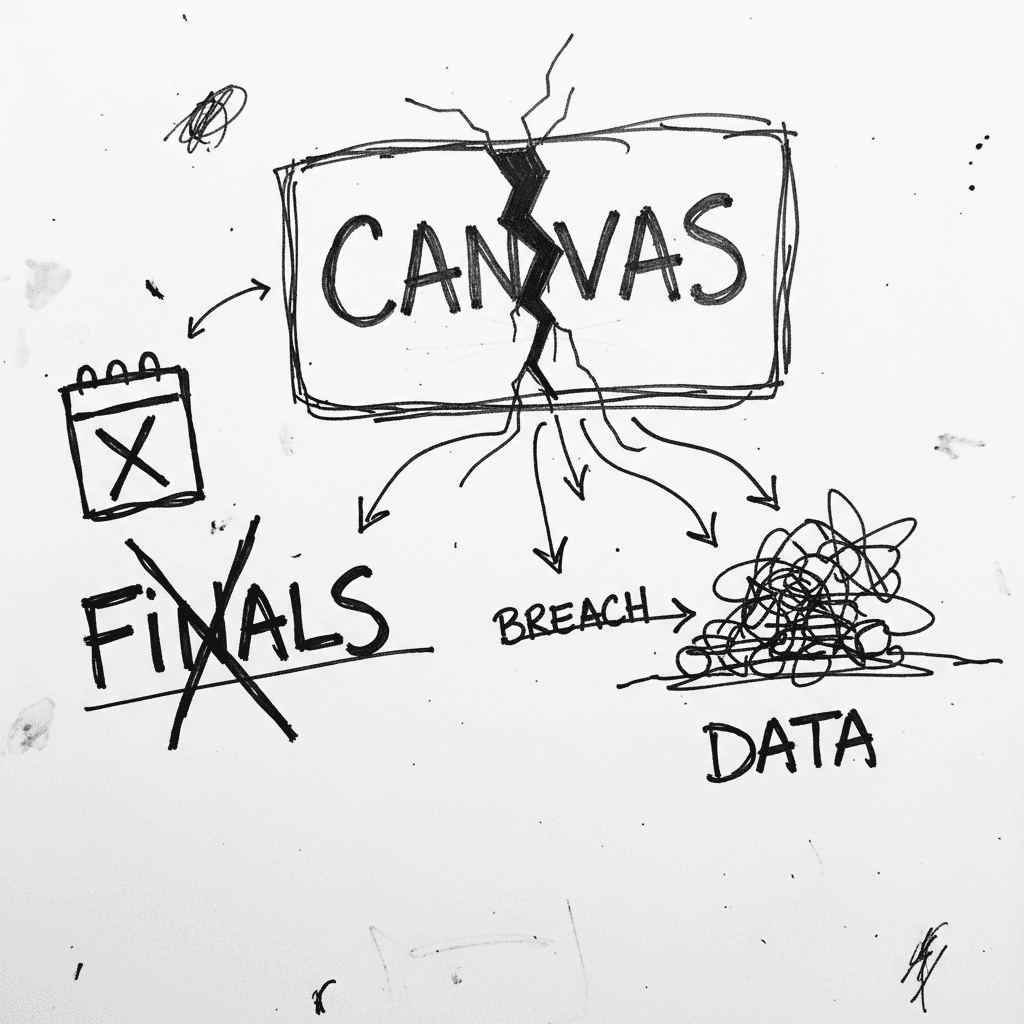

Canvas sufre brecha masiva de 3.65 TB y caída global de servicios

Canvas es el sistema de gestión de aprendizaje (LMS) de Instructure que centraliza la educación de 30 millones de usuarios bajo un modelo SaaS multi-tenant. En Hacker News, el debate se centra en la f

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.