CVE-2026-31431 : Escalade root et défaillance de la chaîne de confiance Linux

La faille CVE-2026-31431, baptisée "Copy Fail", expose une vulnérabilité critique d'escalade de privilèges root via une corruption du page cache. L'absence de pré-notification aux distributions par le

Le Pitch

La faille CVE-2026-31431, baptisée "Copy Fail", expose une vulnérabilité critique d'escalade de privilèges root via une corruption du page cache. L'absence de pré-notification aux distributions par les mainteneurs du kernel crée une fenêtre d'exposition massive, où les exploits circulent publiquement avant même que les patchs officiels ne soient disponibles sur les dépôts stables.

Sous le capot

Le bug trouve son origine dans une optimisation datant de 2017 au sein du fichier algif_aead.c (Source: SentinelOne Analysis, April 2026). Un attaquant local peut déclencher une écriture de 4 octets contrôlée dans le page cache. Cette manipulation permet un container escape complet en corrompant la mémoire du host directement depuis un environnement isolé (Source: Help Net Security).

Bien que les versions mainline 6.19.12, 6.18.22 et le récent kernel 7.0 soient sécurisés, le parc LTS est en souffrance. Les branches 5.10 à 6.12 ne disposent d'aucun patch officiel au 1er mai 2026 (Source: Sam James, Gentoo Developer via Openwall). Le backporting sur les kernels 5.x s'avère particulièrement complexe à cause d'incompatibilités API majeures dans les sous-systèmes de chiffrement (Source: Openwall mailing list).

La gestion de crise varie selon les acteurs : AlmaLinux a pris la décision sans précédent de déployer un kernel patché manuellement, devançant l'upstream RHEL pour protéger ses utilisateurs (Source: AlmaLinux OS Blog). On ne sait pas encore quand Canonical et Red Hat finaliseront leurs backports stables officiels pour l'ensemble de leurs versions supportées. L'équipe de sécurité du Kernel n'a pour l'instant pas répondu aux critiques demandant l'instauration d'une liste de pré-notification pour les distributions.

L'avis de Ruben

La politique de "no pre-notification" du kernel Linux est devenue un vecteur d'insécurité pour les infrastructures critiques. En 2026, avec la vitesse de diffusion des exploits sur les réseaux, laisser les mainteneurs de distributions dans le noir au nom d'une égalité théorique est une erreur stratégique. Si vous gérez des clusters Kubernetes ou du shared hosting sur des kernels LTS, vous êtes actuellement exposés à un breakout total. N'attendez pas la mise à jour de vos dépôts habituels qui traînent depuis 48 heures. Appliquez les patchs manuellement ou passez immédiatement sur une branche 7.0 si votre hardware le permet.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

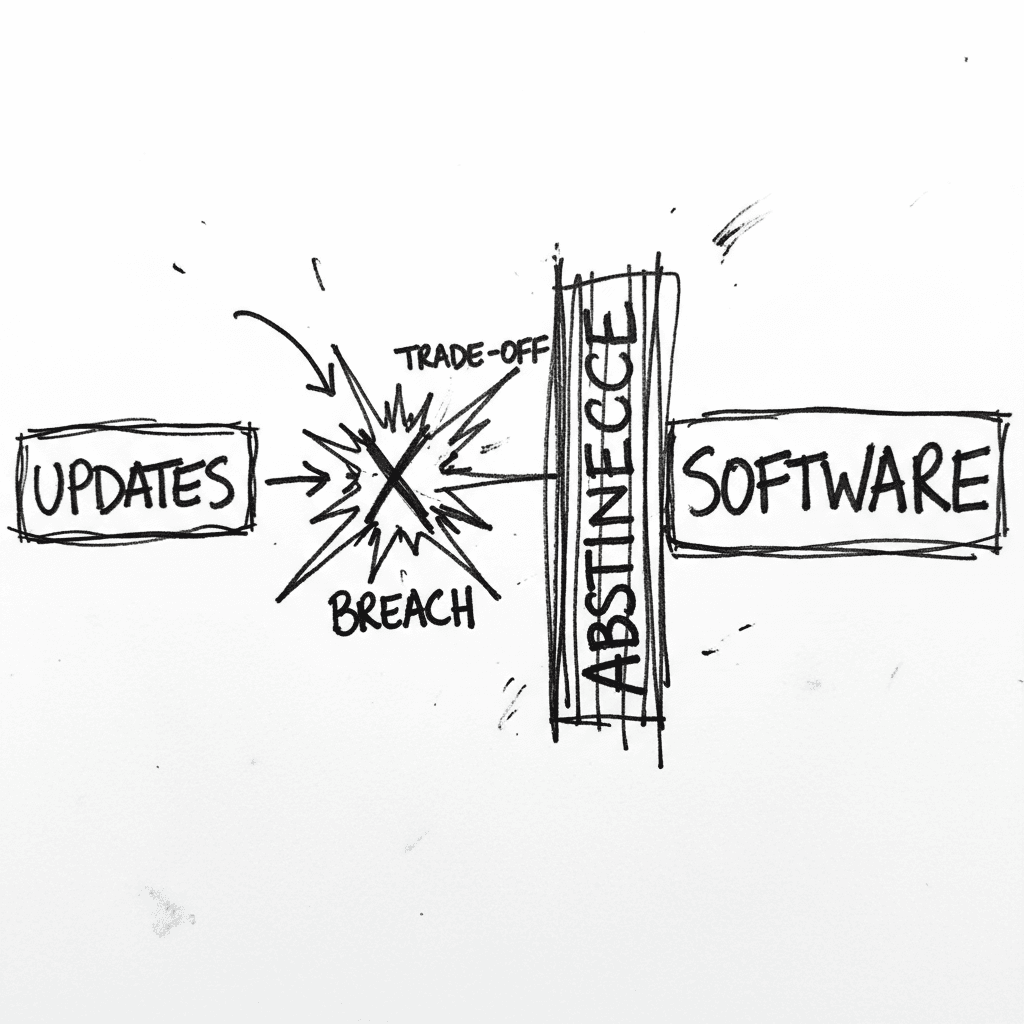

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

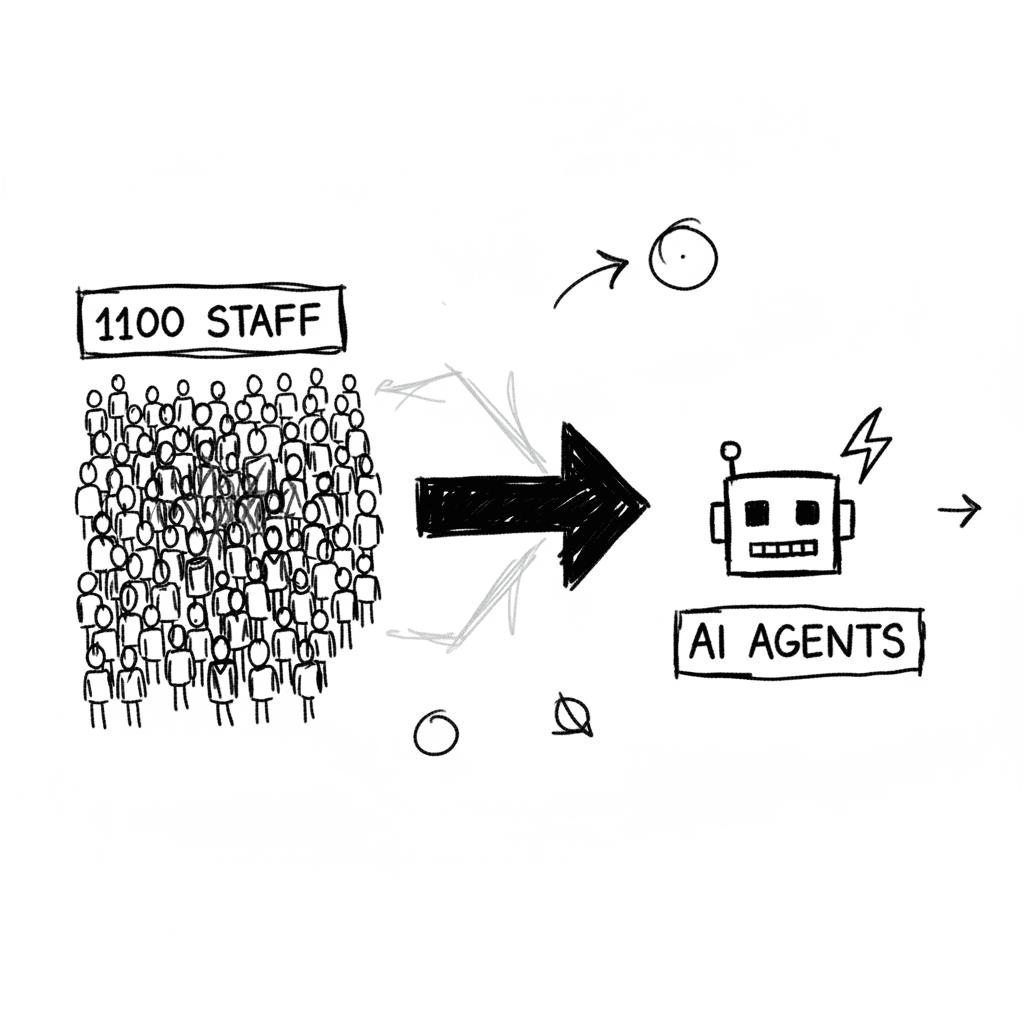

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

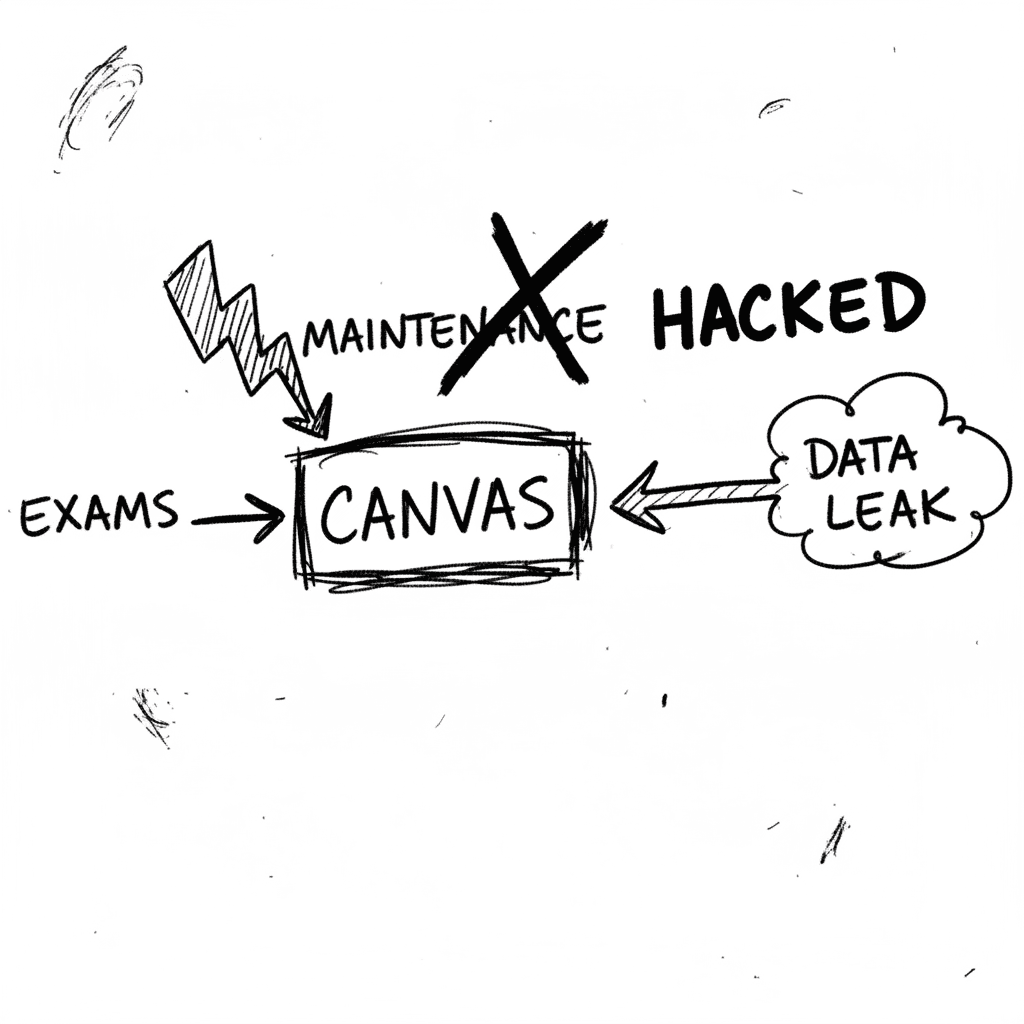

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.