El colapso del parcheado en Linux: CVE-2026-31431 y el "Copy Fail"

CVE-2026-31431, apodado "Copy Fail", es una vulnerabilidad de escalada de privilegios locales (LPE) que ha expuesto una fractura crítica en la coordinación de seguridad de Linux. Mientras el equipo de

El Pitch

CVE-2026-31431, apodado "Copy Fail", es una vulnerabilidad de escalada de privilegios locales (LPE) que ha expuesto una fractura crítica en la coordinación de seguridad de Linux. Mientras el equipo del kernel aplicó parches silenciosos el 1 de abril, la falta de aviso previo dejó a distribuciones como Ubuntu y Debian vulnerables ante un exploit público liberado el 29 de abril (fuente: OSS-Security List).

Bajo el capó

La vulnerabilidad técnica reside en una escritura determinista de 4 bytes en la caché de páginas (page cache), lo que permite escapar de contenedores y obtener acceso root sin necesidad de ganar condiciones de carrera (fuente: Xint Code Blog). Este fallo afecta a versiones del kernel desde 2017 hasta principios de 2026, lo que abarca casi toda la infraestructura cloud actual (fuente: SentinelOne).

Lo más inquietante de este incidente es la velocidad de descubrimiento. "Xint Code", un escáner de vulnerabilidades basado en IA, tardó solo una hora en identificar el fallo (fuente: Bugcrowd). Esto confirma que en 2026 la asimetría entre atacantes automatizados y procesos de parcheado manual es insostenible para el modelo actual de desarrollo (fuente: CSO Online).

El equipo de seguridad del kernel confirmó que su política prohíbe notificar a las distribuciones con antelación para evitar favoritismos gubernamentales o legales (fuente: OSS-Security List). Esta postura ha creado un "patch gap" donde el exploit es de conocimiento público, pero los mantenedores de distribuciones todavía están luchando con backports complejos hacia kernels LTS como el 5.10 o 6.6 (fuente: Gentoo).

Aún no sabemos si la Linux Foundation actualizará esta política de "no aviso" tras el desastre de este mes, ni disponemos de cifras exactas sobre cuántos sistemas han sido comprometidos en las primeras 48 horas tras la publicación del exploit (fuente: Dossier UsedBy). Lo que sí es seguro es que el aislamiento en entornos multi-tenant está ahora mismo bajo sospecha técnica (fuente: Bugcrowd).

La opinión de Diego

Estamos ante un fallo sistémico de gobernanza, no solo de código. Seguir defendiendo una política de comunicación de 2010 en un ecosistema de 2026 donde las IA encuentran exploits críticos en sesenta minutos es una negligencia técnica. Si gestionas entornos de hosting compartido o clústeres de Kubernetes con alta densidad de usuarios, asume que tu aislamiento de contenedores es inexistente hasta que tu proveedor confirme el parcheado del kernel. Es hora de auditar los tiempos de respuesta de tus proveedores de infraestructura y dejar de confiar ciegamente en la seguridad por defecto del kernel.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

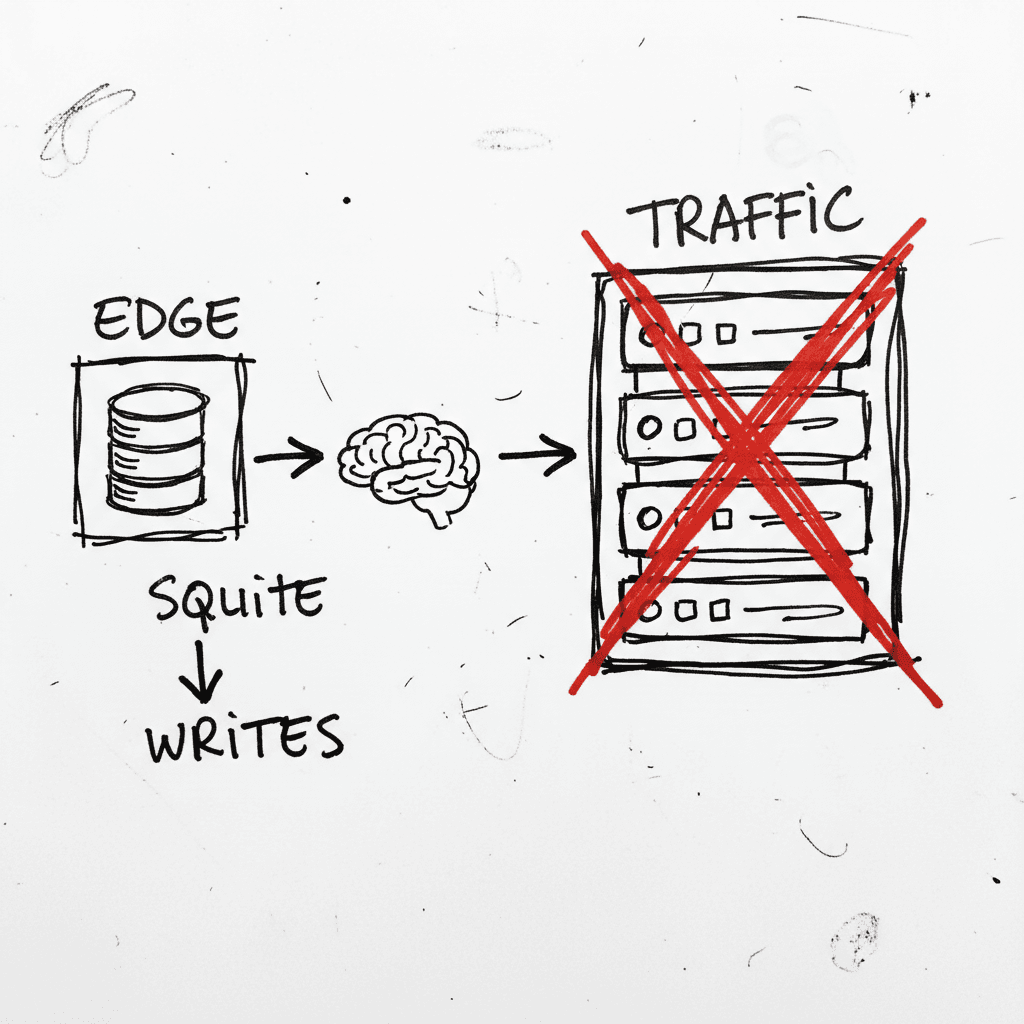

SQLite: El estándar de la Library of Congress para la persistencia en el edge

SQLite ha dejado de ser considerado una base de datos "de juguete" para convertirse en el estándar de facto en despliegues local-first y arquitecturas edge en 2026. Su reconocimiento por parte de la L

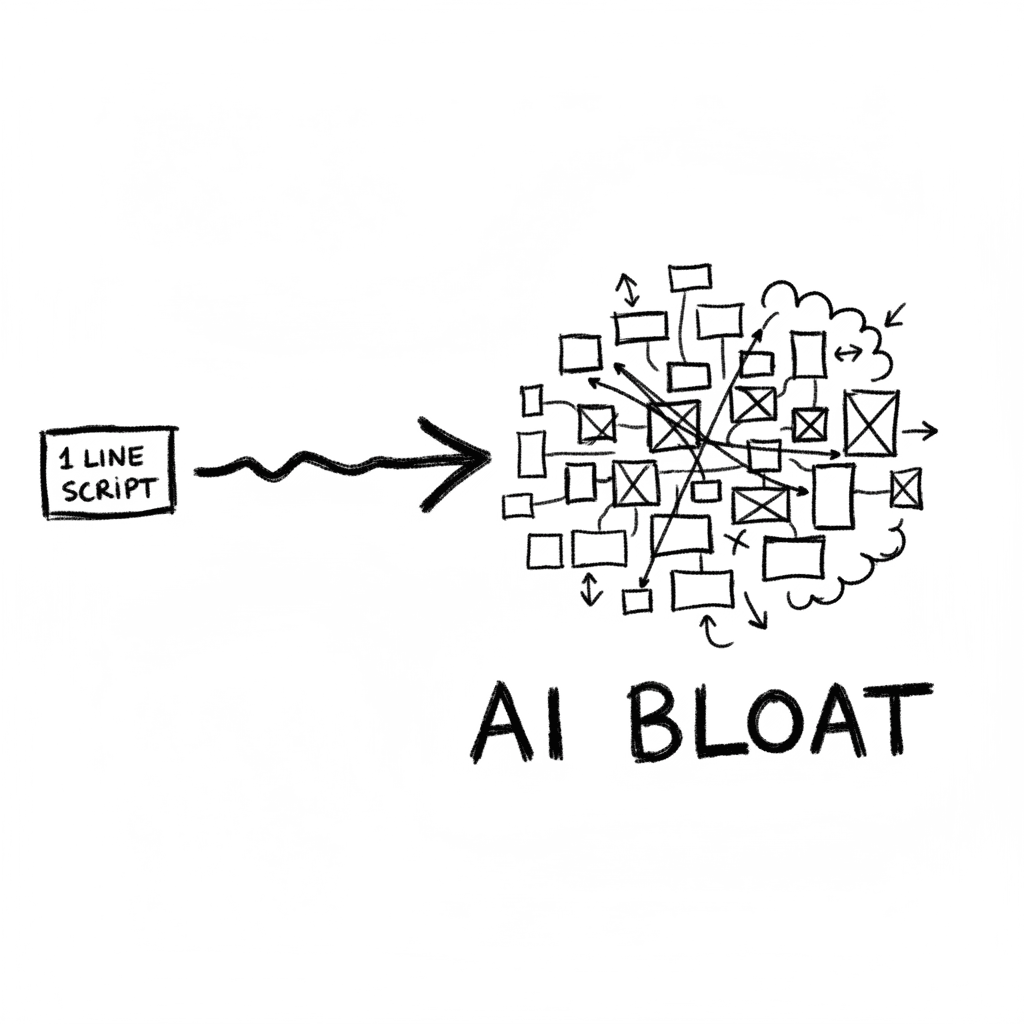

La paradoja de la productividad y la elongación de artefactos por IA

Claude 4.5 Opus y GPT-5 han permitido que perfiles junior generen entregables que, a primera vista, parecen obra de un senior con años de experiencia. La comunidad en Hacker News está analizando cómo

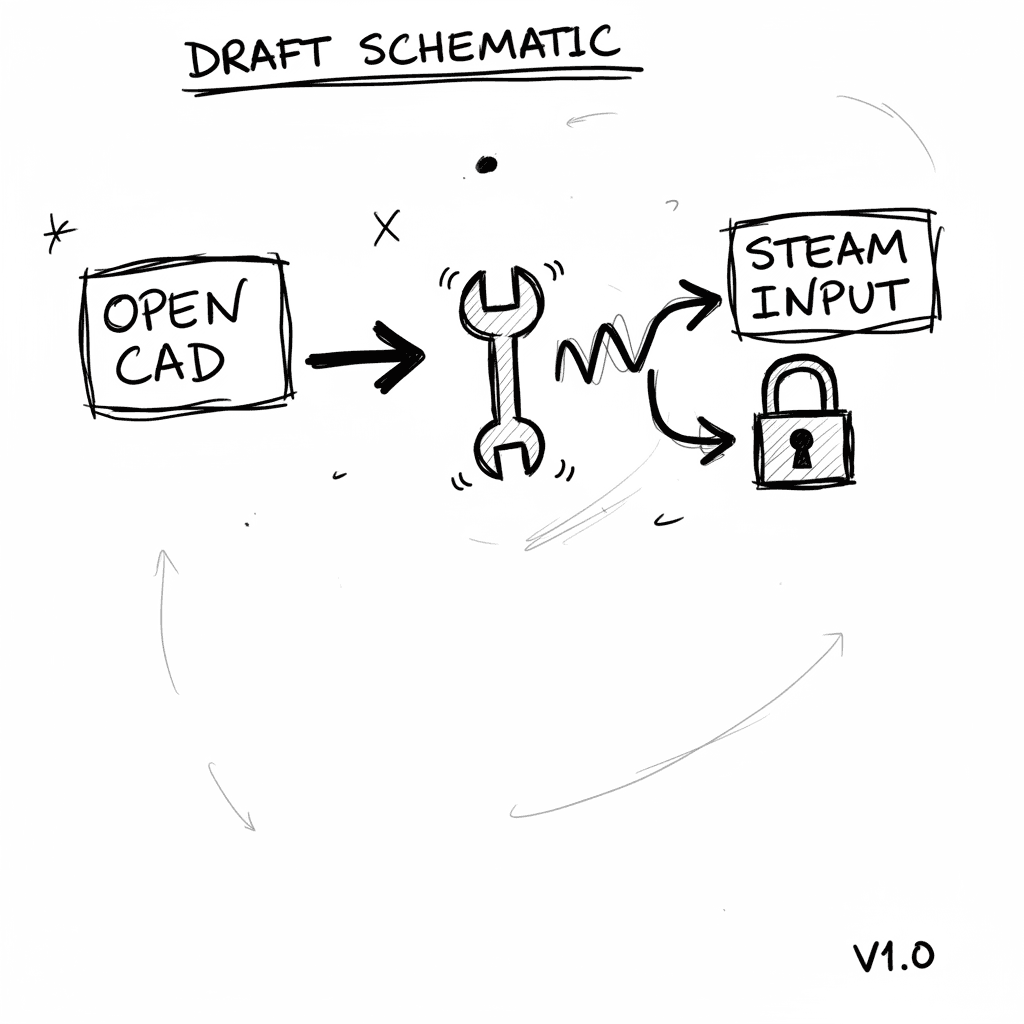

Steam Controller 2026 y Steam Controller Puck: CAD abierto y sticks TMR

Valve ha trasladado la tecnología de sticks TMR y los trackpads duales de la Steam Deck a un mando independiente que busca estandarizar el input de alta precisión. La gran noticia para la comunidad de

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.