L'atomisme Unix et les limites de POSIX en 2026

L'atomicité de ces opérations dépend lourdement du système de fichiers sous-jacent. Sur des systèmes réseau ou des filesystems anciens sans journaling, un crash machine peut rendre ces garanties caduq

Le Pitch

L'illusion de l'atomicité via les syscalls Unix classiques comme rename ou mkdir reste un pilier du développement système pour éviter les dépendances externes. En 2026, alors que GPT-5 et Claude 4.5 génèrent du code système à la chaîne, comprendre pourquoi POSIX est structurellement insuffisant pour le locking moderne est devenu une compétence critique pour éviter les race conditions silencieuses.

Sous le capot

Le verrouillage via fcntl standard est techniquement défaillant pour les applications complexes. Un verrou POSIX est libéré si le processus ferme n'importe quel descripteur de fichier associé à ce fichier, un comportement aberrant qui reste un "footgun" majeur pour la fiabilité (Source: Red Hat Knowledgebase / HN).

Pour une fiabilité réelle en 2026, il faut privilégier les Open File Description (OFD) locks via F_OFD_SETLK. Ces verrous sont liés à la description du fichier ouvert et non au processus, résolvant enfin les problèmes d'effets de bord lors de la fermeture des descripteurs (Source: LWN.net / fcntl(2)).

L'opération renameat2 avec le flag RENAME_EXCHANGE permet d'échanger atomiquement deux chemins sur les kernels Linux récents (Source: man7.org). C'est la seule méthode propre pour garantir un swap d'état sans fenêtre de vulnérabilité où le chemin n'existerait plus, contrairement à ln -f qui exécute un unlink() suivi d'un link() (Source: StackOverflow).

L'atomicité de ces opérations dépend lourdement du système de fichiers sous-jacent. Sur des systèmes réseau ou des filesystems anciens sans journaling, un crash machine peut rendre ces garanties caduques, laissant les données dans un état incohérent malgré l'usage de syscalls dits atomiques (Source: Dan Luu / USENIX).

On manque encore de benchmarks précis comparant l'overhead des opérations atomiques via io_uring par rapport aux syscalls traditionnels en 2026. De plus, il n'existe toujours pas d'API POSIX standardisée pour gérer des transactions atomiques sur plusieurs fichiers simultanément (Source: Dossier UsedBy).

L'avis de Ruben

Oubliez le POSIX pur pour vos primitives de locking si vous visez la production. C'est une relique qui ne gère pas correctement les workflows multi-threads modernes. Utilisez les extensions spécifiques à Linux comme renameat2 et les OFD locks pour vos moteurs de stockage ou vos systèmes de files d'attente. Si vous développez pour macOS ou BSD, acceptez que vous n'avez pas le même niveau de garantie atomique sans une couche d'abstraction lourde. Le "Write Once, Run Anywhere" est un mensonge dès qu'on touche au kernel.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

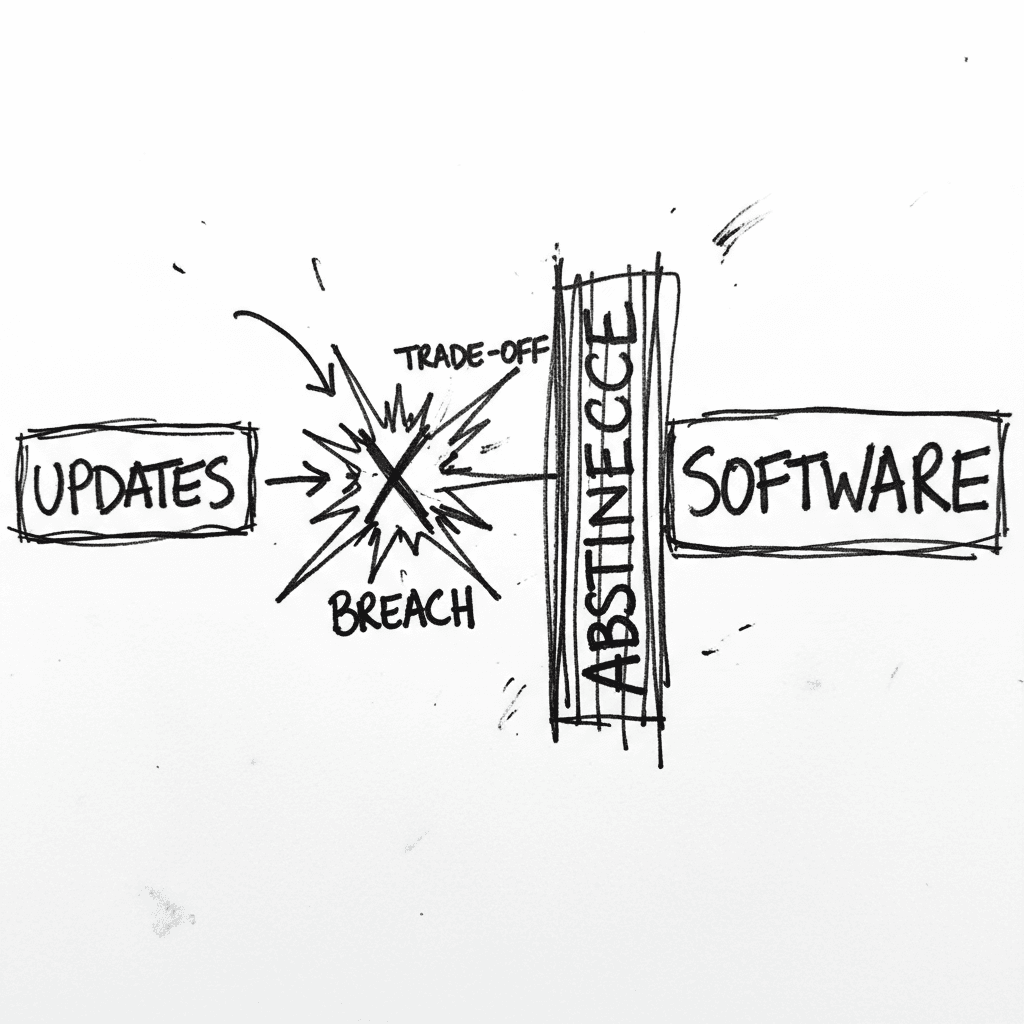

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

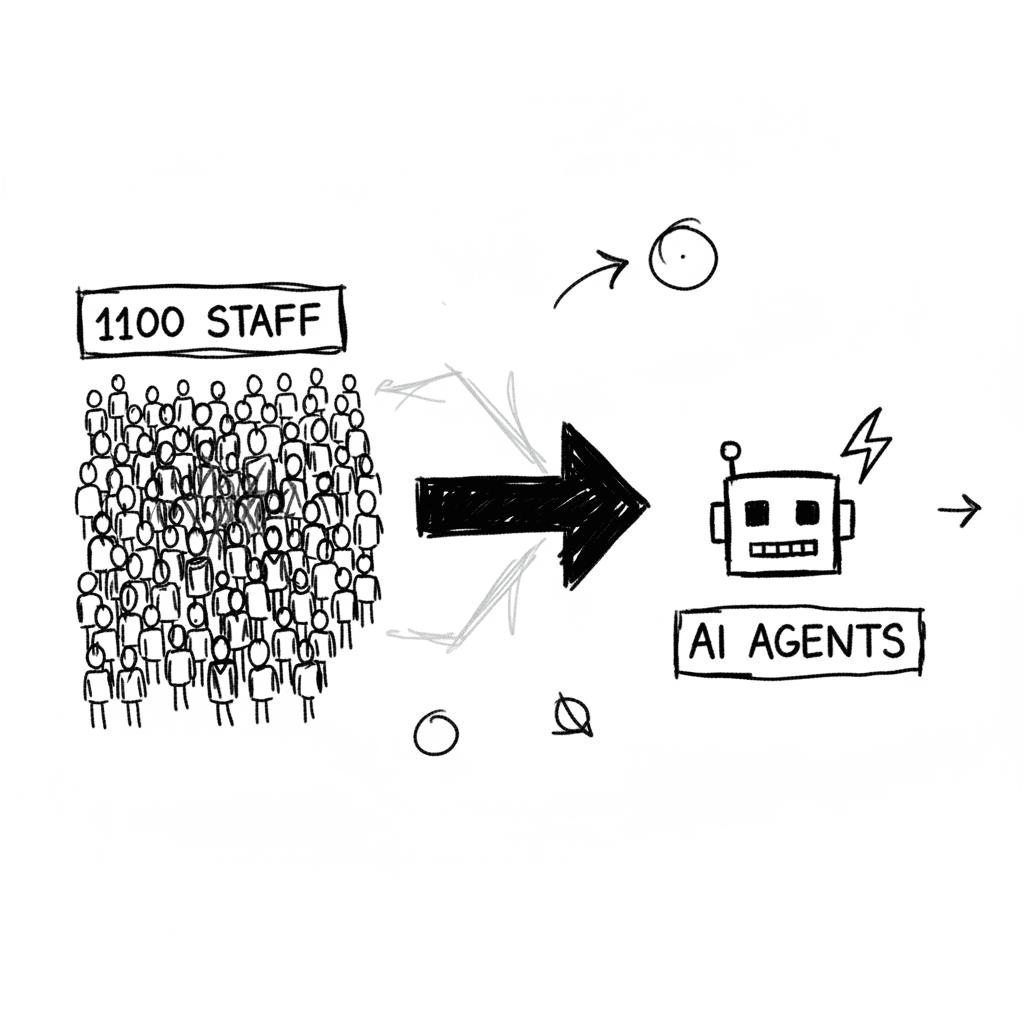

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

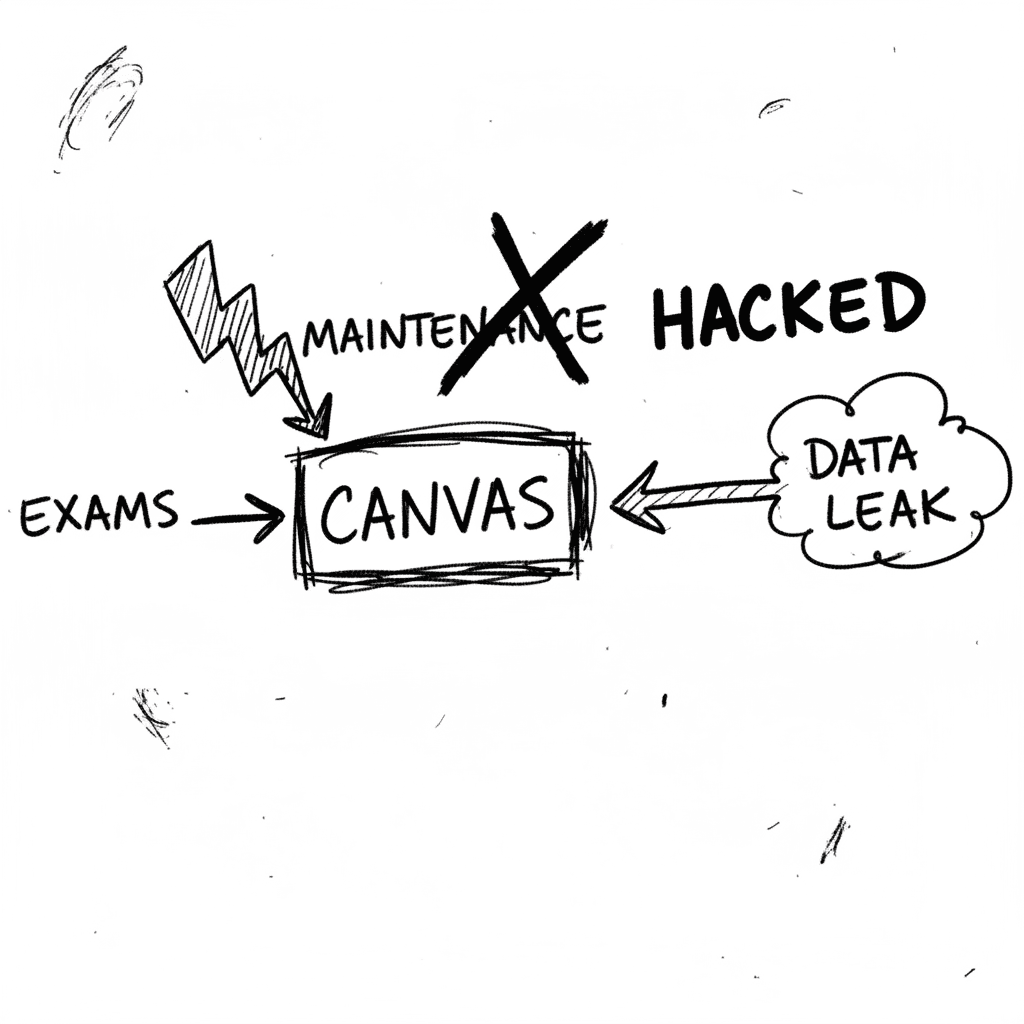

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.