Protocolo de Agentes Autónomos de Cloudflare y Stripe

Cloudflare y Stripe han lanzado un protocolo abierto que permite a agentes de IA gestionar el ciclo completo de despliegue, desde la creación de cuentas hasta la suscripción a servicios (fuente: Cloud

El Pitch

Cloudflare y Stripe han lanzado un protocolo abierto que permite a agentes de IA gestionar el ciclo completo de despliegue, desde la creación de cuentas hasta la suscripción a servicios (fuente: Cloudflare Blog). Este sistema busca eliminar la fricción del dashboard manual, permitiendo que grandes modelos de lenguaje actúen como DevOps autónomos.

Bajo el capó

El núcleo técnico del protocolo utiliza a Stripe como proveedor de identidad (IdP). Si un agente intenta realizar una acción y no existe una cuenta de Cloudflare vinculada a ese correo, el sistema la autoprovisiona automáticamente (fuente: Medium, mayo 2026).

Actualmente, 32 socios como Vercel, Supabase y PlanetScale ya integran este flujo (fuente: Stripe Sessions 2026). Para mitigar desastres financieros, se ha implementado un límite de gasto por defecto de 100 USD mensuales por proveedor (fuente: InfoWorld). Sin embargo, en Reddit ya se reportan casos de "bucles" de agentes que agotan este límite rápidamente mediante escrituras masivas en KV y Durable Objects.

La seguridad es el punto más crítico detectado por la comunidad. Los informes de Netcraft y Barracuda alertan sobre el "Agent-Driven Phishing" (ADP), donde agentes maliciosos crean infraestructura efímera para ataques rápidos de ingeniería social. Además, el protocolo compromete la identidad no humana (NHI) al evadir el doble factor de autenticación (2FA) tradicional mediante el uso de credenciales tokenizadas (fuente: OWASP Top 10 para Agentes 2026).

Aún no sabemos cómo se gestionará la responsabilidad legal si un agente registra un dominio que infrinja una marca registrada. Tampoco existe información pública sobre cómo Stripe Atlas validará los procesos de KYC/AML para empresas que sean dirigidas exclusivamente por entidades no humanas (fuente: Dossier de Verdad).

La opinión de Ruben

Olvídate de usar esto en producción para despliegues críticos. Aunque la idea de "vibe deploying" suena bien en Twitter, el riesgo de Agent-Driven Phishing y la falta de claridad en la responsabilidad legal son banderas rojas del tamaño de un centro de datos. Es una herramienta excelente para prototipar en side-projects o para aprovechar los 100,000 USD en créditos de Stripe Atlas, pero el bypass del 2FA es un retroceso en seguridad que ningún CTO debería ignorar todavía.

Código limpio siempre,

Ruben.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

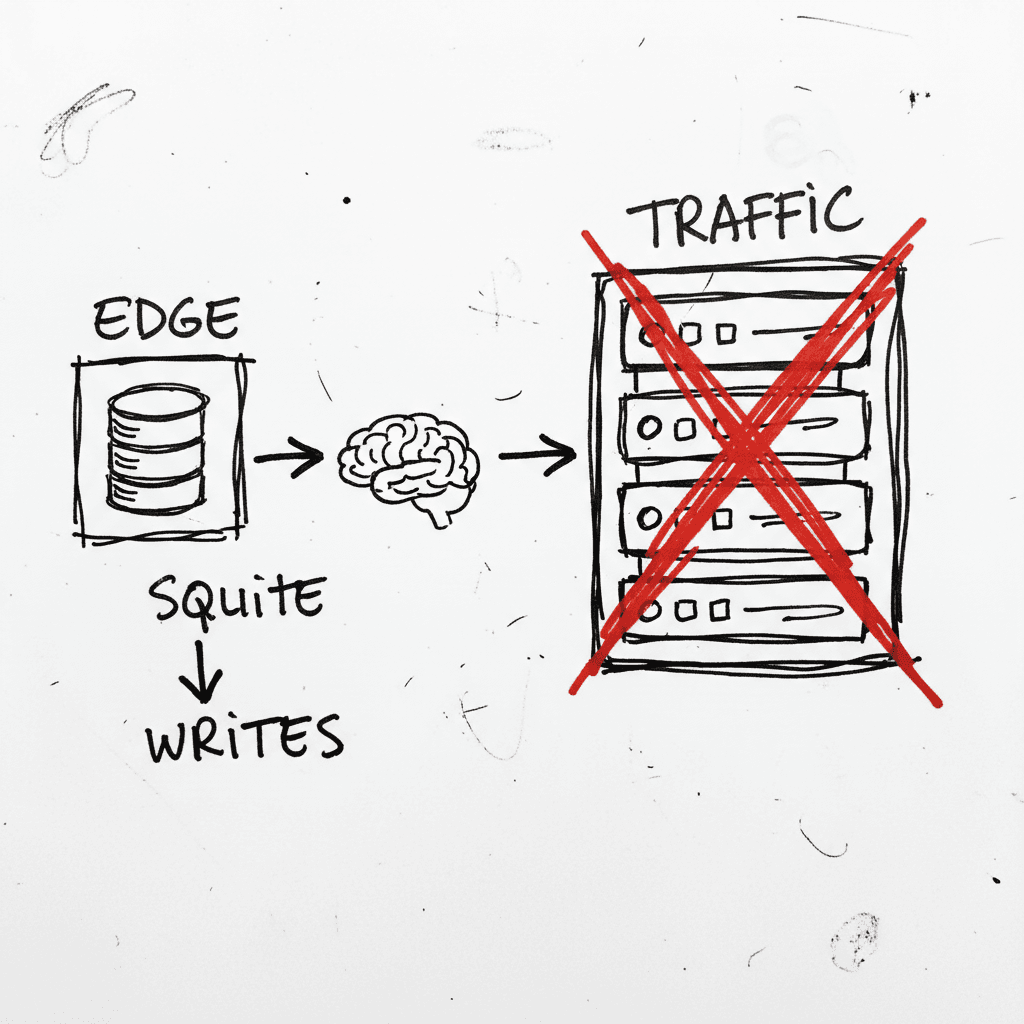

SQLite: El estándar de la Library of Congress para la persistencia en el edge

SQLite ha dejado de ser considerado una base de datos "de juguete" para convertirse en el estándar de facto en despliegues local-first y arquitecturas edge en 2026. Su reconocimiento por parte de la L

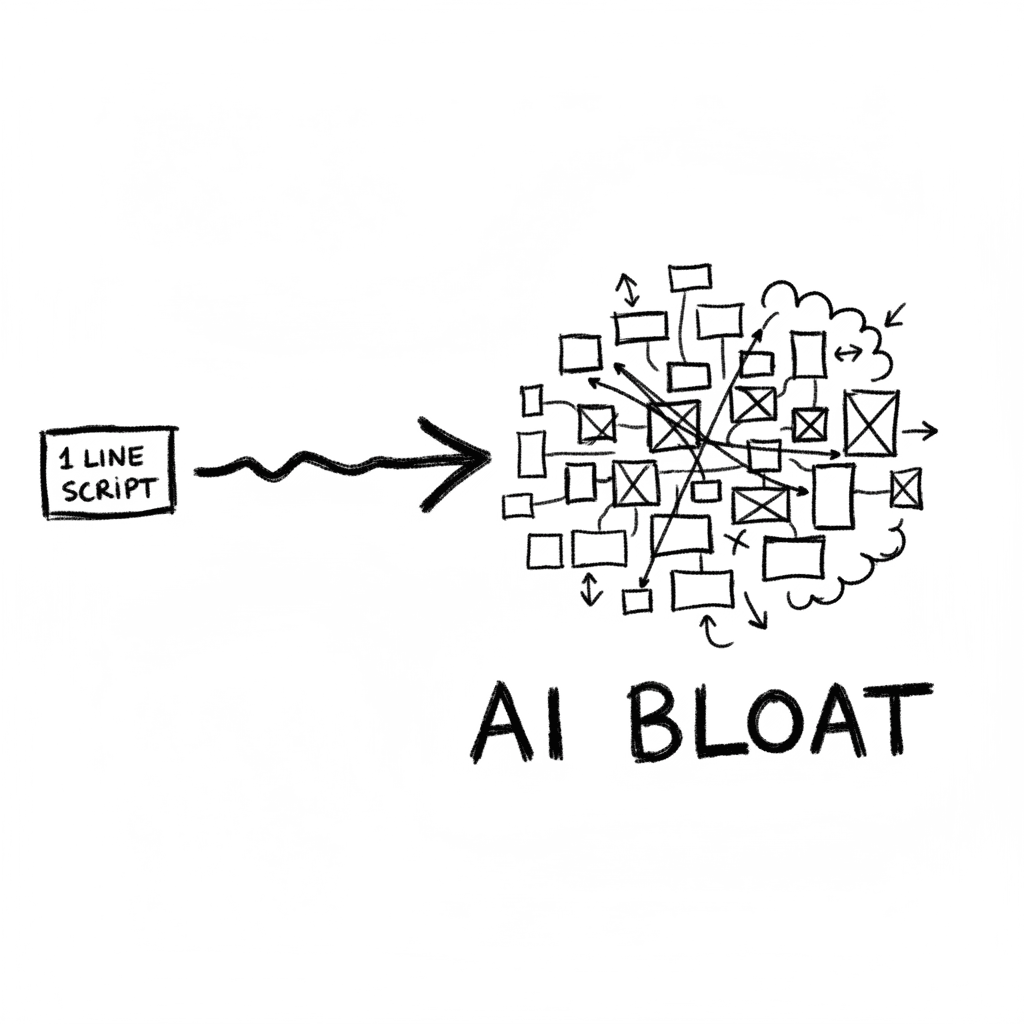

La paradoja de la productividad y la elongación de artefactos por IA

Claude 4.5 Opus y GPT-5 han permitido que perfiles junior generen entregables que, a primera vista, parecen obra de un senior con años de experiencia. La comunidad en Hacker News está analizando cómo

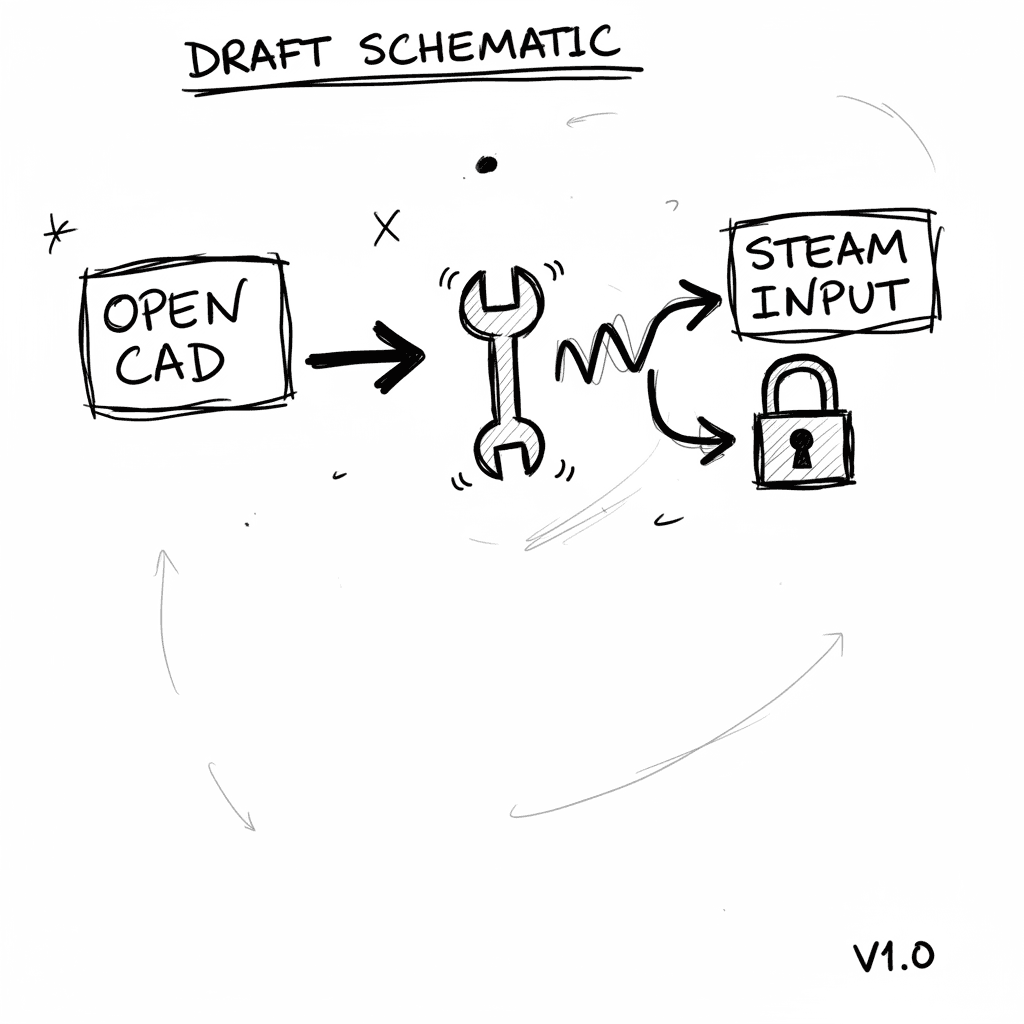

Steam Controller 2026 y Steam Controller Puck: CAD abierto y sticks TMR

Valve ha trasladado la tecnología de sticks TMR y los trackpads duales de la Steam Deck a un mando independiente que busca estandarizar el input de alta precisión. La gran noticia para la comunidad de

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.