Proton Meet : Le chiffrement MLS face à la réalité de l'infrastructure US

Proton Meet se positionne comme l'alternative souveraine à Zoom et Google Meet, promettant une immunité totale face au CLOUD Act grâce à une juridiction suisse. Le service propose un chiffrement de bo

Le Pitch

Proton Meet se positionne comme l'alternative souveraine à Zoom et Google Meet, promettant une immunité totale face au CLOUD Act grâce à une juridiction suisse. Le service propose un chiffrement de bout en bout (E2EE) par défaut et un accès sans compte pour les réunions jusqu'à quatre participants.

Sous le capot

Le service utilise le protocole Messaging Layer Security (MLS) pour assurer le chiffrement E2EE de l'audio, de la vidéo et du chat (source: Insight ICT, avril 2026). Si la couche cryptographique est techniquement solide, l'implémentation réseau soulève des doutes majeurs sur la souveraineté réelle des données.

Les captures réseau effectuées lors d'appels réels révèlent des connexions actives vers Oracle Corporation (Phoenix, AZ) et Amazon EC2 (Oregon) via les serveurs STUN/TURN de LiveKit (source: Sam Bent, avril 2026). Proton délègue en effet son infrastructure à LiveKit Cloud, un prestataire basé aux États-Unis.

Cette dépendance technique soumet les métadonnées et la télémétrie au droit américain, contrairement au discours marketing de l'entreprise. LiveKit agit comme un "Data Controller" indépendant pour les métriques opérationnelles, ce qui leur permet de partager les registres d'appels avec les autorités US (source: Sam Bent).

L'engagement envers l'open source reste pour l'instant théorique concernant cet outil spécifique. Au 3 avril 2026, l'organisation GitHub ProtonMeet ne présente aucun dépôt public, contredisant la politique habituelle de transparence de la firme (source: GitHub @ProtonMeet).

On ne sait pas encore si Proton prévoit de lancer une version "Enterprise" auto-hébergée qui permettrait de s'affranchir de LiveKit Cloud. De plus, aucun audit de sécurité technique dédié à Proton Meet n'a été publié, les audits actuels couvrant uniquement les opérations générales de 2025 (source: Dossier UsedBy).

L'avis de Ruben

Proton Meet est une déception technique pour quiconque comprend les enjeux de souveraineté d'infrastructure. Le choix de LiveKit Cloud rend la promesse "CLOUD Act-proof" caduque : vos flux sont chiffrés, mais vos métadonnées (qui appelle qui, quand et d'où) sont à la portée d'une assignation fédérale américaine. C'est un outil que vous pouvez utiliser pour vos side-projects ou des appels sans enjeux, mais il est formellement déconseillé pour une utilisation en production ou pour des échanges d'entreprise sensibles. Pour l'instant, c'est du marketing suisse sur une stack américaine.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

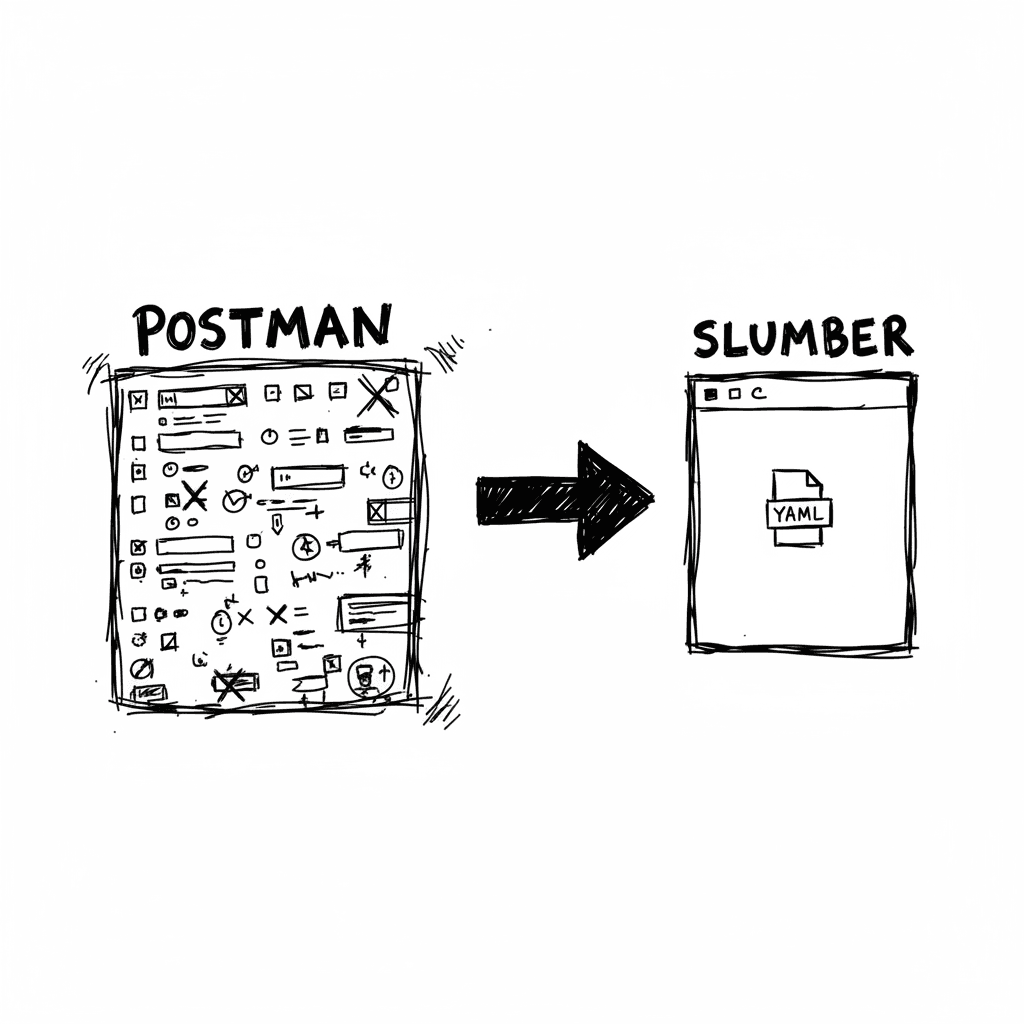

Slumber 5.3 : l'alternative TUI en Rust pour le debugging API

Slumber est un client HTTP basé sur le terminal qui privilégie la configuration au clic-bouton. Développé en Rust, il propose une approche "un-enshittified" face à des usines à gaz comme Postman en st

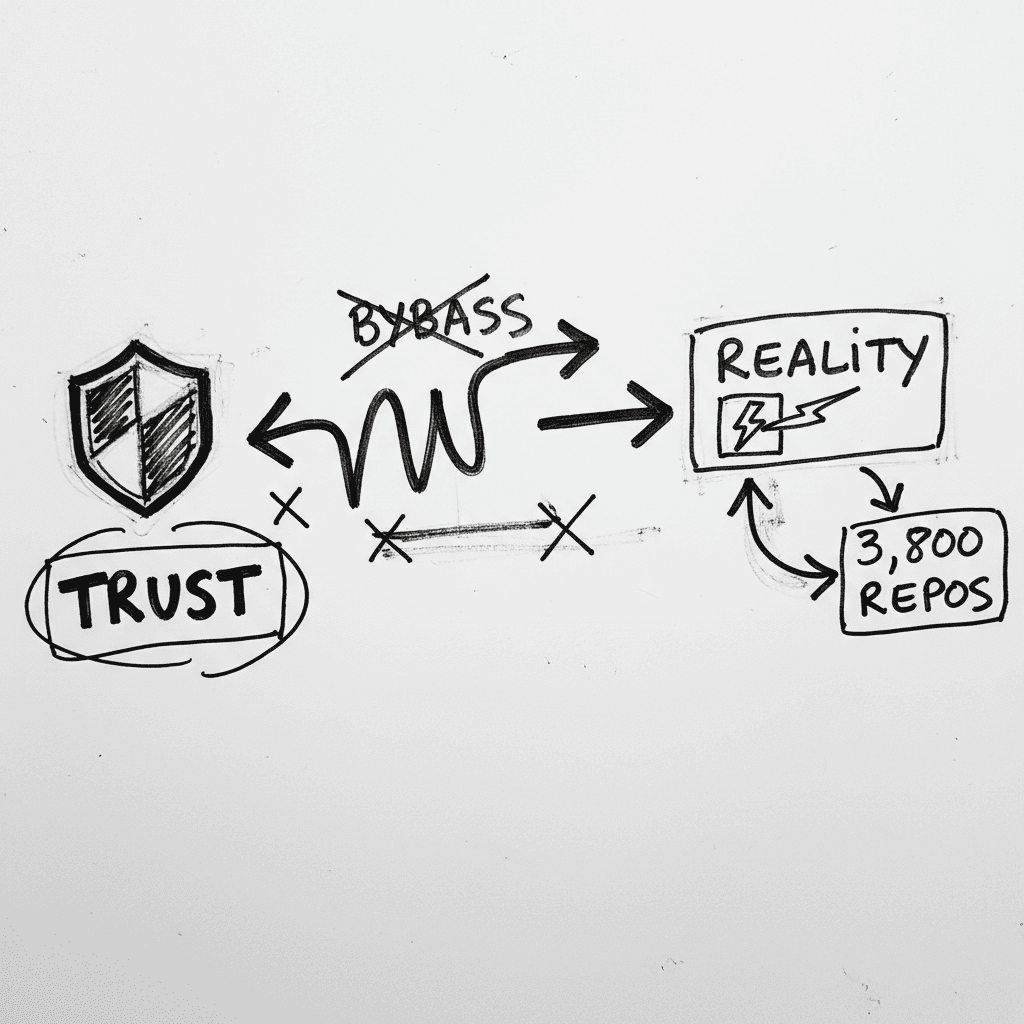

Violation de 3 800 dépôts GitHub via l'extension Nx Console

L'attaque subie par GitHub le 20 mai 2026 marque l'échec critique du modèle de sécurité de VS Code. Une mise à jour empoisonnée de l'extension Nx Console a permis à TeamPCP d'exfiltrer des milliers de

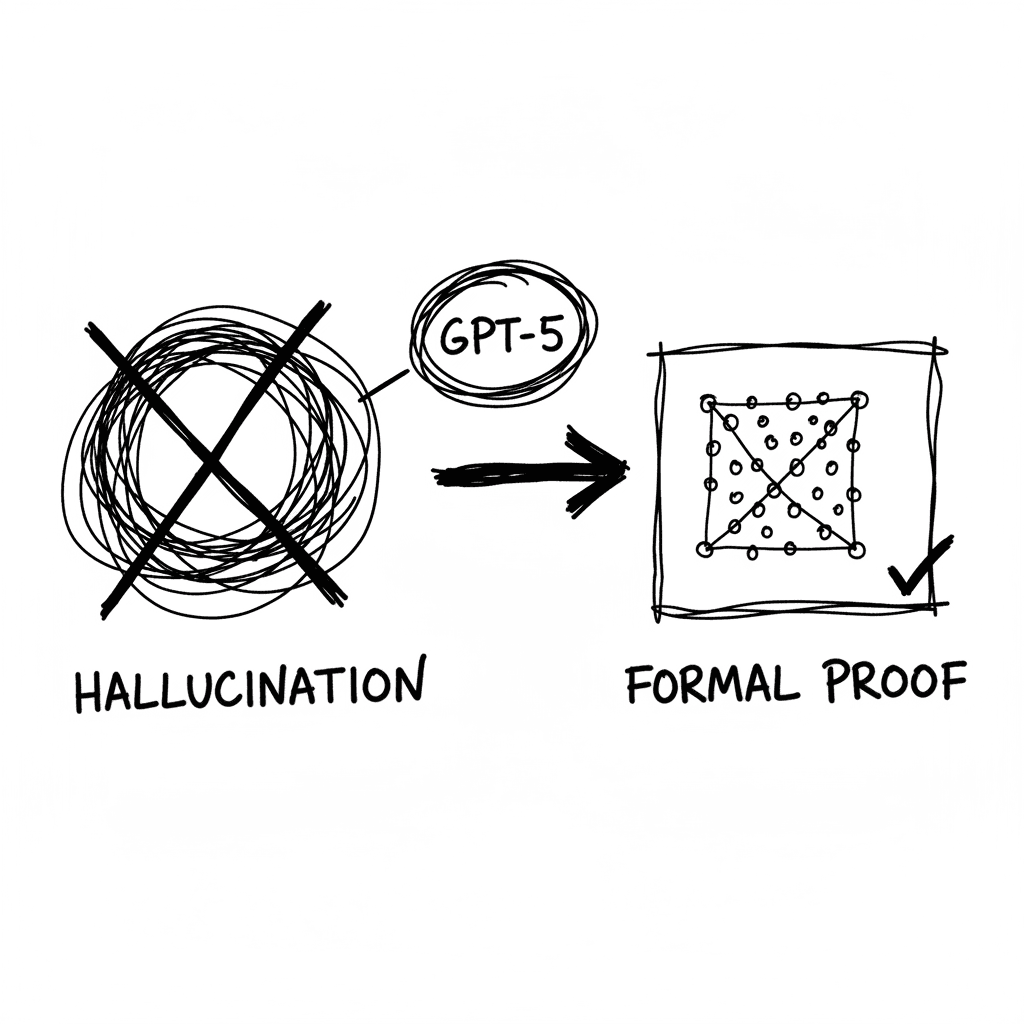

GPT-5 et la conjecture d'Erdős : validation formelle d'une découverte autonome

OpenAI vient de publier une preuve autonome réfutant la conjecture d'Erdős sur les distances unitaires planes, un problème ouvert depuis 80 ans. Contrairement aux hallucinations de recherche documenta

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.