VeraCrypt : l'impasse technique d'avril 2026

VeraCrypt reste le standard de l'encryption disque open-source, successeur direct de TrueCrypt. Il est aujourd'hui le dernier rempart sérieux pour les CTO qui refusent de confier leurs clés à BitLocke

Le Pitch

VeraCrypt reste le standard de l'encryption disque open-source, successeur direct de TrueCrypt. Il est aujourd'hui le dernier rempart sérieux pour les CTO qui refusent de confier leurs clés à BitLocker. Cependant, le logiciel est actuellement pris en étau par les nouvelles politiques de Microsoft concernant la gestion des drivers tiers.

Sous le capot

Le projet, désormais piloté par AM Crypto à Kobe depuis mars 2025, fait face à une crise de distribution majeure (SourceForge Update). Le 1er avril 2026, Microsoft a imposé une authentification MFA stricte sur toutes les APIs du Partner Center, provoquant une suspension automatique en cascade des comptes de mainteneurs open-source (Microsoft Learn).

La stack technique de VeraCrypt est directement visée par la mise à jour de sécurité Windows d'avril 2026. Microsoft a officiellement déprécié les APIs legacy CAPI/CSP (Cryptographic Service Providers), brisant la compatibilité des outils n'ayant pas encore migré vers le framework KSP/CNG (Microsoft Q&A). Sans cette migration, l'intégration système devient instable.

L'urgence est avant tout chronologique. Le certificat de signature actuel de VeraCrypt expire le 27 juin 2026. Si aucun patch n'est distribué d'ici là, les systèmes utilisant le Full Disk Encryption (FDE) échoueront au démarrage sous les politiques Secure Boot de Windows 11 (Reddit).

Actuellement, les développeurs sont bloqués par la modération automatisée du Partner Center de Microsoft. Cette "Agentic AI" de support crée une boucle infinie empêchant les humains de résoudre les suspensions de compte (Hacker News). On ne sait pas encore si Microsoft compte assouplir sa politique pour le "commercial open source" d'ici l'été.

L'avis de Ruben

N'installez pas VeraCrypt sur de nouveaux déploiements Windows 11 tant que le blocage du Partner Center persiste. Le risque de "brick" logiciel lors du boot en juin prochain est trop élevé pour une mise en prod. C'est un cas d'école où la sécurité de l'OS, pilotée par des modèles comme GPT-5 pour la modération, finit par exclure les outils de privacy historiques par simple rigidité administrative. On attend la migration KSP avant de bouger.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

Magnifica Humanitas : Le Vatican s'invite dans la gouvernance des LLM

Le document marque une rupture en liant explicitement l'esclavage historique aux "nouvelles formes d'esclavage numérique" liées à l'automatisation cognitive (source: Washington Post). La présence de C

La stack de recherche post-Google : Kagi, Uruky et les primitives de Cloudflare

La recherche généraliste est saturée par les publicités et les résumés IA intrusifs de Gemini 2.5 qui dégradent la qualité des résultats (Dossier UsedBy). Les power users migrent vers des modèles paya

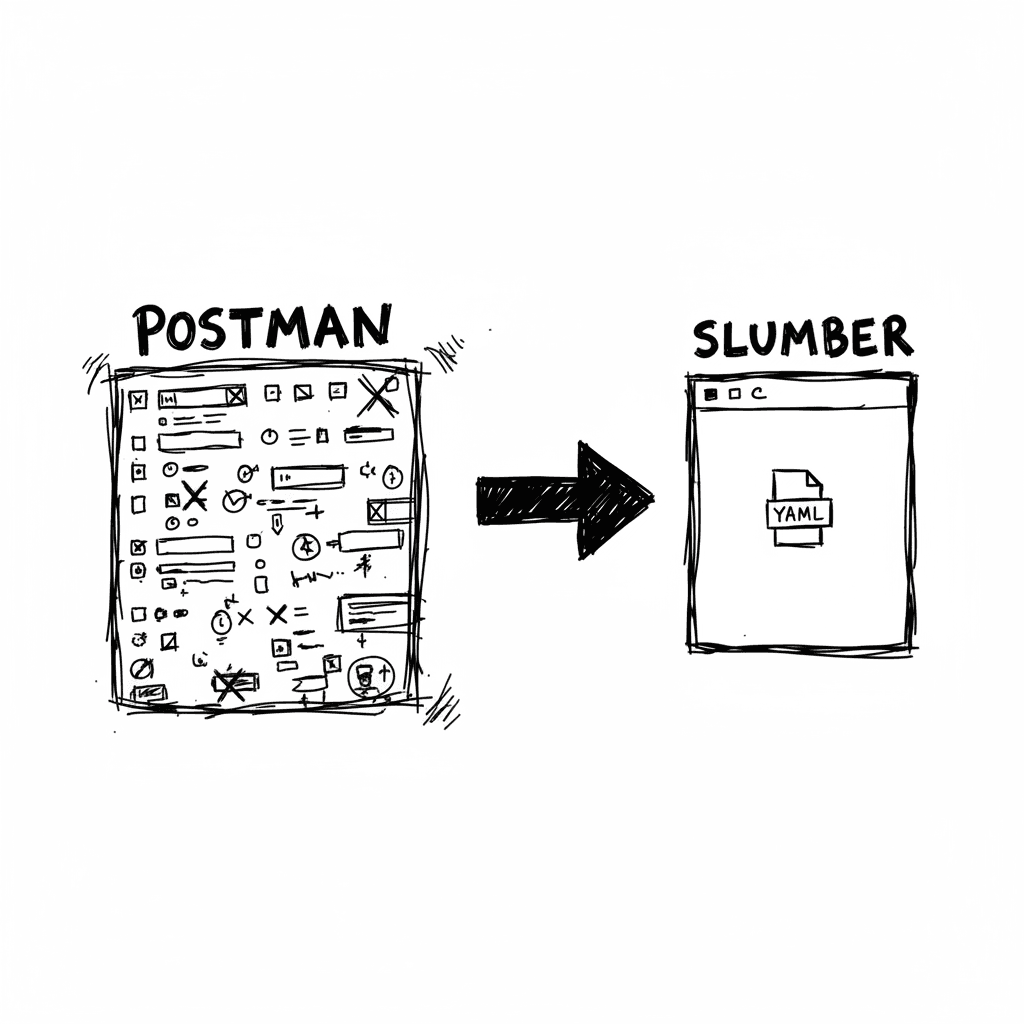

Slumber 5.3 : l'alternative TUI en Rust pour le debugging API

Slumber est un client HTTP basé sur le terminal qui privilégie la configuration au clic-bouton. Développé en Rust, il propose une approche "un-enshittified" face à des usines à gaz comme Postman en st

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.