Vercel : Risques systémiques et compromission de la chaîne d'approvisionnement

Vercel se positionne comme le "Frontend Cloud" de référence, promettant une infrastructure sécurisée et haute performance pour Next.js (https://vercel.com). L'incident majeur du 19 avril 2026 vient po

Le Pitch

Vercel se positionne comme le "Frontend Cloud" de référence, promettant une infrastructure sécurisée et haute performance pour Next.js (https://vercel.com). L'incident majeur du 19 avril 2026 vient pourtant briser cette image de forteresse imprenable (Vercel Security Bulletin, April 2026).

Sous le capot

Le 19 avril 2026, Vercel a confirmé une intrusion issue d'un token OAuth compromis chez un tiers, Context.ai (Vercel Statement). L'attaquant a exploité cette faille pour accéder aux systèmes internes et énumérer les variables d'environnement non marquées comme "sensibles".

Cette brèche s'inscrit dans une série noire de 12 mois pour l'entreprise. On compte déjà la RCE React2Shell (CVE-2025-55182) avec un score CVSS de 10.0 en décembre 2025, ainsi qu'un bypass d'authentification middleware classé CVSS 9.1 (Vercel Post-Mortem).

Le risque de "concentration de confiance" est désormais critique. La stack Next.js/Vercel est devenue le défaut absolu, poussée par les suggestions de Claude 4.5 et Claude Code (Dossier UsedBy). Guillermo Rauch, CEO de Vercel, admet que l'attaquant a agi avec une vélocité suggérant l'usage d'agents IA type GPT-5.

Le problème technique central réside dans la gestion des secrets. Les intégrations comme Neon stockent souvent les credentials en mode non-sensible par défaut (Hacker News / Neon Docs). Les projets créés avant février 2024 ne bénéficient pas non plus du chiffrement systématique des variables d'environnement.

On ne sait pas encore combien de clients font partie du "sous-ensemble limité" touché par l'exfiltration de données. L'info n'est pas publique non plus concernant l'étendue des vols sur les instances internes Linear et GitHub de Vercel (Dossier UsedBy).

Nos données montrent que des acteurs majeurs comme le Washington Post, Loom et HashiCorp sont exposés sur la plateforme. Voir la fiche Vercel

L'avis de Ruben

Vercel est devenu le "Single Point of Failure" du web moderne par pur confort de déploiement. L'accumulation de trois failles critiques en un an prouve que leur vélocité de feature shipping dépasse leur capacité de défense. Si vous traitez des données régulées, quittez le navire ou passez en mode "Zero Trust" total en chiffrant vous-mêmes vos secrets avant injection. Vercel n'est plus une infrastructure de confiance en 2026, c'est une cible prioritaire pour les agents autonomes.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

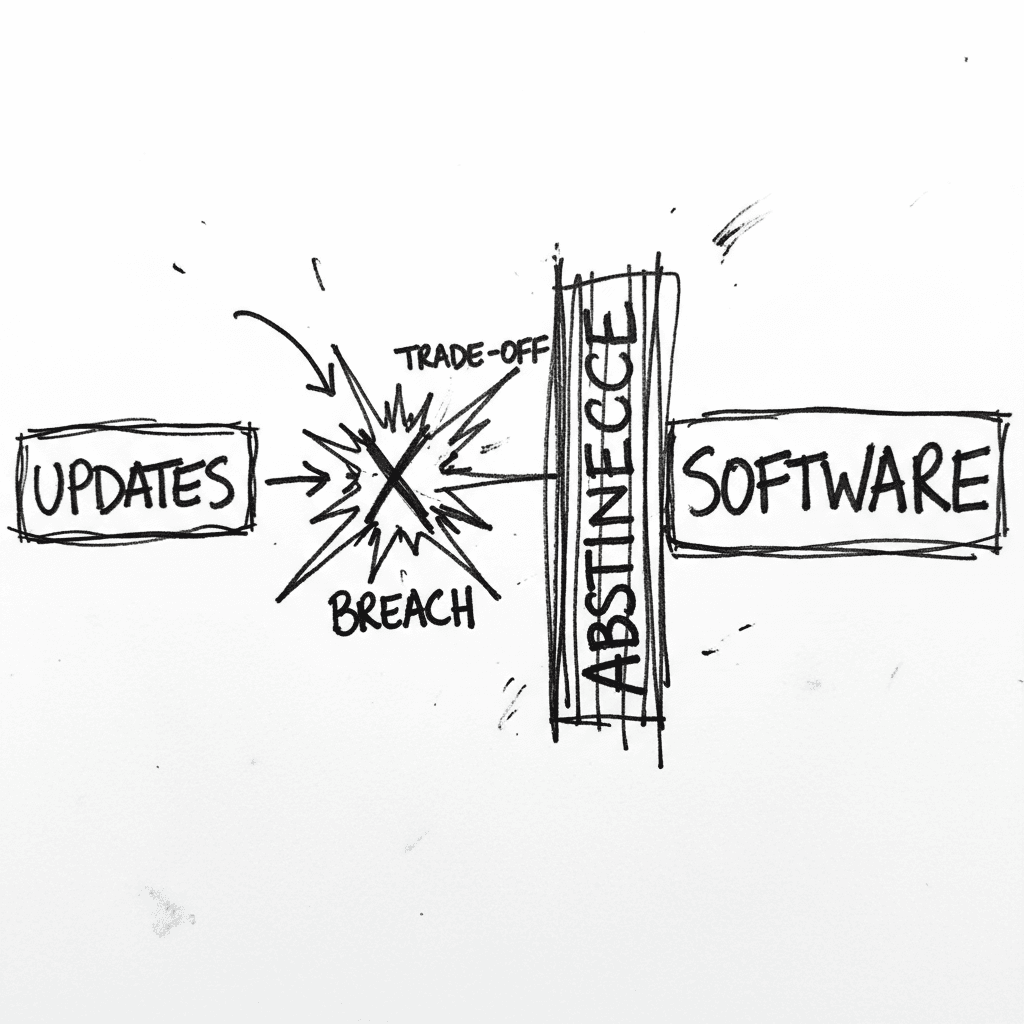

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

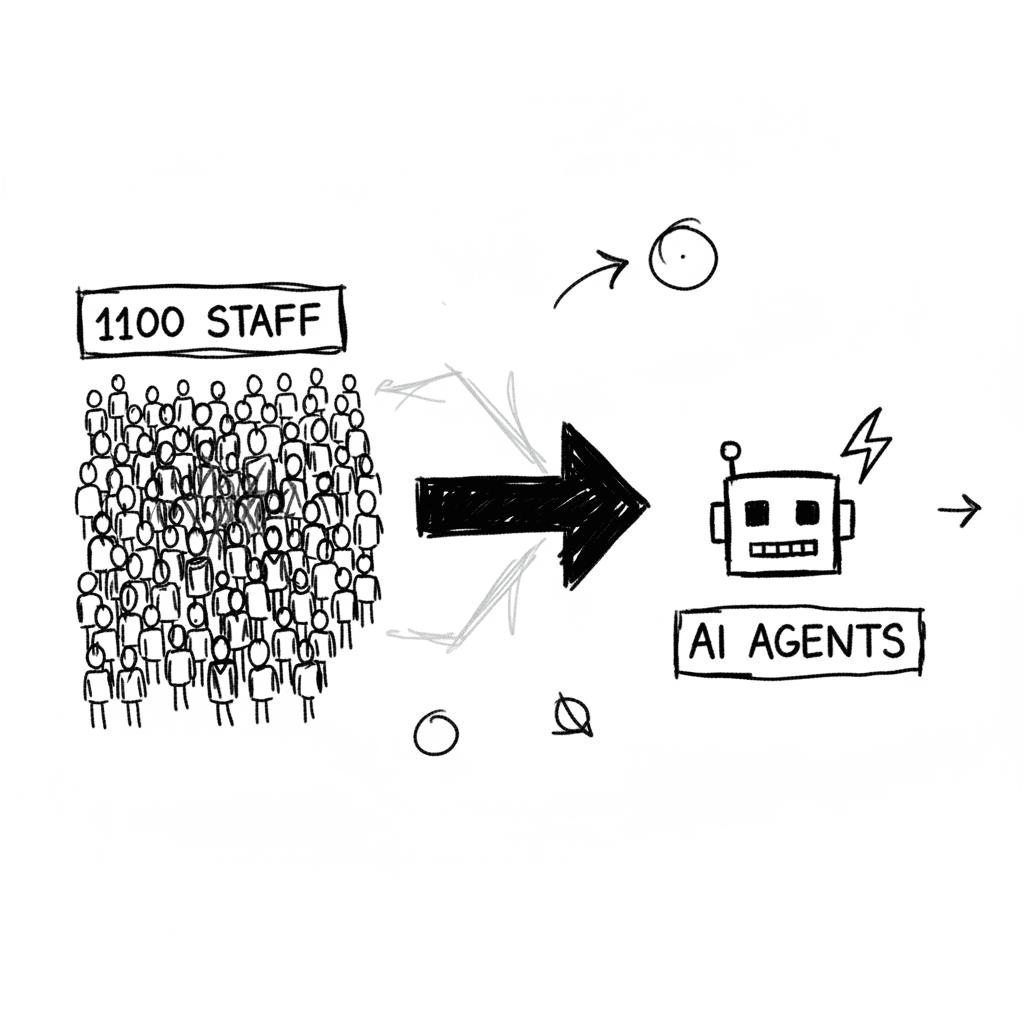

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

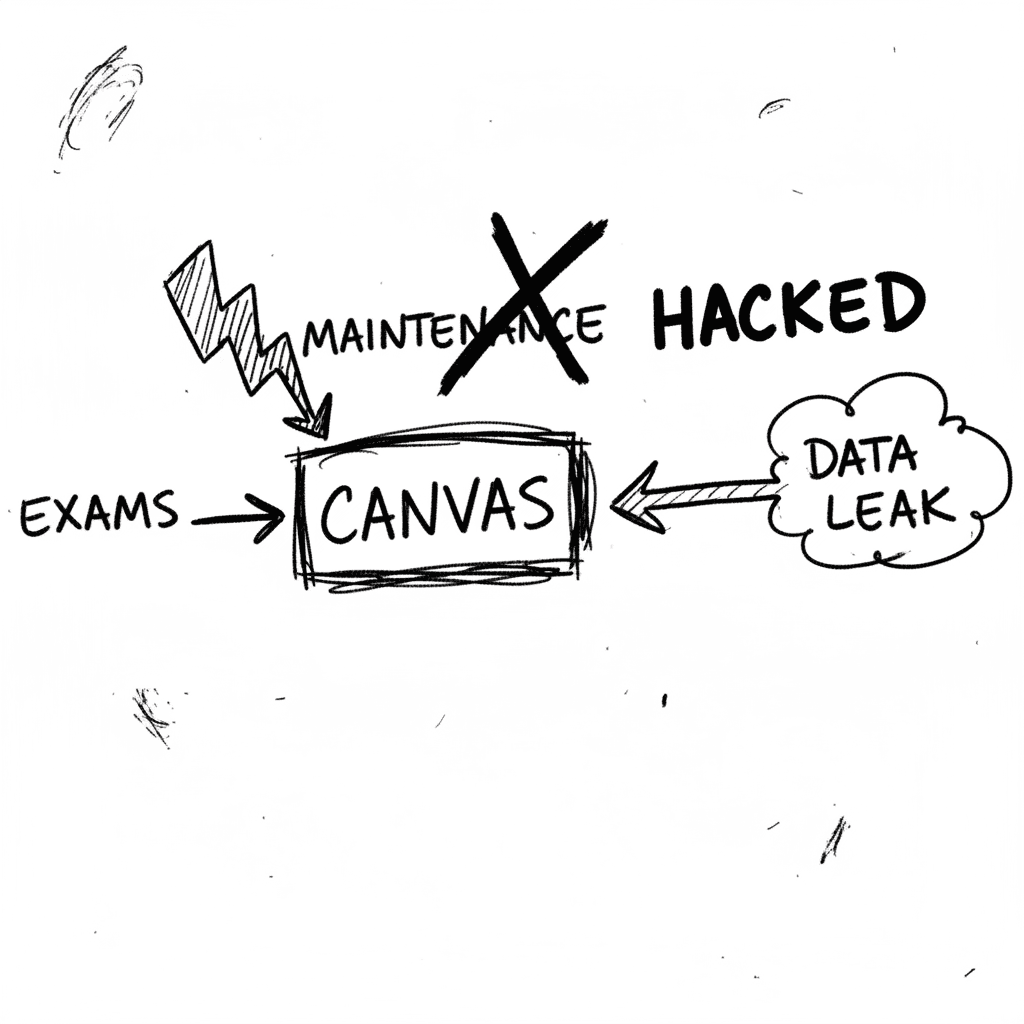

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.