Análisis técnico: Entorno de pruebas local para el hardware del Tesla Model 3

Investigadores de seguridad están replicando el hardware de infoentretenimiento y piloto automático del Tesla Model 3 en escritorios utilizando piezas de desguace. El objetivo es auditar sistemas crít

El Pitch

Investigadores de seguridad están replicando el hardware de infoentretenimiento y piloto automático del Tesla Model 3 en escritorios utilizando piezas de desguace. El objetivo es auditar sistemas críticos sin arriesgar la integridad física de un vehículo real, aprovechando el programa oficial de acceso root de Tesla (bugs.xdavidhu.me, marzo 2026).

Bajo el capó

La viabilidad de este setup depende de una gestión de energía precisa y componentes de conectividad muy específicos. Para alimentar el MCU y el computador de Autopilot, es obligatoria una fuente de alimentación de 12V DC capaz de entregar un mínimo de 10A (bugs.xdavidhu.me). Los picos de consumo durante el arranque o al ejecutar modelos de visión pesados alcanzan los 8A, lo que descarta cualquier fuente genérica de bajo amperaje.

El mayor obstáculo físico es la obtención de cables íntegros. Tesla utiliza conectores especializados Rosenberger 99K10D-1D5A5-D para la pantalla; los cables LVDS estándar que se encuentran en otros fabricantes alemanes no son compatibles (bugs.xdavidhu.me). Debido a que los desguaces suelen cortar el cableado para ahorrar tiempo, los investigadores se ven obligados a realizar empalmes manuales que, de quedar mal aislados, provocan cortocircuitos que incineran los chips controladores de potencia.

En el plano del software, el sistema opera con una configuración de red interna estática en la subred 192.168.90.X/24 (bugs.xdavidhu.me). Este nivel de acceso es el que permitió a Synacktiv rootear con éxito el sistema de infoentretenimiento de 2026 durante el Pwn2Own Automotive en Tokio el pasado enero, logrando una recompensa de 35.000 dólares (BleepingComputer).

Actualmente, esa info no es pública en lo que respecta a la documentación del servicio "ODIN", una API tipo REST detectada en el puerto 8080 (Dossier UsedBy). Además, todavía no sabemos cómo se diferencia exactamente la arquitectura "Neo" de 2026 respecto al hardware analizado en este bench setup, más allá de los conceptos filtrados (Dossier UsedBy).

La opinión de Diego

Olvídate de esto si buscas un centro multimedia barato para tu casa; es una herramienta de nicho para analistas de seguridad de bajo nivel. El riesgo de hardware es extremo debido a la escasez de conectores Rosenberger originales y la fragilidad de la unidad MCU ante variaciones de voltaje. Si no tienes experiencia previa con hardware embebido y no aspiras a los 35k del Pwn2Own, mejor quédate analizando logs en GPT-5. Solo lo recomiendo para equipos de Red Team que necesiten persistencia en el programa de Root de Tesla.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

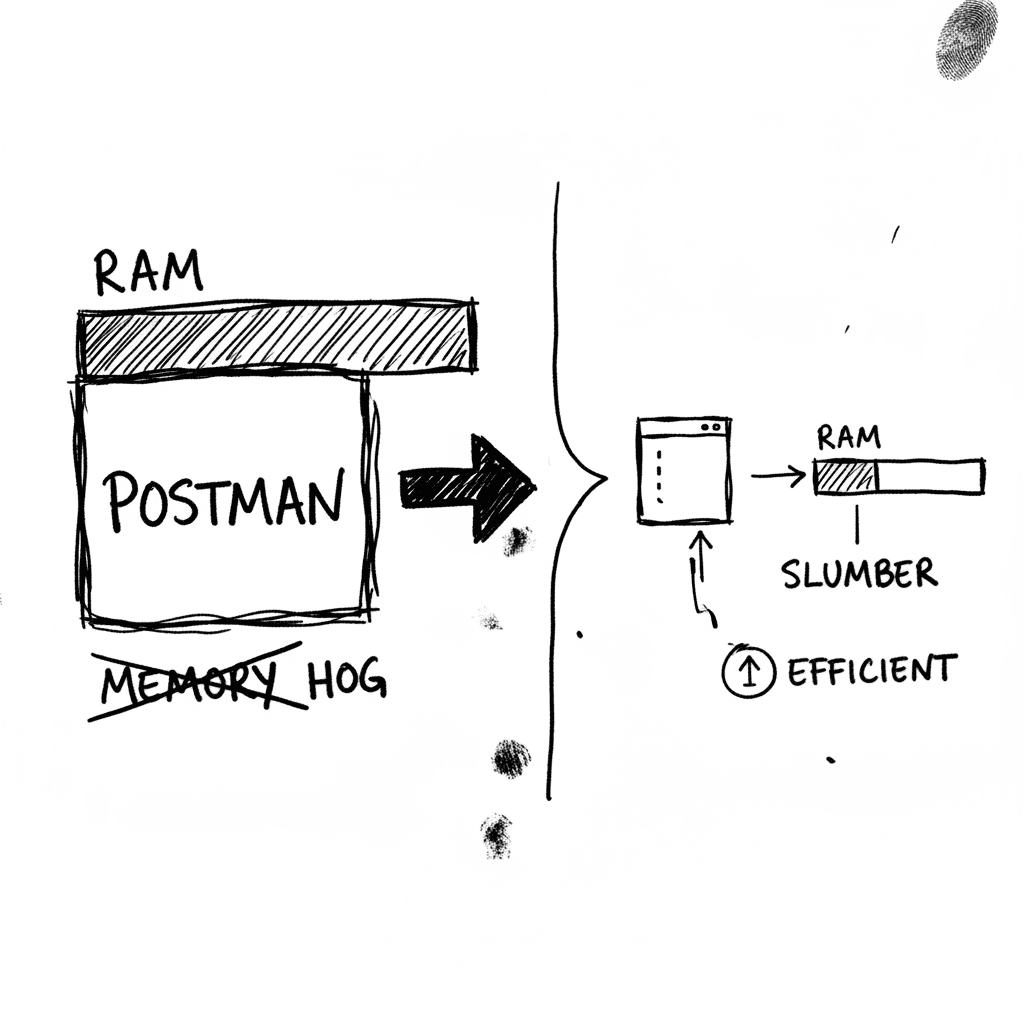

Slumber: gestión de APIs local-first vía terminal

Slumber es un cliente HTTP basado en terminal (TUI) escrito en Rust que utiliza archivos YAML para definir colecciones de peticiones sin depender de nubes externas (GitHub: lucaspickering/slumber). Es

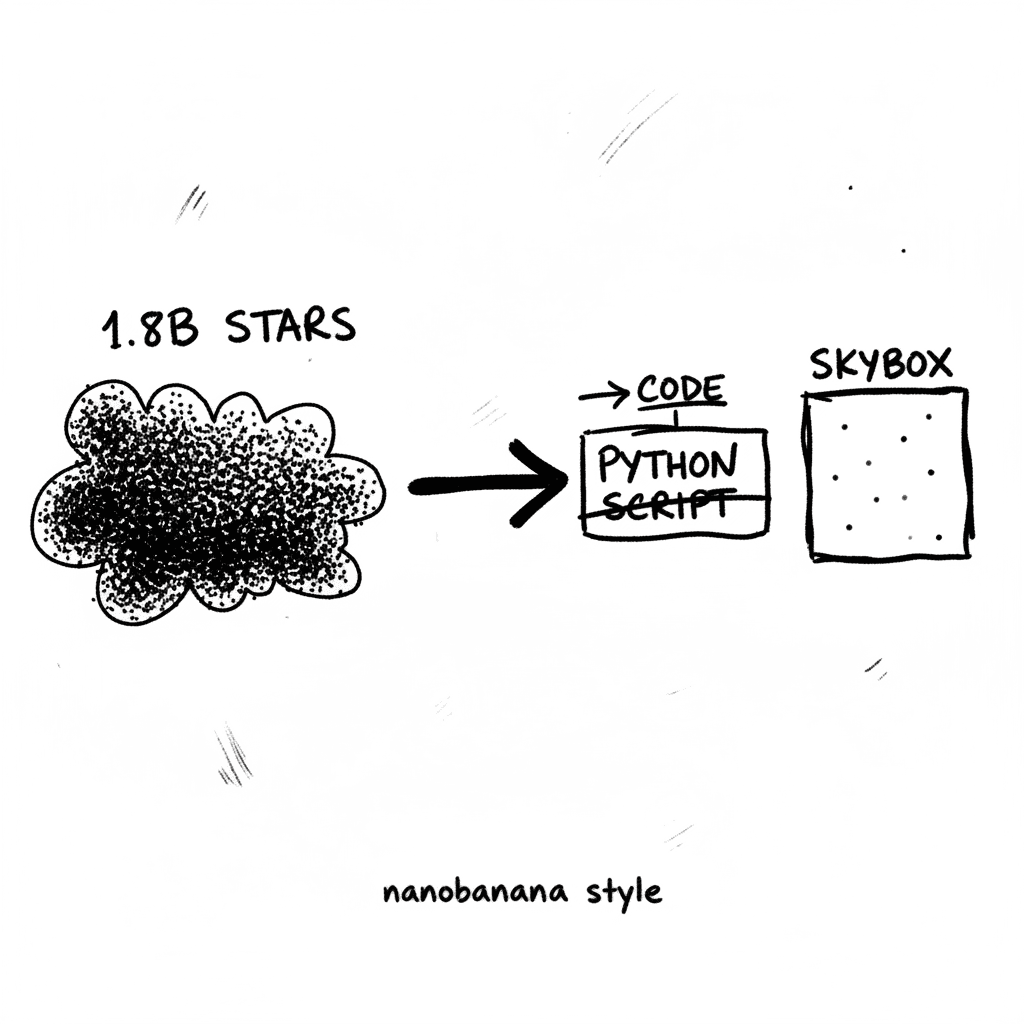

Carta estelar Gaia Mary y el dataset DR3 de la ESA

Gaia Mary es una herramienta de navegación estelar en 3D que recrea la computadora de la nave de "Project Hail Mary" utilizando el dataset real GAIA DR3 de la ESA. Val Hovey ha mapeado más de 1.800 mi

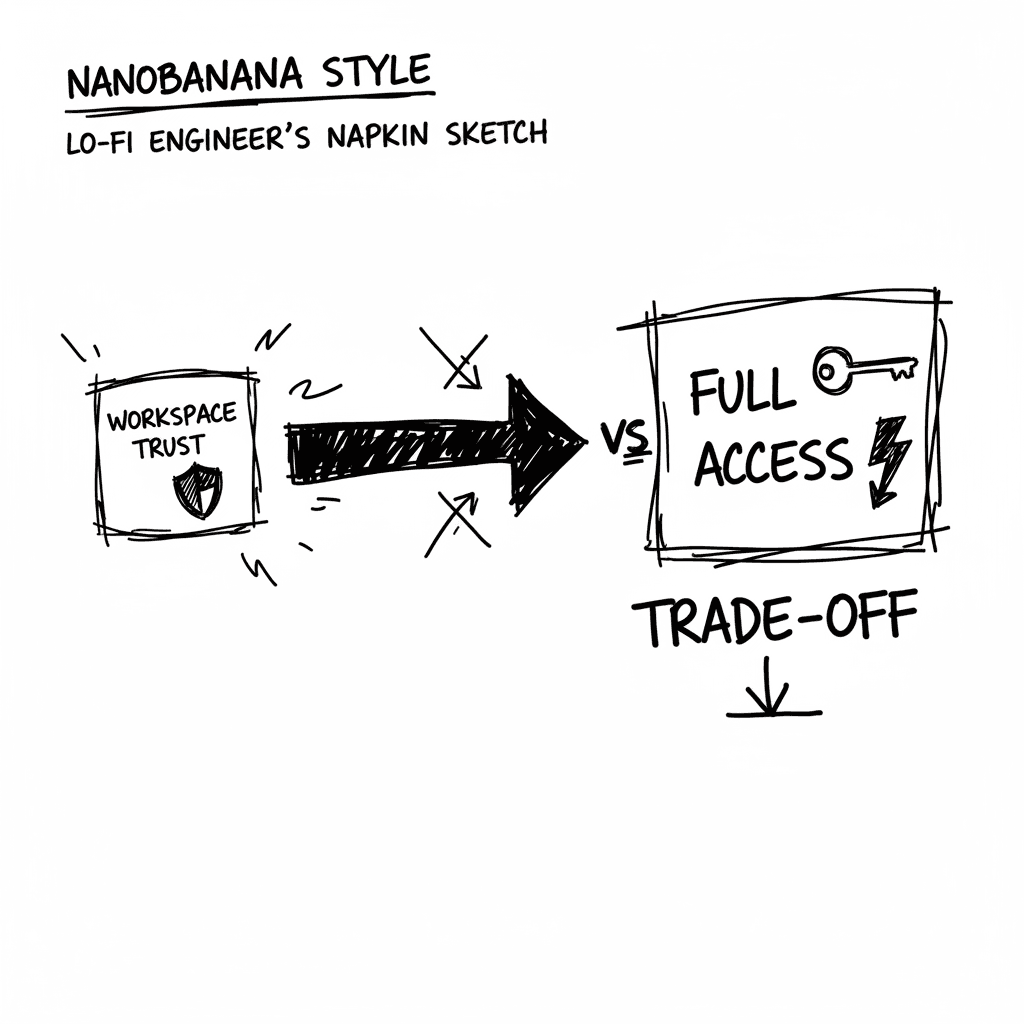

El modelo de seguridad de VS Code falla ante ataques de cadena de suministro

Visual Studio Code utiliza un sistema de "Workspace Trust" y firmas de editores que no impiden que una extensión maliciosa ejecute comandos con privilegios totales de usuario. A pesar de ser el estánd

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.