Anthropic publie par erreur le code source de Claude Code

Anthropic a accidentellement fuité l'intégralité du code source de Claude Code, son CLI agentique, via une erreur de packaging npm (v2.1.88) le 31 mars 2026 (source: TechJuice, ExtremeTech). Cette fui

Le Pitch

Anthropic a accidentellement fuité l'intégralité du code source de Claude Code, son CLI agentique, via une erreur de packaging npm (v2.1.88) le 31 mars 2026 (source: TechJuice, ExtremeTech). Cette fuite de 512 000 lignes de TypeScript lève le voile sur l'architecture interne de l'outil censé automatiser l'édition de code et la gestion de dépôts. Pour les 247 entreprises utilisant déjà l'écosystème, c'est une occasion unique d'analyser les entrailles du "harnais agentique" d'Anthropic.

Sous le capot

L'analyse des 1 900 fichiers révèle une stack technique basée sur le runtime Bun et une interface terminale rendue via React-Ink (source: Latent Space). Le cœur de l'orchestration repose sur deux modules massifs : QueryEngine.ts (46 000 lignes) et Tool.ts (29 000 lignes), qui gèrent la logique de décision du CLI (source: Hard|Forum). On y découvre également un "Undercover Mode", un sous-système conçu pour empêcher l'agent de divulguer des noms de code internes comme "Mythos" ou "Capybara" (source: David Borish).

Le leak contient des traces de fonctionnalités non annoncées, notamment un mode autonome en arrière-plan nommé "KAIROS" et un compagnon IA baptisé "BUDDY" (source: Cybernews). Cependant, on ne sait pas encore quelles sont les capacités réelles du modèle "Mythos" mentionné dans le code, ni les tarifs prévus pour KAIROS. Anthropic a confirmé l'erreur de packaging tout en précisant qu'aucune donnée client n'a été compromise (source: Axios, Anthropic).

Cette fuite pose des problèmes de sécurité immédiats concernant la logique des permissions internes, que des chercheurs scrutent déjà pour identifier des vecteurs de jailbreak (source: Axios). Par ailleurs, le mirroring ou l'utilisation de ce code source reste illégal pour les développeurs, le code demeurant la propriété exclusive d'Anthropic malgré l'exposition publique (source: Cybernews). C'est la deuxième fuite majeure pour la firme en une seule semaine, ce qui interroge sur leur hygiène opérationnelle (source: TechJuice).

L'avis de Ruben

Ne touchez pas à ce code pour vos projets en prod. Au-delà du risque juridique évident, l'architecture révélée montre une complexité de gestion d'état qui rend l'auto-hébergement suicidaire sans l'infrastructure de monitoring d'Anthropic. C'est une mine d'or pour comprendre comment orchestrer le modèle Mythos via CLI, mais l'existence de l'Undercover Mode prouve que même Anthropic ne fait pas totalement confiance à ses propres prompts. Jouez avec pour l'analyse technique, mais restez sur les versions officielles.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

Slumber 5.3 : l'alternative TUI en Rust pour le debugging API

Slumber est un client HTTP basé sur le terminal qui privilégie la configuration au clic-bouton. Développé en Rust, il propose une approche "un-enshittified" face à des usines à gaz comme Postman en st

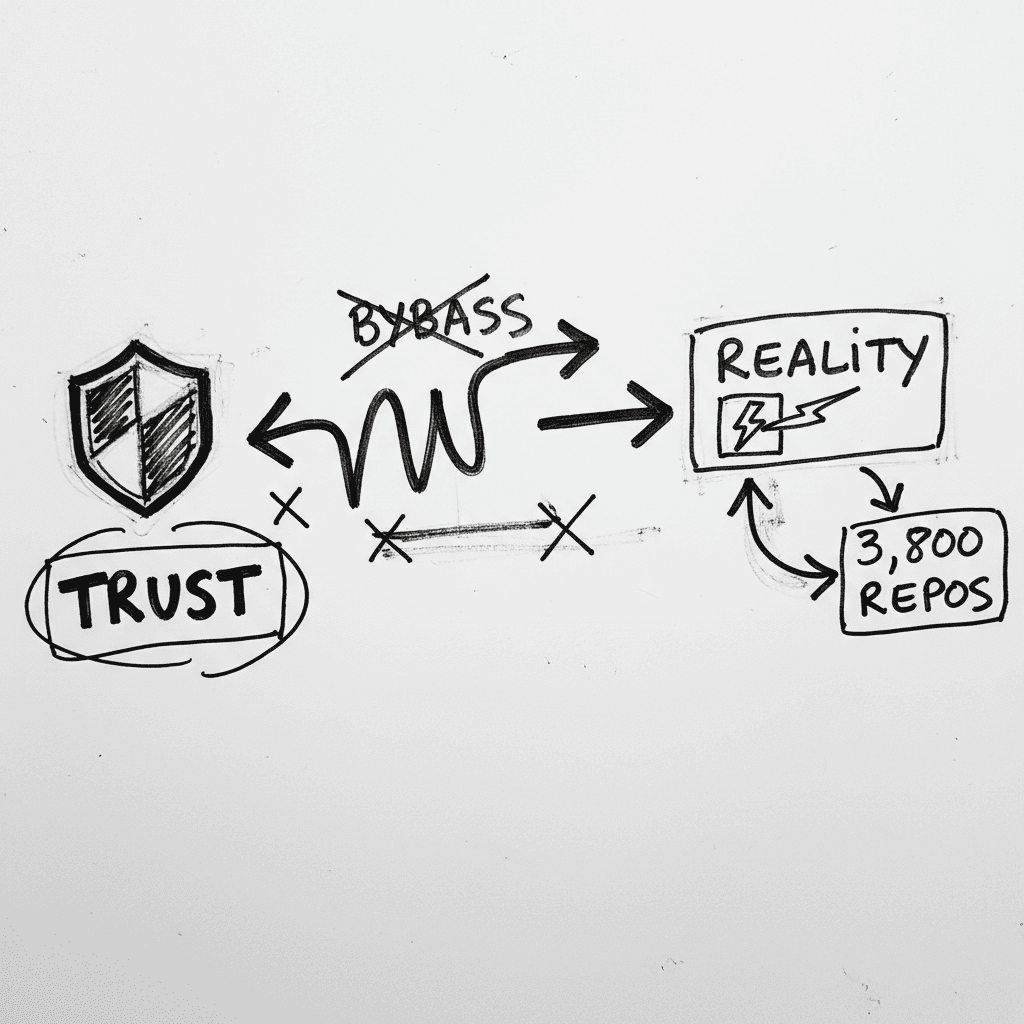

Violation de 3 800 dépôts GitHub via l'extension Nx Console

L'attaque subie par GitHub le 20 mai 2026 marque l'échec critique du modèle de sécurité de VS Code. Une mise à jour empoisonnée de l'extension Nx Console a permis à TeamPCP d'exfiltrer des milliers de

GPT-5 et la conjecture d'Erdős : validation formelle d'une découverte autonome

OpenAI vient de publier une preuve autonome réfutant la conjecture d'Erdős sur les distances unitaires planes, un problème ouvert depuis 80 ans. Contrairement aux hallucinations de recherche documenta

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.