L'illusion de la performance : le bridage logiciel des machines modernes

L'historien de l'UI Sam Henri Gold soutient que l'informatique "sécurisée" de 2026, incarnée par les Chromebooks, impose un plafond artificiel aux utilisateurs (source: samhenri.gold). Le problème n'e

Le Pitch

L'historien de l'UI Sam Henri Gold soutient que l'informatique "sécurisée" de 2026, incarnée par les Chromebooks, impose un plafond artificiel aux utilisateurs (source: samhenri.gold). Le problème n'est pas le hardware, mais des politiques logicielles qui verrouillent l'apprentissage par l'échec et l'expérimentation technique.

Sous le capot

Le fossé entre le matériel de 2026 et les machines historiques est absurde. Un eMac de 2005 ou un Mac G3 offrait un plafond de bidouillage bien plus élevé malgré des benchmarks ridicules face aux standards actuels (source: HN). Aujourd'hui, la barrière est purement politique : le logiciel décide de ce que vous avez le droit de comprendre de votre machine.

Sur le terrain technique, des solutions de contournement existent pour ceux qui refusent les murs. Crostini permet de faire tourner des applications Linux desktop de manière officielle et Asahi Linux continue de prouver que l'autonomie matérielle est possible sur des architectures restreintes (source: GitHub). L'accès au kernel reste toutefois un parcours de combattant sur les modèles récents.

Deux zones d'ombre persistent dans ce dossier. On ne sait pas encore comment Google compte faire évoluer l'accessibilité du "Developer Mode" en 2026, ni si les derniers Chromebooks labellisés "AI-Ready" tiennent la route sur des workloads lourds comme Blender (source: Dossier UsedBy). L'info sur les benchmarks réels n'est pas publique.

Le risque majeur identifié est double : un gâchis électronique massif si le logiciel rend le hardware obsolète prématurément, et un déclin des compétences en engineering système. Si la nouvelle génération de devs ne peut pas casser son OS, elle ne saura jamais comment il est construit. C'est l'app-ification généralisée des systèmes d'exploitation.

L'avis de Ruben

On oublie trop souvent que la sécurité par l'obscurité est une régression pour les ingénieurs. Si vous gérez une équipe de dev en 2026, fuyez ces machines "bac à sable" pour vos nouvelles recrues. Un environnement où l'on ne peut pas compiler son propre kernel ou manipuler les couches basses du système produit des développeurs de surface, incapables de debugger une fuite mémoire ou un problème d'IO complexe. L'efficacité immédiate du "safe computing" se paie par une dette technique humaine colossale à long terme.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

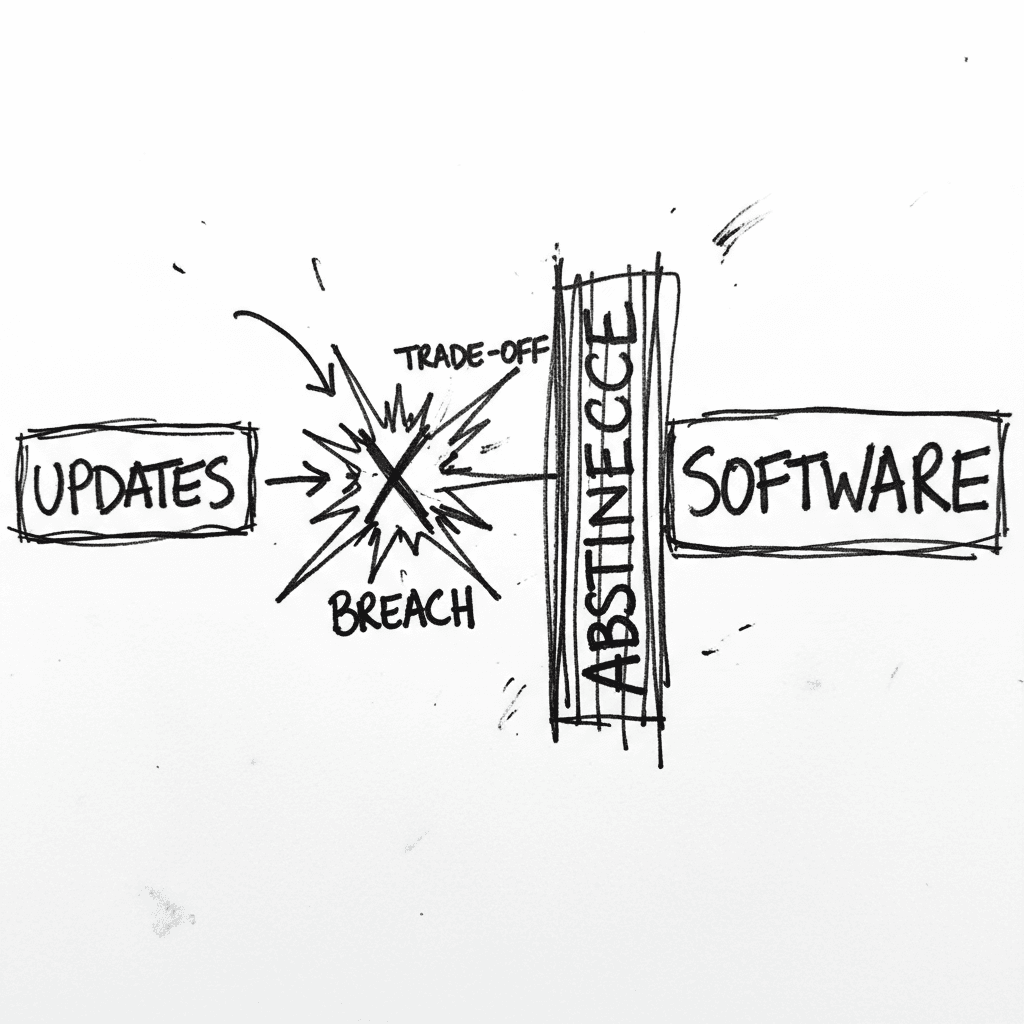

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

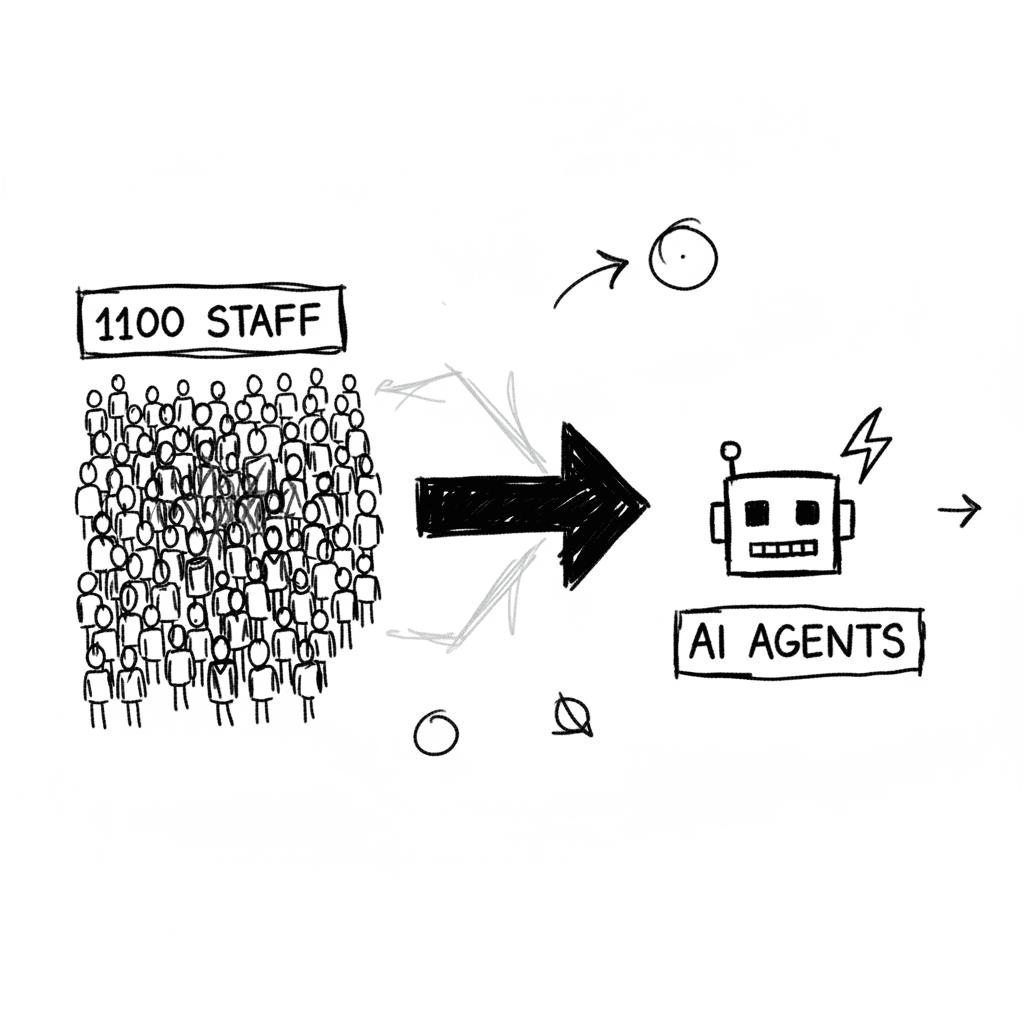

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

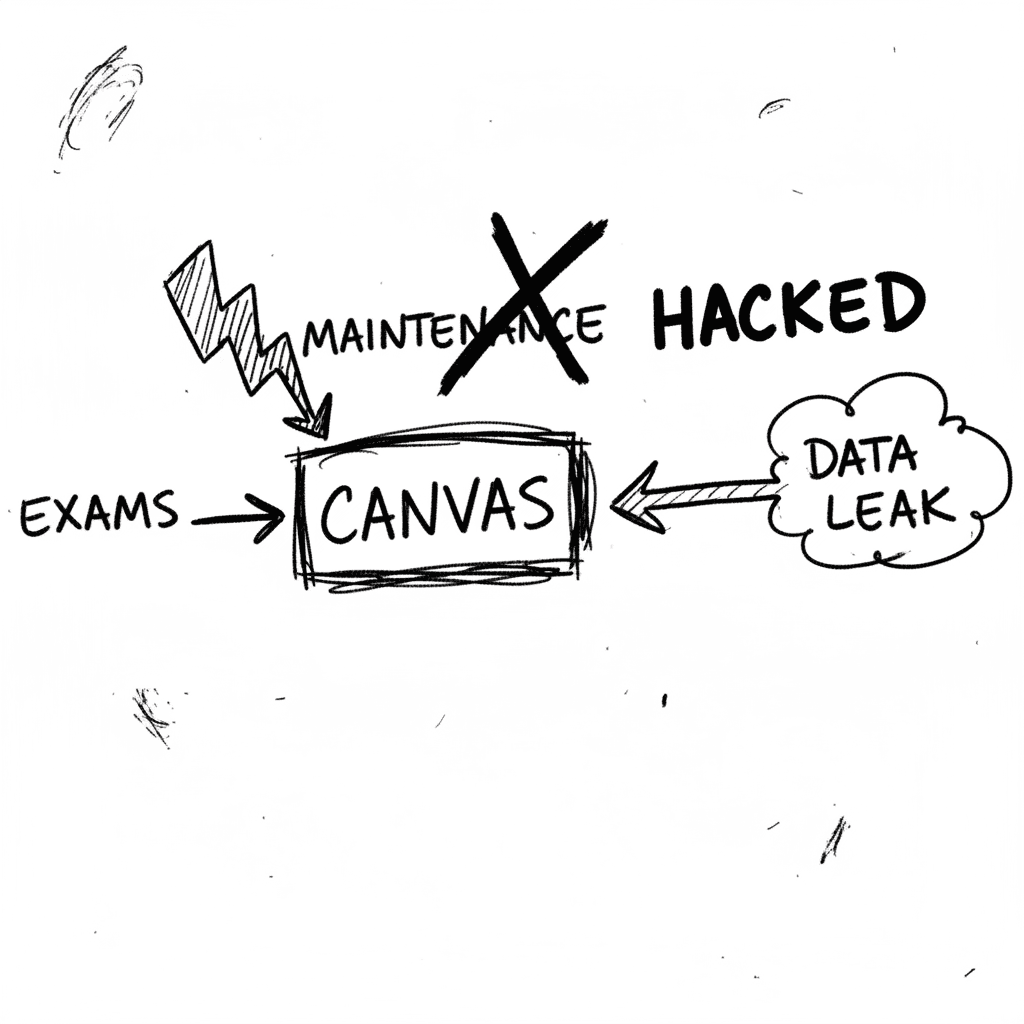

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.